Las vulnerabilidades de seguridad descubiertas en la plataforma de comercio electrónico de Honda podrían haberse aprovechado para obtener acceso sin restricciones a información confidencial del distribuidor.

“Los controles de acceso rotos o faltantes permitieron acceder a todos los datos en la plataforma, incluso cuando se inició sesión como una cuenta de prueba”, el investigador de seguridad Eaton Zveare. dicho en un informe publicado la semana pasada.

El plataforma está diseñado para la venta de equipos de energía, negocios marinos, de césped y jardín. No afecta a la división de automóviles de la compañía japonesa.

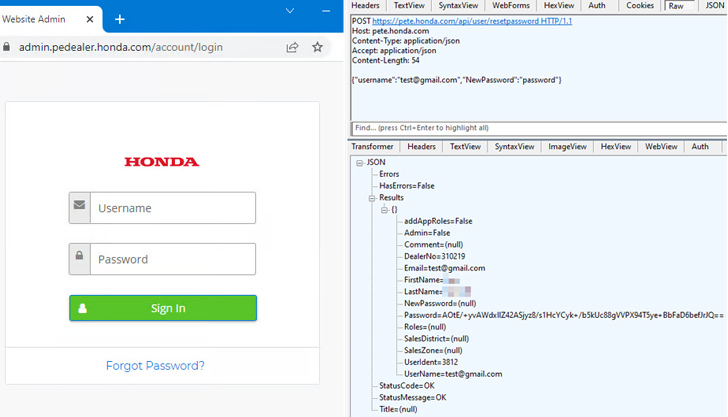

El truco, en pocas palabras, explota un mecanismo de restablecimiento de contraseña en uno de los sitios de Honda, Power Equipment Tech Express (PETE), para restablecer la contraseña asociada con cualquier cuenta y obtener acceso completo a nivel de administrador.

Esto es posible gracias al hecho de que la API permite que cualquier usuario envíe una solicitud de restablecimiento de contraseña simplemente conociendo el nombre de usuario o la dirección de correo electrónico y sin tener que ingresar una contraseña vinculada a esa cuenta.

Armado con esta capacidad, un actor malintencionado podría iniciar sesión y apoderarse de otra cuenta y, posteriormente, aprovechar la naturaleza secuencial de las URL del sitio del distribuidor (es decir, “admin.pedealer.honda[.]com/dealersite/

“Simplemente incrementando esa identificación, podría obtener acceso a los datos de todos los comerciantes”, explicó Zveare. “El código JavaScript subyacente toma esa identificación y la usa en las llamadas API para obtener datos y mostrarlos en la página. Afortunadamente, este descubrimiento hizo que la necesidad de restablecer más contraseñas fuera discutible”.

Para empeorar las cosas, la falla de diseño podría haberse utilizado para acceder a los clientes de un concesionario, editar su sitio web y sus productos y, lo que es peor, elevar los privilegios al administrador de toda la plataforma, una característica restringida a los empleados de Honda, por medio de un dispositivo especialmente diseñado. solicitud para ver los detalles de la red de distribuidores.

🔐 Dominio de la seguridad de API: comprensión de su verdadera superficie de ataque

Descubra las vulnerabilidades sin explotar en su ecosistema de API y tome medidas proactivas hacia una seguridad inquebrantable. ¡Únase a nuestro seminario web perspicaz!

En total, las debilidades permitieron el acceso ilegítimo a 21 393 pedidos de clientes en todos los distribuidores desde agosto de 2016 hasta marzo de 2023, 1570 sitios web de distribuidores (de los cuales 1091 están activos), 3588 cuentas de distribuidores, 1090 correos electrónicos de distribuidores y 11 034 correos electrónicos de clientes.

Los actores de amenazas también podrían aprovechar el acceso a estos sitios web de comerciantes plantando código de minería de criptomonedas o skimmer, lo que les permitiría obtener ganancias ilícitas.

Las vulnerabilidades, luego de la divulgación responsable el 16 de marzo de 2023, han sido abordadas por Honda a partir del 3 de abril de 2023.

La divulgación se produce meses después de que Zveare detallara los problemas de seguridad en el Sistema de gestión de información de preparación de proveedores globales de Toyota (GSPIMS) y CRM C360 que podría haberse aprovechado para acceder a una gran cantidad de datos corporativos y de clientes.