Se descubrió que la versión de segunda generación del Wemo Mini Smart Plug de Belkin contiene una vulnerabilidad de desbordamiento de búfer que podría ser armada por un actor de amenazas para inyectar comandos arbitrarios de forma remota.

El problema, asignado el identificador CVE-2023-27217fue descubierto e informado a Belkin el 9 de enero de 2023 por la empresa de seguridad israelí IoT Esternónque realizó ingeniería inversa del dispositivo y obtuvo acceso al firmware.

Mini enchufe inteligente Wemo V2 (F7C063) ofrece un cómodo control remoto, que permite a los usuarios encender o apagar los dispositivos electrónicos mediante una aplicación complementaria instalada en un teléfono inteligente o tableta.

El meollo del problema radica en una función que permite cambiar el nombre del enchufe inteligente a uno más “Nombre amigable.” El nombre predeterminado asignado es “Wemo mini 6E9.”

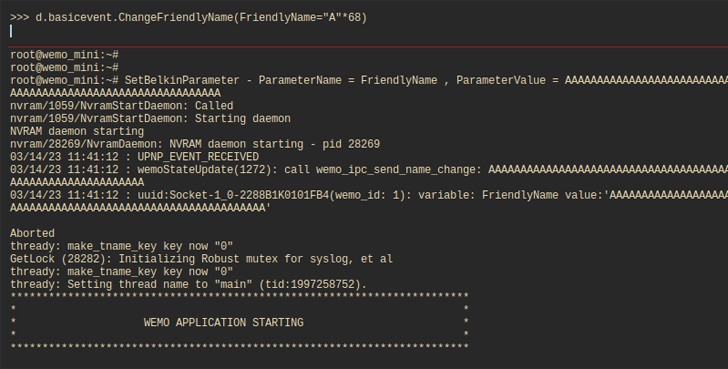

“La longitud del nombre está limitada a 30 caracteres o menos, pero esta regla solo la aplica la propia aplicación”, los investigadores de seguridad Amit Serper y Reuven Yakar. dicho en un informe compartido con The Hacker News, agregando que el código de firmware no aplicó la validación.

Como resultado, eludir el límite de caracteres mediante el uso de un módulo de Python llamado pyWeMo puede conducir a una condición de desbordamiento de búfer, que luego puede explotarse de manera confiable para bloquear el dispositivo o, alternativamente, engañar al código para que ejecute comandos maliciosos y tome el control.

Belkin, en respuesta a los hallazgos, ha dicho que no planea abordar la falla debido al hecho de que el dispositivo está llegando al final de su vida útil (EoL) y ha sido reemplazado por modelos más nuevos.

“Parece que esta vulnerabilidad podría activarse a través de la interfaz de la nube (es decir, sin una conexión directa al dispositivo)”, advirtieron los investigadores.

En ausencia de una solución, se recomienda a los usuarios de Wemo Mini Smart Plug V2 que eviten exponerlos directamente a Internet y se aseguren de implementar las medidas de segmentación adecuadas si se han implementado en redes sensibles.

“Esto es lo que sucede cuando los dispositivos se envían sin ninguna protección en el dispositivo. Si solo confía en parches de seguridad receptivos, como lo hacen la mayoría de los fabricantes de dispositivos hoy en día, dos cosas son seguras: siempre estará un paso detrás del atacante y un día los parches dejarán de llegar”, dijo Igal Zeifman, vicepresidente de marketing de Sternum.