Las instituciones financieras en América Latina están siendo amenazadas por un troyano bancario llamado Mekotio (también conocido como Melcoz).

Eso es según recomendaciones de Trend Micro, que dijo que recientemente observó un aumento en los ataques cibernéticos que distribuyen malware para Windows.

Se sabe que Mekotio, que se utiliza activamente desde 2015, apunta a países latinoamericanos como Brasil, Chile, México, España, Perú y Portugal con el objetivo de robar credenciales bancarias.

Documentado por primera vez por ESET en agosto de 2020, es parte de una tetrada de troyanos bancarios dirigidos a la región Guildma, Javali y Grandoreiro, este último de los cuales fue desmantelado por las fuerzas del orden a principios de este año.

«Mekotio comparte características comunes para este tipo de malware, como estar escrito en Delphi, utilizar ventanas emergentes falsas, contener funcionalidad de puerta trasera y apuntar a países de habla hispana y portuguesa», dijo entonces la firma de ciberseguridad eslovaca.

La operación de malware sufrió un golpe en julio de 2021 cuando las fuerzas de seguridad españolas arrestaron a 16 personas pertenecientes a una red criminal en relación con la orquestación de campañas de ingeniería social dirigidas a usuarios europeos que distribuían Grandoreiro y Mekotio.

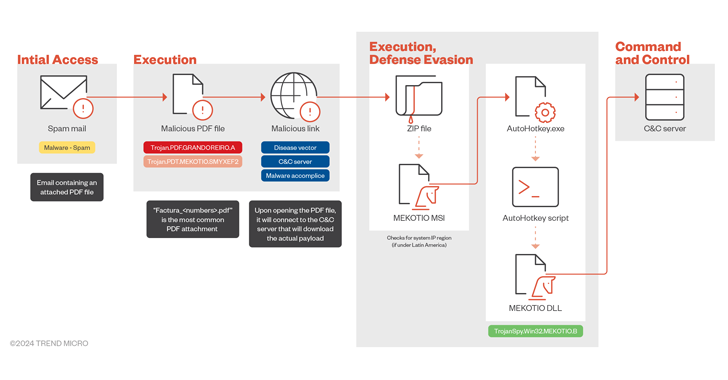

Las cadenas de ataque implican el uso de correos electrónicos de phishing con temática fiscal que tienen como objetivo engañar a los destinatarios para que abran archivos adjuntos maliciosos o hagan clic en enlaces falsos que conducen a la implementación de un archivo de instalación MSI, que, a su vez, hace uso de un script AutoHotKey (AHK) para iniciar el malware.

Vale la pena señalar que el proceso de infección marca una ligera desviación del detallado previamente por Check Point en noviembre de 2021, que hizo uso de un script por lotes ofuscado que ejecuta un script de PowerShell para descargar un archivo ZIP de segunda etapa que contiene el script AHK.

Una vez instalado, Mekotio recopila información del sistema y establece contacto con un servidor de comando y control (C2) para recibir más instrucciones.

Su principal objetivo es robar credenciales bancarias mostrando ventanas emergentes falsas que se hacen pasar por sitios bancarios legítimos. También puede capturar capturas de pantalla, registrar pulsaciones de teclas, robar datos del portapapeles y establecer persistencia en el host mediante tareas programadas.

Los actores de amenazas pueden luego utilizar la información robada para obtener acceso no autorizado a las cuentas bancarias de los usuarios y realizar transacciones fraudulentas.

«El troyano bancario Mekotio es una amenaza persistente y en constante evolución para los sistemas financieros, especialmente en los países de América Latina», afirmó Trend Micro. «Utiliza correos electrónicos de phishing para infiltrarse en los sistemas, con el objetivo de robar información confidencial y, al mismo tiempo, mantener una presencia sólida en las máquinas comprometidas».

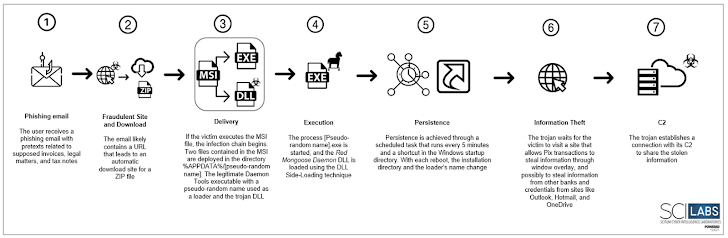

El desarrollo se produce luego de que la firma mexicana de ciberseguridad Scitum revelara detalles de un nuevo troyano bancario latinoamericano con nombre en código Red Mongoose Daemon que, de manera similar a Mekotio, utiliza cuentagotas MSI distribuidos a través de correos electrónicos de phishing que se hacen pasar por facturas y notas de impuestos.

«El objetivo principal de Red Mongoose Daemon es robar la información bancaria de las víctimas falsificando transacciones PIX a través de ventanas superpuestas», dijo la compañía. dicho«Este troyano está dirigido a usuarios finales brasileños y empleados de organizaciones con información bancaria».

«Red Mongoose Daemon tiene capacidades para manipular y crear ventanas, ejecutar comandos, controlar la computadora de forma remota, manipular navegadores web, secuestrar portapapeles y hacerse pasar por billeteras de Bitcoin reemplazando billeteras copiadas con las utilizadas por los ciberdelincuentes».