Una cepa de ransomware basada en Windows previamente conocida como IceFire ha ampliado su enfoque para apuntar a las redes empresariales de Linux que pertenecen a varias organizaciones del sector de medios y entretenimiento en todo el mundo.

Las intrusiones implican la explotación de una vulnerabilidad de deserialización revelada recientemente en el software de intercambio de archivos IBM Aspera Faspex (CVE-2022-47986, puntuación CVSS: 9,8), según la empresa de ciberseguridad SentinelOne.

“Este cambio estratégico es un movimiento significativo que los alinea con otro grupos de ransomware que también se dirigen a sistemas Linux”, Alex Delamotte, investigador principal de amenazas de SentinelOne, dicho en un informe compartido con The Hacker News.

La mayoría de los ataques observados por SentinelOne se han dirigido contra empresas ubicadas en Turquía, Irán, Pakistán y los Emiratos Árabes Unidos, países que normalmente no son el objetivo de equipos organizados de ransomware.

Hielo fuego fue detectado por primera vez en marzo de 2022 por el MalwareHunterEquipopero no fue hasta agosto de 2022 que las víctimas fueron publicitado a través de su sitio de fugas en la web oscura, según Seguridad de GuidePoint, Malwarebytesy Grupo CNC.

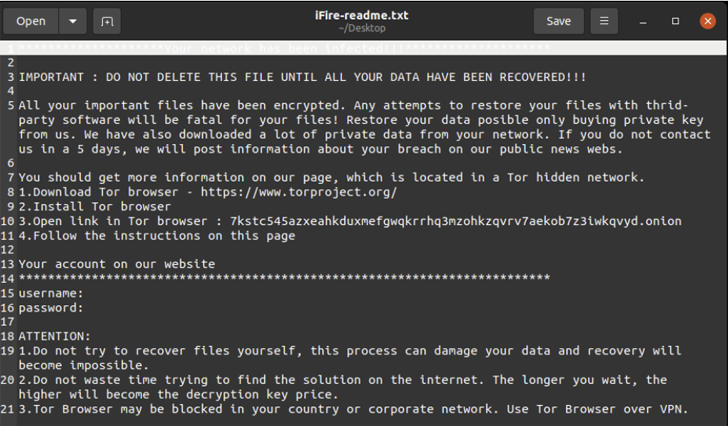

El binario ransomware dirigido a Linux es un archivo ELF de 64 bits y 2,18 MB que está instalado en hosts CentOS que ejecutan una versión vulnerable del software de servidor de archivos IBM Aspera Faspex.

También es capaz de evitar encriptar ciertas rutas para que la máquina infectada siga operativa.

Descubra los peligros ocultos de las aplicaciones SaaS de terceros

¿Conoce los riesgos asociados con el acceso de aplicaciones de terceros a las aplicaciones SaaS de su empresa? Únase a nuestro seminario web para conocer los tipos de permisos que se otorgan y cómo minimizar el riesgo.

“En comparación con Windows, Linux es más difícil de implementar ransomware, particularmente a escala”, dijo Delamotte. “Muchos sistemas Linux son servidores: los vectores de infección típicos como el phishing o la descarga oculta son menos efectivos. Para superar esto, los actores recurren a la explotación de las vulnerabilidades de las aplicaciones”.

El desarrollo viene como Fortinet FortiGuard Labs revelado una nueva campaña de ransomware LockBit que emplea “comercio evasivo” para evitar la detección a través de contenedores .IMG que eluden las protecciones Mark of The Web (MotW).