Los actores de ransomware y los estafadores de criptomonedas se han unido a los actores de los estados nacionales para abusar de los servicios de minería en la nube para lavar activos digitales, revelan nuevos hallazgos.

«La minería de criptomonedas es una parte crucial de nuestra industria, pero también tiene un atractivo especial para los malos actores, ya que proporciona un medio para adquirir dinero con una fuente original en cadena totalmente limpia», la firma de análisis de blockchain Chainalysis. dicho en un informe compartido con The Hacker News.

A principios de marzo, Google Mandiant reveló el uso de APT43, con sede en Corea del Norte, de los servicios de alquiler de hash y minería en la nube para ocultar el rastro forense y «limpiar» la criptomoneda robada.

Servicios de minería en la nube permitir a los usuarios alquilar un sistema informático y utilizar el poder de hash de esa computadora para extraer criptomonedas sin tener que administrar el hardware de minería ellos mismos.

Pero según Chainalysis, no son solo los equipos de piratería de los estados nacionales los que aprovechan dichos servicios en la naturaleza.

En un ejemplo destacado por la compañía, los grupos de minería y las billeteras asociadas con los actores de ransomware se han utilizado para enviar fondos a una «dirección de depósito altamente activa» en un intercambio de cifrado principal sin nombre.

Esto incluye USD 19,1 millones de cuatro direcciones de carteras de ransomware y USD 14,1 millones de tres grupos de minería, con una parte significativa de los fondos enrutados a través de una red de carteras y grupos intermediarios.

«En este escenario, el grupo de minería actúa de manera similar a un mezclador en el sentido de que ofusca el origen de los fondos y crea la ilusión de que los fondos provienen de la minería en lugar de ransomware», señaló Chainalysis.

En una señal de que la tendencia está cobrando fuerza, el valor acumulado de los activos enviados desde las billeteras de ransomware a los intercambios a través de grupos de minería aumentó de menos de $ 10,000 en el primer trimestre de 2018 a casi $ 50 millones en el primer trimestre de 2023.

🔐 Dominio de la seguridad de API: comprensión de su verdadera superficie de ataque

Descubra las vulnerabilidades sin explotar en su ecosistema de API y tome medidas proactivas hacia una seguridad inquebrantable. ¡Únase a nuestro seminario web perspicaz!

Eso no es todo. Se han encontrado hasta 372 direcciones de depósito de intercambio que reciben al menos $ 1 millón en criptomonedas de grupos de minería y cualquier cantidad de direcciones de ransomware desde enero de 2018.

«En general, los datos sugieren que los grupos de minería pueden desempeñar un papel clave en la estrategia de lavado de dinero de muchos actores de ransomware», dijo Chainalysis.

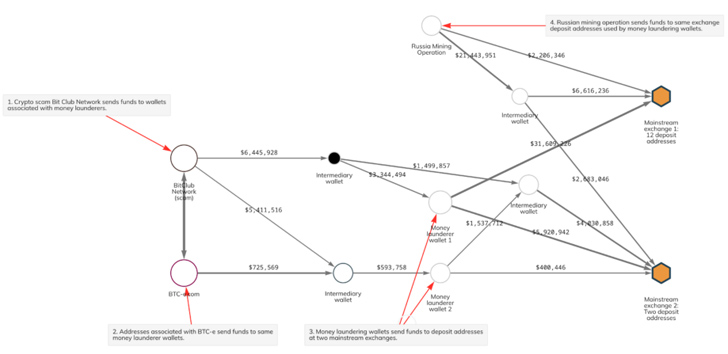

Los grupos mineros también se han ganado un lugar en los libros de jugadas de los estafadores como el Red BitCluba quienes se descubrió mezclando sus ganancias ilícitas de Bitcoin con los activos recibidos de una operación minera de Bitcoin con sede en Rusia y BTC-e, un intercambio de cifrado que se creó para facilitar el lavado de dinero robado en el infame hackeo de Mt. Gox.

«Los estafadores de criptomonedas y los lavadores de dinero que trabajan en su nombre también están utilizando grupos de minería como parte de su proceso de lavado de dinero», dijo la compañía. «Direcciones de depósito [with receipts of at least $1 million worth of crypto from mining pools] han recibido algo menos de 1100 millones de dólares en criptomonedas de direcciones relacionadas con estafas desde 2018».