Con 2022 llegando a su fin, no hay mejor momento para abrocharse el cinturón y prepararse para enfrentar los desafíos de seguridad en el próximo año. El año pasado se vio una buena cantidad de infracciones, ataques y filtraciones, lo que obligó a las organizaciones a luchar para proteger sus pilas de SaaS. Solo en marzo se vieron tres infracciones diferentes de Microsoft, Hubspot y Okta.

Con la expansión de SaaS cada vez mayor y cada vez más compleja, las organizaciones pueden buscar cuatro áreas dentro de su entorno SaaS para reforzar y proteger.

Descubra cómo puede automatizar la seguridad de su pila SaaS

Abundan las configuraciones erróneas

Las empresas pueden tener más de 40 millones perillas, casillas de verificación y conmutadores en las aplicaciones SaaS de sus empleados. El equipo de seguridad es responsable de proteger cada una de estas configuraciones, roles de usuario y permisos para garantizar que cumplan con la política de la empresa y la industria.

No solo por su riesgo obvio o su desalineación con las políticas de seguridad, las configuraciones incorrectas son abrumadoramente difíciles de proteger manualmente. Estas configuraciones pueden cambiar con cada actualización y su complejidad se ve agravada por los numerosos estándares de cumplimiento de la industria. Además de ese desafío, los propietarios de aplicaciones SaaS tienden a sentarse en departamentos comerciales fuera del alcance del equipo de seguridad y no están capacitados ni enfocados en la seguridad de la aplicación.

Los equipos de seguridad deben incorporar una solución SaaS Security Posture Management (SSPM), como Adaptive Shield, que brinda visibilidad y control completos en una masa crítica de aplicaciones SaaS en la pila SaaS. La solución debe identificar tanto la configuración global de la aplicación como las configuraciones específicas de la plataforma dentro de cada aplicación. Los equipos de seguridad deberían poder usar la solución para obtener contexto en las alertas de seguridad y obtener respuestas a preguntas como: ¿Qué usuarios están sujetos a una determinada configuración incorrecta? ¿Son administradores? ¿Está habilitado su MFA? Al tener estas respuestas al alcance de la mano, los equipos de seguridad pueden hacer cumplir las políticas de la empresa y la industria para remediar los riesgos potenciales de cualquier configuración incorrecta.

Acceso de SaaS a SaaS

Otro creciente desafío de seguridad se deriva del creciente volumen de aplicaciones conectadas al entorno SaaS de la empresa. En promedio, miles de aplicaciones se conectan sin la aprobación o el conocimiento del equipo de seguridad. Los empleados conectan estas aplicaciones, a menudo para aumentar la productividad, permitir el trabajo remoto y construir y escalar mejor los procesos de trabajo de la empresa.

Sin embargo, al conectar aplicaciones a sus espacios de trabajo, se solicita a los empleados que concedan permisos para que la aplicación acceda. Estos permisos incluyen la capacidad de leer, crear, actualizar y eliminar datos corporativos o personales, sin mencionar que la aplicación en sí podría ser maliciosa. Al hacer clic en «aceptar», los permisos que otorgan pueden permitir que los actores de amenazas obtengan acceso a datos valiosos de la empresa. Los usuarios a menudo desconocen la importancia de los permisos que han otorgado a estas aplicaciones de terceros.

Al caer en el dominio Shadow IT, los equipos de seguridad deben poder descubrir aplicaciones de terceros e identificar cuáles representan un riesgo. Desde los ámbitos de acceso solicitados por estas aplicaciones hasta los usuarios autorizados y las referencias cruzadas, el equipo de seguridad debería poder medir el nivel de acceso a los datos confidenciales en toda la pila de la organización. Una solución de SSPM como Adaptive Shield puede armar al equipo de seguridad con este tipo de descubrimiento y control, además de proporcionar capacidades de informes avanzadas para evaluaciones de riesgo efectivas y precisas para impulsar medidas procesables.

Riesgo de usuario de dispositivo a SaaS

Los equipos de seguridad deben lidiar con las amenazas de los usuarios que acceden a sus aplicaciones SaaS desde dispositivos personales no seguros. Acceder a una aplicación SaaS a través de un dispositivo no administrado representa un alto nivel de riesgo para una organización, especialmente cuando el propietario del dispositivo es un usuario con muchos privilegios. Los dispositivos personales son susceptibles al robo de datos y, sin darse cuenta, pueden transmitir malware al entorno de la organización. Los dispositivos perdidos o robados también pueden proporcionar una puerta de entrada para que los delincuentes accedan a la red.

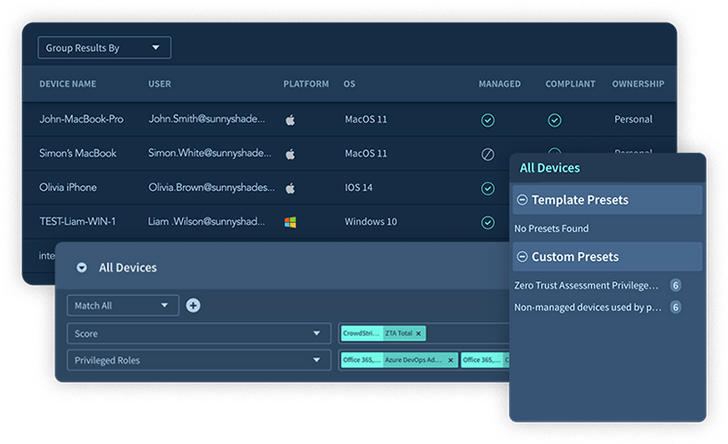

Los equipos de seguridad necesitan una solución que les permita administrar los riesgos de SaaS que se originan en dispositivos comprometidos. Una solución SSPM como Adaptive Shield puede identificar usuarios privilegiados, como administradores y ejecutivos, calcular los niveles de riesgo de los usuarios y reconocer qué dispositivos de punto final necesitan estar más protegidos.

|

| Figura 1. Inventario de dispositivos de Adaptive Shield |

Gobernanza de identidad y acceso

Cada usuario de la aplicación SaaS es una puerta de entrada potencial para un actor de amenazas, como se vio en el ataque Uber MFA Fatigue más reciente. Los procesos para garantizar el control de acceso adecuado de los usuarios y la configuración de autenticación son imperativos, además de la validación de la gestión de acceso basada en roles (en contraposición al acceso basado en individuos) y el establecimiento de una comprensión de la gobernanza de acceso. El gobierno de identidad y acceso ayuda a garantizar que los equipos de seguridad tengan visibilidad y control completos de lo que sucede en todos los dominios.

Los equipos de seguridad deben monitorear todas las identidades para garantizar que la actividad de los usuarios cumpla con las pautas de seguridad de su organización. IAM Governance permite que el equipo de seguridad actúe sobre los problemas que surjan al proporcionar un monitoreo constante de la postura de seguridad de SaaS de la empresa, así como su implementación de control de acceso.

Pensamientos finales

Gartner llamó a SaaS Security Posture Management (SSPM) en el «4 tecnologías imprescindibles que hicieron el ciclo de publicidad de Gartner para la seguridad en la nube, 2021» para soluciones que evalúan continuamente el riesgo de seguridad y administran la postura de seguridad de las aplicaciones SaaS. Con un plataforma SSPM, como Adaptive Shield, las organizaciones pueden fortalecer su seguridad SaaS para identificar y remediar problemas más rápido y prevenir futuros ataques. Los equipos de seguridad pueden introducir las mejores prácticas para la seguridad de SaaS que se extienden más allá de la gestión de configuración incorrecta para cubrir el acceso de SaaS a SaaS, los niveles de riesgo de usuario de dispositivo a SaaS y el gobierno de gestión de acceso e identidad.