Una entidad gubernamental y una organización religiosa en Taiwán fueron el objetivo de un actor de amenaza vinculado a China conocido como Panda evasivo que los infectó con un conjunto de herramientas posteriores al compromiso previamente indocumentado con nombre en código CloudScout.

“El conjunto de herramientas CloudScout es capaz de recuperar datos de varios servicios en la nube aprovechando las cookies de sesión web robadas”, dijo el investigador de seguridad de ESET Anh Ho. dicho. “A través de un complemento, CloudScout funciona perfectamente con MgBot, el marco de malware característico de Evasive Panda”.

El uso de la herramienta de malware basada en .NET, según la empresa eslovaca de ciberseguridad, se detectó entre mayo de 2022 y febrero de 2023. Incorpora 10 módulos diferentes, escritos en C#, de los cuales tres están destinados a robar datos de Google Drive, Gmail y Outlook. Se desconoce el propósito de los módulos restantes.

Evasive Panda, también conocido como Bronze Highland, Daggerfly y StormBamboo, es un grupo de ciberespionaje que tiene un historial de atacar a varias entidades en Taiwán y Hong Kong. También es conocido por orquestar ataques a abrevaderos y cadenas de suministro dirigidos a la diáspora tibetana.

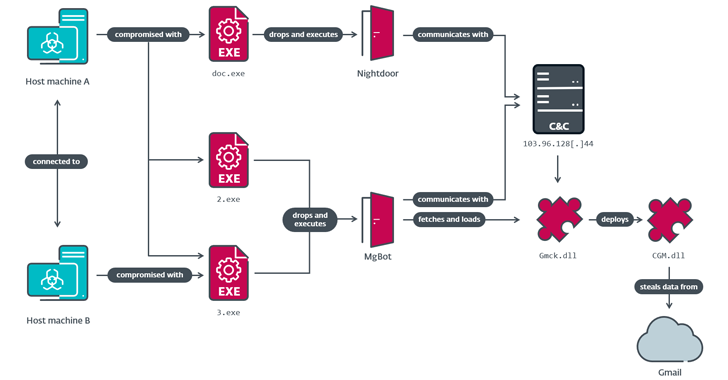

Lo que distingue al actor de amenazas del resto es el uso de varios vectores de acceso inicial, que van desde fallas de seguridad recientemente reveladas hasta comprometer la cadena de suministro mediante envenenamiento de DNS, para violar las redes de las víctimas e implementar MgBot y Nightdoor.

ESET dijo que los módulos CloudScout están diseñados para secuestrar sesiones autenticadas en el navegador web robando las cookies y usándolas para obtener acceso no autorizado a Google Drive, Gmail y Outlook. Cada uno de estos módulos se implementa mediante un complemento MgBot, programado en C++.

“En el corazón de CloudScout se encuentra el paquete CommonUtilities, que proporciona todas las bibliotecas de bajo nivel necesarias para que se ejecuten los módulos”, explicó Ho.

“CommonUtilities contiene bastantes bibliotecas implementadas de forma personalizada a pesar de la abundante disponibilidad de bibliotecas de código abierto similares en línea. Estas bibliotecas personalizadas brindan a los desarrolladores más flexibilidad y control sobre el funcionamiento interno de su implante, en comparación con las alternativas de código abierto”.

Esto incluye –

- HTTPAccess, que proporciona funciones para manejar comunicaciones HTTP.

- ManagedCookie, que proporciona funciones para administrar cookies para solicitudes web entre CloudScout y el servicio de destino.

- registrador

- JSON simple

La información recopilada por los tres módulos: listados de carpetas de correo, mensajes de correo electrónico (incluidos los archivos adjuntos) y archivos que coinciden con ciertas extensiones (.doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf y .txt). – se comprime en un archivo ZIP para su posterior filtración por parte de MgBot o Nightdoor.

Dicho esto, los nuevos mecanismos de seguridad introducidos por Google, como las credenciales de sesión vinculadas al dispositivo (DBSC) y el cifrado vinculado a aplicaciones, seguramente dejarán obsoleto el malware de robo de cookies.

“CloudScout es un conjunto de herramientas .NET utilizado por Evasive Panda para robar datos almacenados en servicios en la nube”, dijo Ho. “Se implementa como una extensión de MgBot y utiliza la técnica de pasar la cookie para secuestrar sesiones autenticadas de los navegadores web”.

El acontecimiento se produce cuando el Gobierno de Canadá acusó a un “agente de amenazas sofisticado patrocinado por el Estado” de China de realizar amplios esfuerzos de reconocimiento que abarcaron varios meses contra numerosos dominios en Canadá.

“La mayoría de las organizaciones afectadas fueron departamentos y agencias del Gobierno de Canadá, e incluyen partidos políticos federales, la Cámara de los Comunes y el Senado”, dice. dicho en un comunicado.

“También apuntaron a docenas de organizaciones, incluidas instituciones democráticas, infraestructura crítica, el sector de defensa, organizaciones de medios, grupos de expertos y ONG”.