Un presunto grupo pro-Houthi atacó al menos a tres organizaciones humanitarias en Yemen con un software espía para Android diseñado para recopilar información confidencial.

Estos ataques, atribuidos a un grupo de actividades con nombre en código AceiteAlphaimplican un nuevo conjunto de aplicaciones móviles maliciosas que vienen con su propia infraestructura de soporte, según Recorded Future’s Insikt Group dicho.

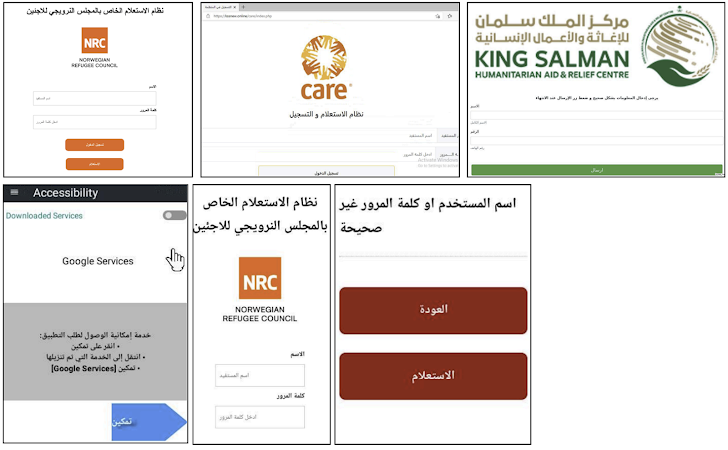

Entre los objetivos de la campaña en curso se incluyen CARE International, el Consejo Noruego para los Refugiados (NRC) y el Centro de Ayuda y Socorro Humanitario Rey Salman de Arabia Saudita.

«Es muy probable que el grupo de amenazas OilAlpha esté activo y ejecutando actividades específicas contra organizaciones humanitarias y de derechos humanos que operan en Yemen y, potencialmente, en todo Medio Oriente», afirmó la empresa de ciberseguridad.

OilAlpha fue documentado por primera vez en mayo de 2023 en relación con una campaña de espionaje dirigida a organizaciones de desarrollo, humanitarias, medios de comunicación y no gubernamentales en la península Arábiga.

Estos ataques aprovecharon WhatsApp para distribuir archivos APK de Android maliciosos haciéndolos pasar por asociados a organizaciones legítimas como UNICEF, lo que finalmente llevó a la implementación de una cepa de malware llamada SpyNote (también conocida como SpyMax).

La última ola, identificada a principios de junio de 2024, incluye aplicaciones que afirman estar relacionadas con programas de ayuda humanitaria y se hacen pasar por entidades como CARE Internacional y el Comisión Reguladora del Consumidorambos con presencia activa en Yemen.

Una vez instaladas, estas aplicaciones, que albergan el troyano SpyMax, solicitan permisos intrusivos, facilitando así el robo de datos de las víctimas.

Las operaciones de OilAlpha también incluyen un componente de recolección de credenciales que utiliza una serie de páginas de inicio de sesión falsas que se hacen pasar por estas organizaciones en un intento de recolectar información de inicio de sesión de los usuarios. Se sospecha que el objetivo es llevar a cabo actividades de espionaje accediendo a las cuentas asociadas con las organizaciones afectadas.

«Los militantes hutíes han buscado continuamente restringir el movimiento y la entrega de asistencia humanitaria internacional y se han beneficiado de la imposición de impuestos y la reventa de materiales de ayuda», afirmó Recorded Future.

«Una posible explicación de los ataques cibernéticos observados es que se trata de una recopilación de inteligencia para facilitar los esfuerzos por controlar quién recibe la ayuda y cómo se entrega».

El desarrollo llega semanas después de que Lookout implicara a un actor de amenazas alineado con los hutíes en otra operación de software de vigilancia que entrega una herramienta de recopilación de datos de Android llamada GuardZoo a objetivos en Yemen y otros países del Medio Oriente.