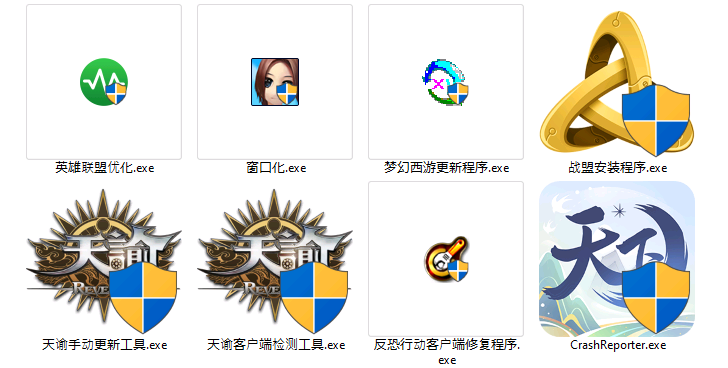

Siber güvenlik araştırmacıları, bir komuta ve kontrol (C&C) çerçevesinin çağrıldığı konusunda uyarıyorlar. Şaraplar kurulum araçları, hız artırıcılar ve optimizasyon yardımcı programları gibi oyunla ilgili uygulamalar içinde dağıtılmaktadır.

Fortinet FortiGuard Labs, “Winos 4.0, kapsamlı işlevsellik, istikrarlı bir mimari ve daha fazla eylemi gerçekleştirmek için çok sayıda çevrimiçi uç nokta üzerinde etkili kontrol sunan gelişmiş bir kötü amaçlı yazılım çerçevesidir.” söz konusu The Hacker News ile paylaşılan bir raporda. “Gh0st RAT’tan yeniden oluşturuldu ve her biri farklı işlevleri yerine getiren çeşitli modüler bileşenler içeriyor.”

Winos 4.0’ı dağıtan kampanyalar Haziran ayında Trend Micro ve KnownSec 404 Ekibi tarafından belgelendi. Siber güvenlik şirketleri, faaliyet kümesini Void Arachne ve Silver Fox isimleri altında takip ediyor.

Kötü amaçlı yazılımı dağıtmak için siyah şapkalı Arama Motoru Optimizasyonu (SEO) taktiklerinden, sosyal medyadan ve Telegram gibi mesajlaşma platformlarından yararlanarak Çince konuşan kullanıcıları hedef alan saldırılar gözlemlendi.

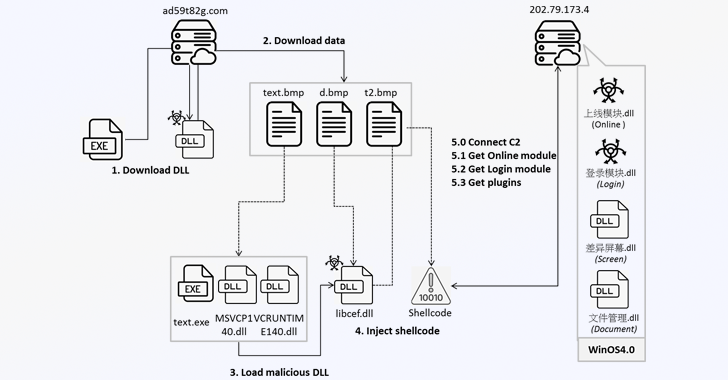

Fortinet’in son analizi, oyunla ilgili kötü amaçlı uygulamaları çalıştıran kullanıcıların, uzak bir sunucudan sahte bir BMP dosyası (“ad59t82g) almakla başlayan çok aşamalı bir enfeksiyon sürecini tetiklediğini gösteriyor.”[.]com”) daha sonra dinamik bağlantı kitaplığına (DLL) dönüştürülür.

DLL dosyası, aynı sunucudan üç dosyayı indirerek yürütme ortamının ayarlanmasıyla ilgilenir: t3d.tmp, t4d.tmp ve t5d.tmp; bunlardan ilk ikisi daha sonra yürütülebilir bir dosya içeren bir sonraki yük kümesini elde etmek için paketten çıkarılır. (“u72kOdQ.exe”) ve “libcef.dll” dahil olmak üzere üç DLL dosyası.

Fortinet, “DLL’nin adı ‘学籍系统’, yani ‘Öğrenci Kayıt Sistemi’ anlamına geliyor ve bu da tehdit aktörünün eğitim kuruluşlarını hedef alıyor olabileceğini gösteriyor.” dedi.

Bir sonraki adımda, ikili dosya “libcef.dll”yi yüklemek için kullanılır ve daha sonra ikinci aşama kabuk kodunu t5d.tmp’den çıkarır ve çalıştırır. Kötü amaçlı yazılım, komuta ve kontrol (C2) sunucusuyla (“202.79.173) bağlantı kurmaya devam ediyor[.]TCP protokolünü kullanarak “.4” dosyasını açın ve başka bir DLL (“上线模块.dll”) alın.

Winos 4.0’ın bir parçası olan üçüncü aşama DLL, sistem bilgilerinin toplanmasından, pano içeriğinin kopyalanmasından, OKX gibi kripto para birimi cüzdan uzantılarından veri toplanmasından sorumlu olan yeni bir DLL modülü (“登录模块.dll”) olan C2 sunucusundan kodlanmış verileri indirir. Cüzdan ve MetaMask ve sunucudan gelecek diğer komutları bekleyerek arka kapı işlevselliğini kolaylaştırma.

Winos 4.0 ayrıca C2 sunucusundan ekran görüntüleri yakalamasına ve ele geçirilen sistemden hassas belgeleri yüklemesine olanak tanıyan ek eklentilerin sağlanmasına da olanak tanıyor.

Fortinet, “Winos4.0, Cobalt Strike ve Sliver’a benzer, birden fazla işlevi destekleyebilen ve güvenliği ihlal edilmiş sistemleri kolayca kontrol edebilen güçlü bir çerçevedir” dedi. “Tehdit kampanyaları, kurbanı kötü amaçlı yazılımı dikkatli bir şekilde indirmeye ve çalıştırmaya ikna etmek ve sistemin derin kontrolünü başarılı bir şekilde dağıtmak için oyunla ilgili uygulamalardan yararlanıyor.”