2023 yılında işletmelerin en az yüzde 94’ü kimlik avı saldırılarından etkilendi; bu bir önceki yıla kıyasla yüzde 40’lık bir artışı temsil ediyor. Egress’ten araştırma.

Kimlik avındaki artışın ardında ne var? Popüler bir cevap AI’dır – özellikle de tehdit aktörlerinin kimlik avı kampanyalarında kullanabilecekleri içerikleri, kötü amaçlı e-postalar ve daha karmaşık durumlarda, oluşturmalarını önemsiz derecede kolaylaştıran üretken AI. deepfake videolarıAyrıca, AI yardımcı olabilir kötü amaçlı yazılımı yaz Tehdit aktörlerinin genellikle kimlik avı kampanyalarının bir parçası olarak kurbanlarının bilgisayarlarına ve sunucularına yerleştirdiği bir şeydir.

Hizmet Olarak Kimlik Avıveya PhaaS, başka bir gelişmedir bazen alıntılanır PhaaS, kötü niyetli tarafların kendileri adına kimlik avı kampanyaları yürütmeleri için yetenekli saldırganlar kiralamalarına izin vererek, kin besleyen veya şüphelenmeyen kurbanlardan biraz para sızdırma arzusu olan herkesin kimlik avı saldırıları başlatmasını kolaylaştırır.

Kimlik avı çevik hale geldi

Kimlik avı saldırılarındaki artışın ardında yatan gerçek nedenleri anlamak için, tehdit aktörlerinin yapay zeka ve PhaaS’ı kullanarak yeni yollarla (özellikle değişen olaylara daha hızlı yanıt vererek) nasıl faaliyet gösterdiklerini analiz etmek gerekiyor.

Geçmişte, kimlik avı içeriğini manuel olarak oluşturmak için gereken zaman ve çaba (üretici AI kullanmanın aksine), tehdit aktörlerinin yüksek etkili kampanyalar başlatmak için beklenmeyen olaylardan faydalanmasını zorlaştırıyordu. Benzer şekilde, PhaaS çözümleri olmadan, kimlik avıyla bir kuruluşu hedeflemek isteyen gruplar genellikle bir saldırıyı başlatmanın hızlı ve kolay bir yoluna sahip değildi. Ancak son gelişmeler bunun değiştiğini gösteriyor.

Trend olan kimlik avı ve kimliğe bürünme TTP’lerini görün Kimlik Avı ve Kimlik Sahtekarlığı Koruması El Kitabı

Gelişen Olayları Hedef Alan Kimlik Avı Saldırıları

Phishing, bu olaylar etrafındaki heyecan veya korkudan yararlanmak için dünyadaki güncel olaylara tutunma alışkanlığına sahiptir. Bu, özellikle CrowdStrike “Ölümün Mavi Ekranı” (BSOD) gibi gelişen olaylar söz konusu olduğunda geçerlidir.

CrowdStrike BSOD’sinin ardından kimlik avı

Siber güvenlik sağlayıcısı CrowdStrike, hatalı bir güncelleme yayınlandı 19 Temmuz’da Windows bilgisayarların düzgün bir şekilde başlatılamamasına ve kullanıcıların meşhur Mavi Ekran (BSOD) sorunuyla karşı karşıya kalmasına neden olan bir sorun ortaya çıktı.

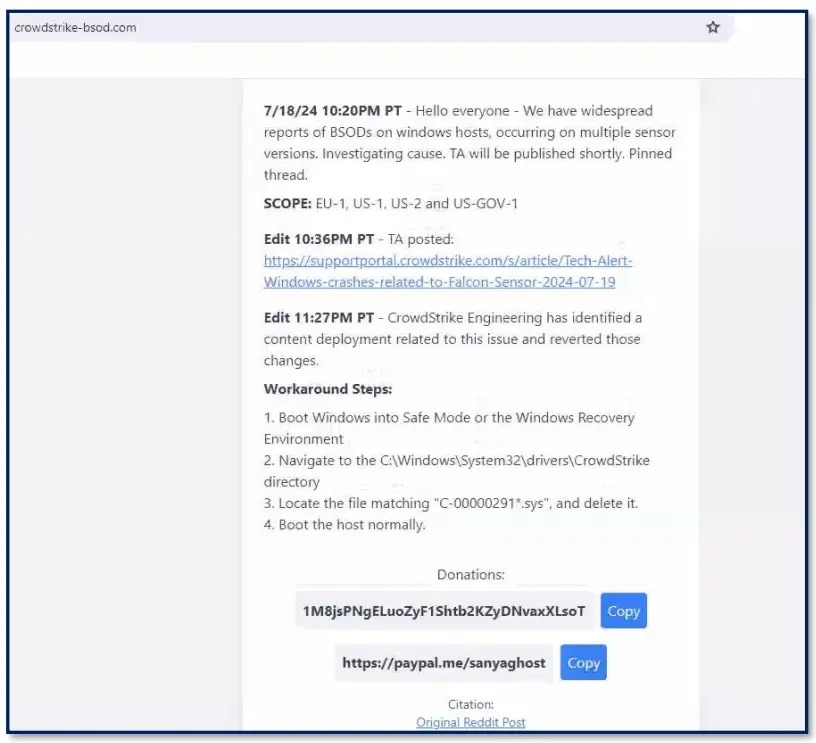

CrowdStrike sorunu nispeten hızlı bir şekilde çözdü – ancak tehdit aktörleri başarısızlığa bir çözüm arayan bireylerden ve işletmelerden faydalanmak için tasarlanmış kimlik avı kampanyaları başlatmaya başlamadan önce değil. CrowdStrike olayını takip eden ilk gün içinde, Cyberint 17 yazım hatası içeren alan adı bununla ilgili. Bu alan adlarından en az ikisi, görünüşe göre PayPal aracılığıyla bağış toplama çabasıyla Crowdstrike’ın geçici çözüm düzeltmesini kopyalayıp paylaşıyordu. Ekmek kırıntılarını takip ederek, Cyberint bağış sayfasını, web sitesini LinkedIn sayfasında da yayınlayan Aliaksandr Skuratovich adlı bir yazılım mühendisine kadar takip etti.

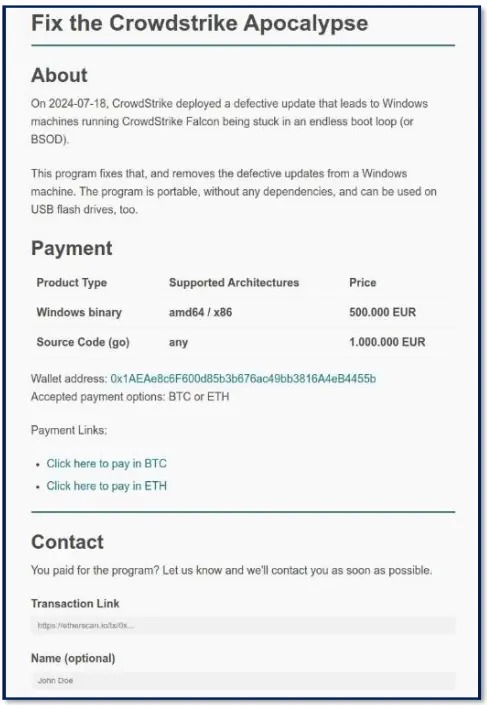

Başka bir yerden kaynaklanan bir düzeltme için bağış toplayarak kar elde etme çabaları, CrowdStrike olayından faydalanmak için yapılan daha hafif çabalar arasındaydı. Diğer tipo-çömelmiş alan adları, 1.000 avroya kadar ödeme karşılığında bir düzeltme (CrowdStrike’tan ücretsiz olarak edinilebilir) teklif ettiklerini iddia ettiler. Alan adları kaldırıldı, ancak kuruluşlar kurban gitmeden önce değil. Cyberint’in analizi, şemaya bağlı kripto cüzdanının yaklaşık 10.000 avro topladığını gösteriyor.

Planlanmış Olaylara Yanıt Veren Kimlik Avı Saldırıları

Planlı olaylara gelince, saldırılar genellikle daha çeşitli ve ayrıntılıdır. Tehdit aktörleri, CrowdStrike kesintisi gibi beklenmeyen olayların ardından olduğundan daha fazla hazırlık zamanına sahiptir.

Olimpiyatlarda Kimlik Avı

2024 Paris Olimpiyatları ile ilgili kimlik avı saldırıları, tehdit aktörlerinin güncel olaylarla ilişkilendirerek daha etkili kampanyalar yürütme yeteneklerini de ortaya koydu.

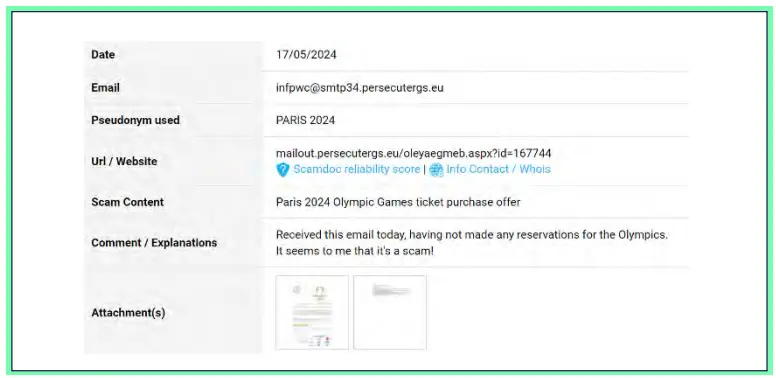

Bu kategorideki saldırılara bir örnek olarak Cyberint kimlik avı e-postaları tespit edildi Alıcıların Oyunlara bilet kazandığını ve biletleri alabilmek için teslimat ücretini karşılamak üzere küçük bir ödeme yapmaları gerektiğini iddia etti.

Ancak alıcılar ücreti ödemek için finansal bilgilerini girdiğinde saldırganlar bu bilgileri kurban gibi davranıp hesaplarını kullanarak alışveriş yapmak için kullanıyordu.

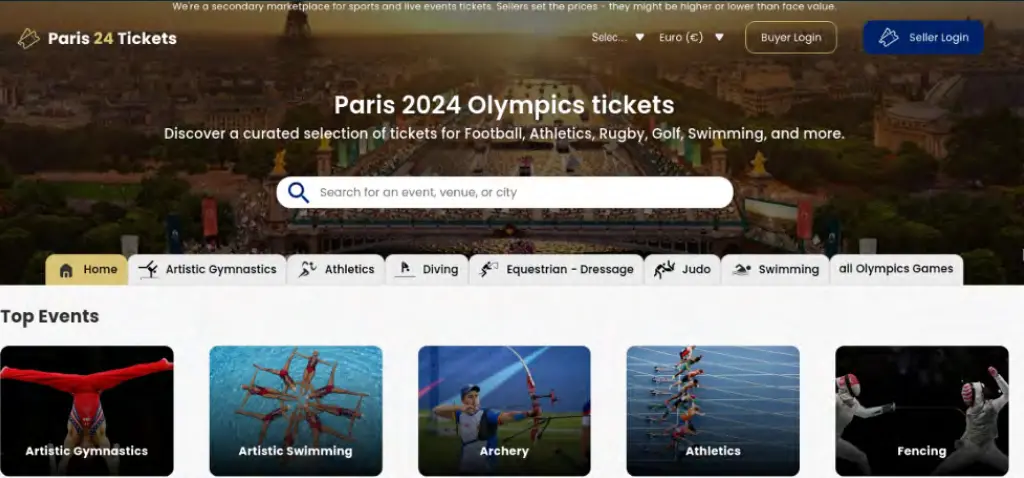

Olimpiyatlarla bağlantılı bir başka kimlik avı örneğinde, tehdit aktörleri Mart 2024’te bilet satışı sunduğunu iddia eden profesyonel görünümlü bir web sitesi kaydetti. Gerçekte, bu bir dolandırıcılıktı.

Site çok eski olmamasına ve dolayısıyla geçmişine bakıldığında güçlü bir otoriteye sahip olmamasına rağmen, Google aramalarında en üst sıralarda yer alması, Olimpiyat biletlerini internetten satın almak isteyen kişilerin bu tuzağa düşme olasılığını artırıyordu.

Kimlik avı ve futbol

Benzer saldırılar UEFA Euro 2024 futbol şampiyonası sırasında oynandıEn önemlisi, tehdit aktörleri etkinliği organize eden spor birliği olan UEFA’yı taklit eden hileli mobil uygulamalar başlattı. Uygulamalar kuruluşun resmi adını ve logosunu kullandığı için, bazı kişilerin bunların meşru olduğunu varsayması muhtemelen kolaydı.

Bu uygulamaların, genellikle kötü amaçlı uygulamaları tespit edip kaldıran (ancak kötüye kullanımı önlemek için yeterince hızlı bir şekilde yapacaklarının garantisi olmasa da) Apple veya Google tarafından işletilen uygulama mağazalarında barındırılmadığını belirtmekte fayda var. Düzenlenmemiş üçüncü taraf uygulama mağazalarından edinilebiliyorlardı ve bu da tüketicilerin bunları bulmasını biraz daha zorlaştırıyordu; ancak çoğu mobil cihazda, bir kullanıcı üçüncü taraf bir uygulama mağazasına göz atıp kötü amaçlı yazılım indirmeye çalışırsa uygulamaları engelleyecek hiçbir kontrol bulunmuyordu.

Kimlik avı ve tekrarlayan olaylar

Tekrarlayan olaylar söz konusu olduğunda da, kimlik avcıları güçlü saldırılar başlatmak için durumları nasıl değerlendireceklerini bilirler.

Örneğin, hediye kartı dolandırıcılığı, ödeme yapmama dolandırıcılığı ve sahte sipariş makbuzları tatil sezonunda artışAynı şey, kurbanları sahte mevsimlik işlere başvurmaya ikna ederek kişisel bilgilerini toplamaya çalışan kimlik avı dolandırıcılıkları için de geçerlidir.

Tatil dönemlerinde online alışverişin artması, cazip fırsatlar ve çok sayıda promosyon e-postası nedeniyle dolandırıcılık için mükemmel bir fırtına oluşuyor. Dolandırıcılar bu faktörleri istismar ederek işletmelere önemli mali ve itibar zararı veriyor.

Kimlik avı söz konusu olduğunda zamanlama önemlidir

Ne yazık ki, yapay zeka ve PhaaS, kimlik avını kolaylaştırdı ve tehdit aktörlerinin bu tür stratejileri benimsemeye devam etmesini beklemeliyiz.

Görmek Kimlik Avı ve Kimlik Sahtekarlığı Koruması El Kitabı İşletmelerin ve bireylerin uygulayabileceği stratejiler için.

Ancak işletmeler, belirli gelişmelere veya (tekrarlayan kimlik avı kampanyaları durumunda) yılın belirli zamanlarına yanıt olarak saldırılardaki artışları öngörebilir ve riski azaltmak için önlemler alabilirler.

Örneğin, çalışanları ve tüketicileri güncel bir olayla ilişkili içeriklere yanıt verirken ekstra dikkatli olmaları konusunda eğitebilirler.

AI ve PhaaS kimlik avını kolaylaştırmış olsa da, işletmeler ve bireyler bu tehditlere karşı kendilerini koruyabilirler. Tehdit aktörlerinin kullandığı taktikleri anlayarak ve etkili güvenlik önlemleri uygulayarak, kimlik avı saldırılarına kurban gitme riski azaltılabilir.