- Ecovac robotlarını hackleyerek sahiplerini internet üzerinden gözetlemek

- LockBit fidye yazılımı oyununa sızma ve elebaşını ifşa etme uzun oyunu

- Hacker, klavyenizin tuş vuruşlarını duyabilen lazer mikrofon geliştirdi

- Hızlı enjeksiyonlar Microsoft Copilot’u kolayca kandırabilir

- Fidye yazılımı sızıntı sitelerindeki fidye yazılımı kusurları sayesinde altı şirket yüklü fidyelerden kurtuldu

Binlerce hacker, araştırmacı ve güvenlik uzmanı bu hafta Las Vegas’taki Black Hat ve Def Con güvenlik konferanslarına akın etti. Bu yıllık hac, güvenlik topluluğuyla en son araştırmaları, hack’leri ve bilgileri paylaşmayı amaçlıyordu. Ve TechCrunch, arka arkaya düzenlenen gösterileri bildirmek ve en son araştırmalardan bazılarını ele almak için oradaydı.

CrowdStrike sahnenin merkezine oturdu ve kesinlikle istemediği bir “büyük başarısızlık” ödülü aldı. Ancak şirket hata yaptığını kabul etti ve küresel bir BT kesintisine yol açan hatalı bir yazılım güncellemesi yayınladıktan birkaç hafta sonra skandalıyla ilgilendi. Bilgisayar korsanları ve güvenlik araştırmacıları büyük ölçüde affetmeye istekli görünüyorlardı, ancak belki de kolayca unutamazlardı.

Black Hat ve Def Con konferanslarının bir turu daha sona ererken, fuarda yer alan ve muhtemelen kaçırdığınız bazı önemli noktalara ve en iyi araştırmalara bir göz atalım.

Ecovac robotlarını hackleyerek sahiplerini internet üzerinden gözetlemek

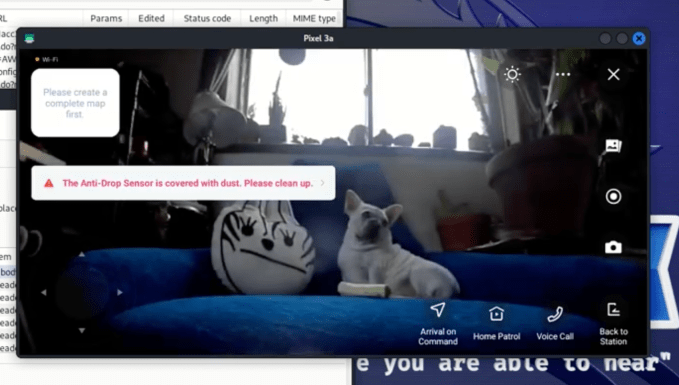

Güvenlik araştırmacıları Def Con konuşmasında ortaya çıktı Yakın mesafedeki savunmasız bir robota kötü amaçlı bir Bluetooth sinyali göndererek bir dizi Ecovacs ev tipi vakum ve çim biçme makinesi robotunu ele geçirmenin mümkün olduğu. Buradan, yerleşik mikrofon ve kamera internet üzerinden uzaktan etkinleştirilebilir ve saldırganın robotun kulağına ve kamera görüntüsüne yakın olan herkesi gözetleme olanağı sağlar.

Kötü haber şu ki Ecovacs araştırmacılara veya TechCrunch’ın yorum talebine hiçbir zaman yanıt vermedi ve hataların düzeltildiğine dair hiçbir kanıt yok. İyi haber şu ki, hacklenmiş bir Ecovacs robotunun yerleşik kamerasından alınan bu inanılmaz köpek ekran görüntüsünü hâlâ alabiliyoruz.

LockBit fidye yazılımı oyununa sızma ve elebaşını ifşa etme uzun oyunu

Yoğun bir kedi-fare oyunu güvenlik araştırmacısı Jon DiMaggio ve LockBitSupp olarak bilinen LockBit fidye yazılımı ve gasp şebekesinin elebaşı, DiMaggio’yu kötü şöhretli bilgisayar korsanının gerçek dünyadaki kimliğini belirlemek için açık kaynaklı istihbarat toplama tavşan deliğine sürükledi.

İçinde onun son derece ayrıntılı günlük dizisiDiMaggio, LockBitSupp tarafından kullanıldığı iddia edilen bir e-posta adresine dair isimsiz bir ihbar ve çetenin kurbanları için adalet elde etme konusunda köklü bir arzuyla sonunda adamı teşhis etti ve federal ajanlar hacker’ı Rus uyruklu Dmitry Khoroshev olarak kamuoyuna açıklamadan önce bile oraya ulaştı. Def Con’da DiMaggio, hikayesini ilk kez kalabalık bir odaya kendi bakış açısından anlattı.

Hacker, klavyenizin tuş vuruşlarını duyabilen lazer mikrofon geliştirdi

Ünlü hacker Samy Kamkar, görünmez bir lazeri yakındaki bir pencereye doğrultarak bir dizüstü bilgisayarın klavyesinden gelen her dokunuşu gizlice belirlemeyi amaçlayan yeni bir teknik geliştirdi. Def Con ve Wired’ın açıkladığı gibi“bilgisayardaki farklı tuşlara dokunarak oluşturulan ince akustikten yararlanır” ve bilgisayar korsanının lazerden hedef dizüstü bilgisayara doğru bir görüş hattı olduğu sürece çalışır.

Hızlı enjeksiyonlar Microsoft Copilot’u kolayca kandırabilir

Yeni bir hızlı enjeksiyon tekniği Zenity tarafından geliştirildi Microsoft’un yapay zeka destekli sohbet robotu arkadaşı Copilot’tan hassas bilgilerin çıkarılmasının mümkün olduğunu gösteriyor. Zenity baş teknoloji sorumlusu Michael Bargury, bu açığı Black Hat konferansıCopilot AI’nın komut isteminin çıktısını değiştirmek için nasıl kullanılacağını gösteriyor.

Bir örnekte o tweet attıBargury, kötü niyetli bir saldırgan tarafından kontrol edilen bir banka hesap numarası içeren HTML kodunun beslenebileceğini ve Copilot’un sıradan kullanıcılara gönderilen yanıtlarda bu banka hesap numarasını döndürmesini sağlamanın mümkün olduğunu gösterdi. Bu, şüphesiz insanları yanlış yere para göndermeleri için kandırmak için kullanılabilir, bazı popüler iş dolandırıcılıklarının temelidir.

Fidye yazılımı sızıntı sitelerindeki fidye yazılımı kusurları sayesinde altı şirket yüklü fidyelerden kurtuldu

Güvenlik araştırmacısı Vangelis Stykas, düzinelerce fidye yazılımı çetesini araştırmak ve gasp sızıntı siteleri gibi kamuya açık altyapılarındaki potansiyel açıkları tespit etmek için yola çıktı. onun Black Hat konuşmasıStykas, Mallox, BlackCat ve Everest adlı üç fidye yazılımı çetesinin web altyapısında nasıl güvenlik açıkları bulduğunu, bu sayede iki şirketin şifre çözme anahtarlarını ele geçirebildiğini ve çeteler fidye yazılımını devreye sokmadan önce dört şirkete daha haber verebildiğini, böylece toplamda altı şirketi yüklü miktarda fidye ödemekten kurtardığını açıkladı.

Fidye yazılımları iyiye gitmiyor, ancak kolluk kuvvetlerinin kurbanlarını şifreleyip gasp eden çetelere karşı kullandığı taktikler daha yeni ve ilginç hale geliyor ve bu, çetelerin bundan sonra dikkate alabileceği bir yaklaşım olabilir.