Siber güvenlik araştırmacıları, Linux sistemleri için tasarlanan ilk Birleşik Genişletilebilir Ürün Yazılımı Arayüzü (UEFI) önyükleme kiti olarak tanımlanan şeye ışık tuttu.

Dublajlı Bootkitty BlackCat adını kullanan yaratıcıları tarafından önyükleme seti bir kavram kanıtı (PoC) olarak değerlendiriliyor ve gerçek dünyadaki saldırılarda kullanıldığına dair hiçbir kanıt yok. Ayrıca şu şekilde izlendi: İranuKitoldu yüklendi 5 Kasım 2024’te VirusTotal platformuna.

ESET araştırmacıları Martin Smolár ve Peter, “Önyükleme kitinin ana hedefi, çekirdeğin imza doğrulama özelliğini devre dışı bırakmak ve henüz bilinmeyen iki ELF ikili dosyasını Linux başlatma işlemi (sistem başlatılırken Linux çekirdeği tarafından yürütülen ilk işlemdir) aracılığıyla önceden yüklemektir.” Strýček söz konusu.

Bu gelişme, UEFI önyükleme kitlerinin artık yalnızca bunlarla sınırlı olmadığı siber tehdit ortamındaki bir değişikliğin habercisi olduğundan önemlidir. Yalnızca Windows sistemleri.

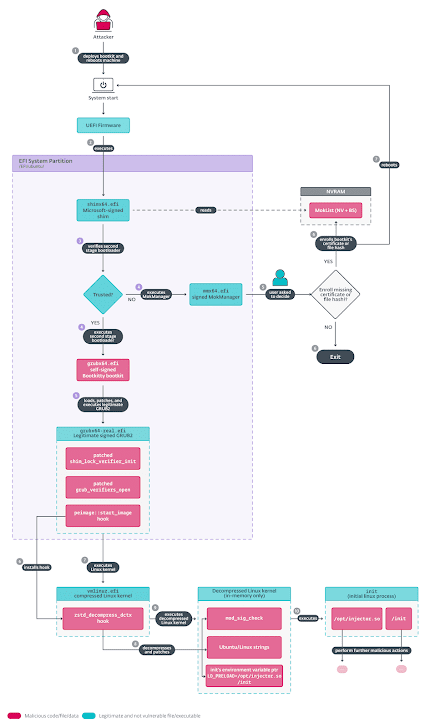

Bootkitty’nin kendinden imzalı bir sertifikayla imzalandığını ve bu nedenle, saldırgan tarafından kontrol edilen bir sertifika önceden yüklenmediği sürece UEFI Güvenli Önyüklemenin etkin olduğu sistemlerde yürütülemeyeceğini belirtmekte fayda var.

UEFI Güvenli Önyükleme durumu ne olursa olsun, önyükleme kiti temel olarak Linux çekirdeğini ve yamayı önyüklemek için tasarlanmıştır; bellekte, işlevin GNU GRand Unified Bootloader’dan önce bütünlük doğrulaması için verdiği yanıt (GRUB) yürütülür.

Özellikle, Güvenli Önyükleme UEFI bütünlük kontrollerini atlayacak şekilde etkinleştirilirse, UEFI kimlik doğrulama protokollerinden iki işlevi bağlamaya devam eder. Daha sonra, diğer bütünlük doğrulamalarını atlatmak için meşru GRUB önyükleme yükleyicisine üç farklı işlevi de yayar.

Slovak siber güvenlik şirketi, önyükleme kitine yönelik araştırmasının, sistem başlatıldıktan sonra henüz bilinmeyen başka bir çekirdek modülünü yükleyen BCDropper adlı bir ELF ikili dosyasını dağıtma kapasitesine sahip, muhtemelen ilgili imzasız bir çekirdek modülünün keşfedilmesine yol açtığını söyledi.

Yazarın adı olarak BlackCat’i de içeren çekirdek modülü, dosyaları, işlemleri gizleme ve bağlantı noktalarını açma gibi rootkit ile ilgili diğer işlevleri uygular. Bu aşamada ALPHV/BlackCat fidye yazılımı grubuyla bir bağlantı olduğunu gösteren hiçbir kanıt yok.

Araştırmacılar, “Kavramın kanıtı olsun ya da olmasın, Bootkitty, UEFI tehdit ortamında ilginç bir ilerlemeye işaret ederek, modern UEFI önyükleme kitlerinin Windows’a özel tehditler olduğu inancını yıkıyor” dedi ve şunları ekledi: “hazırlıklı olmanın gerekliliğini vurguluyor” gelecekteki potansiyel tehditler için.”