Microsoft, Storm-0940 olarak izlediği Çinli bir tehdit aktörünün, son derece kaçamak şifre sprey saldırıları düzenlemek için Quad7 adlı bir botnet’ten yararlandığını açıkladı.

Teknoloji devi, botnet’e CovertNetwork-1658 adını verdi ve şifre püskürtme işlemlerinin birden fazla Microsoft müşterisinin kimlik bilgilerini çalmak için kullanıldığını belirtti.

Microsoft Tehdit İstihbaratı ekibi “En az 2021’den beri aktif olan Storm-0940, parola spreyi ve kaba kuvvet saldırıları yoluyla veya ağ uç uygulamalarından ve hizmetlerinden yararlanarak veya kötüye kullanarak ilk erişimi elde ediyor.” söz konusu.

“Storm-0940’ın Kuzey Amerika ve Avrupa’daki düşünce kuruluşları, hükümet kuruluşları, sivil toplum kuruluşları, hukuk firmaları, savunma sanayi üssü ve diğerleri dahil olmak üzere kuruluşları hedef aldığı biliniyor.”

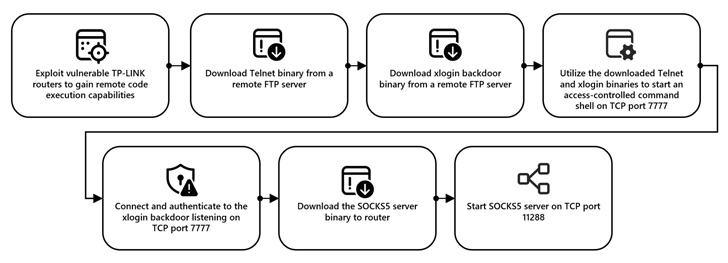

Quad7, diğer adıyla 7777 veya xlogin, son aylarda Sekoia ve Team Cymru tarafından kapsamlı analizlere konu oldu. Botnet kötü amaçlı yazılımının, aralarında TP-Link, Zyxel, Asus, Axentra, D-Link ve NETGEAR’ın da bulunduğu çeşitli SOHO yönlendirici ve VPN cihaz markalarını hedef aldığı gözlemlendi.

Bu cihazlar, uzaktan kod yürütme yetenekleri kazanmak için bilinen ve henüz belirlenemeyen güvenlik açıklarından yararlanılarak işe alınmaktadır. Botnet’in adı, yönlendiricilere, uzaktan erişimi kolaylaştırmak için TCP bağlantı noktası 7777’yi dinleyen bir arka kapının bulaştığı gerçeğine bir göndermedir.

Sekoia, Eylül 2024’te The Hacker News’e botnet’in esas olarak Microsoft 365 hesaplarına karşı kaba kuvvet girişimleri gerçekleştirmek için kullanıldığını söyledi ve operatörlerin muhtemelen Çin devleti destekli aktörler olduğunu ekledi.

Microsoft ayrıca, botnet sağlayıcılarının Çin’de bulunduğunu ve ülkedeki çok sayıda tehdit aktörünün, yanal hareket, uzaktan kumanda dağıtımı gibi bilgisayar ağı istismarı (CNE) faaliyetleri için şifre püskürtme saldırıları gerçekleştirmek amacıyla botnet’i kullandığını değerlendirdi. Truva atlarına erişim ve veri sızdırma girişimleri.

Buna, şifre sprey saldırıları yoluyla elde edilen geçerli kimlik bilgilerini kullanarak hedef kuruluşlara sızdığı söylenen Storm-0940 da dahildir; bazı durumlarda kimlik bilgileri aynı gün içinde çıkarılmıştır. Şirket, “hızlı operasyonel devir”in botnet operatörleri ile Storm-0940 arasında yakın bir işbirliği anlamına geldiğini belirtti.

Microsoft, “CovertNetwork-1658, hedef kuruluştaki birçok hesaba çok az sayıda oturum açma girişimi gönderiyor” dedi. “Vakaların yaklaşık yüzde 80’inde CovertNetwork-1658, günde hesap başına yalnızca bir oturum açma girişiminde bulunuyor.”

Herhangi bir zamanda ağda 8.000 kadar güvenliği ihlal edilmiş cihazın aktif olduğu tahmin ediliyor, ancak bu cihazların yalnızca yüzde 20’si şifre püskürtme işlemine dahil oluyor.

Windows üreticisi ayrıca botnet altyapısının kamuya açıklanmasının ardından “sürekli ve dik bir düşüşe” tanık olduğu konusunda da uyardı; bu durum, tehdit aktörlerinin tespitten kaçınmak için “muhtemelen değiştirilmiş parmak izleriyle yeni altyapı edinme” olasılığını artırıyor.

Microsoft, “CovertNetwork-1658 altyapısını kullanan herhangi bir tehdit aktörü, daha büyük ölçekte şifre püskürtme kampanyaları yürütebilir ve başarılı kimlik bilgileri ihlali ve kısa sürede birden fazla kuruluşa ilk erişim olasılığını büyük ölçüde artırabilir” dedi.

“Bu ölçek, CovertNetwork-1658 ile Çinli tehdit aktörleri arasında ele geçirilen kimlik bilgilerinin hızlı operasyonel değişimiyle birleştiğinde, birden fazla sektör ve coğrafi bölgede hesap uzlaşma potansiyeline olanak tanıyor.”