Sherlock Holmes, bilgi yığınlarını ayıklama konusundaki inanılmaz yeteneğiyle ünlüdür; ilgisiz olanı ortadan kaldırır ve gizli gerçeği ortaya çıkarır. Felsefesi sade ama muhteşem: “İmkansızı elediğinizde, ne kadar olasılık dışı olsa da geriye kalan şey gerçek olmalıdır.” Holmes, her ipucunu takip etmek yerine kendisini çözüme taşımak için gereken ayrıntılara odaklanıyor.

Siber güvenlikte, açığa çıkma doğrulaması Holmes’un yaklaşımını yansıtıyor: Güvenlik ekiplerine genellikle çok sayıda güvenlik açığı listesi sunulur, ancak her güvenlik açığı gerçek bir tehdit oluşturmaz. Holmes’un alakasız ipuçlarını bir kenara atması gibi, güvenlik ekipleri de istismar edilmesi muhtemel olmayan veya önemli riskler oluşturmayan açıkları ortadan kaldırmalıdır.

Maruziyet doğrulaması (bazen Adversarial Maruziyet Doğrulaması olarak da adlandırılır), ekiplerin en önemli konulara odaklanmasına ve dikkat dağıtıcı unsurları en aza indirmesine olanak tanır. Holmes’un tümdengelimli mantığına benzer şekilde, risklerin doğrulanması, kuruluşları, ele alınmadığı takdirde bir güvenlik ihlaliyle sonuçlanma potansiyeline sahip olan güvenlik açıklarına yönlendirir.

Temas Doğrulaması Kuruluşunuz İçin Neden Kritiktir?

Dolayısıyla, daha fazla teknik ayrıntıya girmeden önce asıl soruyu yanıtlayalım: Sektör ve büyüklükten bağımsız olarak risklerin kontrol edilmesi her kuruluş için neden önemlidir?

- Riski azaltır sömürülebilir güvenlik açıklarına odaklanarak.

- Kaynakları optimize eder En kritik konulara öncelik vererek.

- Güvenlik duruşunu iyileştirir sürekli doğrulama ile.

- Uyumluluğu karşılar ve denetim gereksinimleri.

Zırhınızdaki Delikler: Tehdit Maruziyeti Ne Anlama Geliyor

Siber güvenlikte maruz kalma, bir kuruluşun BT ortamında mevcut olan ve herhangi bir tehdit aktörü tarafından kullanılabilecek bir güvenlik açığı, yanlış yapılandırma veya güvenlik açığıdır. Örnekler arasında yazılımdaki güvenlik açıkları, zayıf şifreleme, yanlış yapılandırılmış güvenlik kontrolleri, yetersiz erişim kontrolleri ve yama yapılmamış varlıklar yer alır. Bu açıkları zırhınızdaki delikler olarak düşünün; eğer hafifletilmezse saldırganların sistemlerinize sızması için bir giriş noktası sağlarlar.

Maruz Kalma Doğrulamasının Rolü: Teoriden Pratiğe

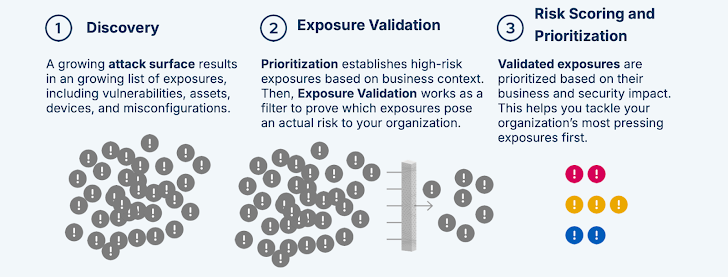

Maruz kalma doğrulaması Keşfedilen güvenlik açıklarından gerçekten yararlanılıp yararlanılamayacağını görmek için sürekli testler gerçekleştirir ve güvenlik ekiplerinin en kritik riskleri önceliklendirmesine yardımcı olur. Tüm güvenlik açıkları eşit şekilde yaratılmamıştır ve birçoğu halihazırda mevcut olan kontrollerle azaltılabilir veya ortamınızda kullanılamaz durumda olmayabilir. Bir kuruluşun web uygulamalarından birinde kritik bir SQLi güvenlik açığı bulduğunu düşünün. Güvenlik ekibi, simüle edilmiş bir saldırı senaryosu (teşhir doğrulaması) yoluyla bu güvenlik açığından yararlanmaya çalışır. Saldırıdaki tüm saldırı çeşitlerinin, web uygulaması güvenlik duvarları (WAF’ler) gibi mevcut güvenlik kontrolleri tarafından etkili bir şekilde engellendiğini buldular. Bu içgörü, ekibin mevcut savunmalar tarafından hafifletilmeyen diğer güvenlik açıklarına öncelik vermesine olanak tanır.

CVSS ve EPSS puanları, puana dayalı olarak teorik bir risk verse de gerçek dünyadaki sömürülebilirliği yansıtmamaktadır. Maruz kalma doğrulaması, gerçek saldırı senaryolarını simüle ederek bu uçurumu kapatır ve ham güvenlik açığı verilerini eyleme geçirilebilir içgörülere dönüştürürken ekiplerin en önemli yerde çaba göstermesini sağlar.

Hayaletleri Kovalamayı Durdurun: Gerçek Siber Tehditlere Odaklanın

Olumsuz maruz kalma doğrulaması Simüle edilmiş saldırılar ve güvenlik kontrollerinin test edilmesi yoluyla önemli bağlam sağlar.

Örneğin, bir finansal hizmet firması ağında 1000 güvenlik açığı tespit ediyor. Bunlar doğrulanmamış olsaydı, iyileştirmeye öncelik vermek göz korkutucu olurdu. Ancak saldırı simülasyonlarının kullanılmasıyla bu güvenlik açıklarının %90’ının NGFW, IPS ve EDR gibi halihazırda çalışan kontroller tarafından azaltıldığı kesinleşti. Geriye kalan 100 tanesinin anında istismar edilebileceği ve müşteri veritabanları gibi kritik varlıklara karşı yüksek risk oluşturduğu ortaya çıktı.

Böylece kuruluş, kaynaklarını ve zamanını bu 100 yüksek riskli güvenlik açığını gidermeye yoğunlaştırabilir ve güvenlikte çarpıcı bir iyileşme sağlayabilir.

Sherlock’u Otomatikleştirme: Pozlama Doğrulamasını Teknolojiyle Ölçeklendirme

Günümüzün karmaşık BT ortamlarında manuel doğrulama artık mümkün değildir; otomasyonun gerekli olduğu yer burasıdır.

Maruz kalma doğrulaması için otomasyon neden önemlidir?

- Ölçeklenebilirlik: Otomasyon, manuel kapasitenin çok ötesinde, binlerce güvenlik açığını hızlı bir şekilde doğrular.

- Tutarlılık: Otomatik araçlar tekrarlanabilir ve hatasız sonuçlar sağlar.

- Hız: Otomasyon doğrulamayı hızlandırır. Bu, daha hızlı düzeltme ve daha kısa maruz kalma süresi anlamına gelir.

Maruz kalma doğrulama araçları şunları içerir: İhlal ve Saldırı Simülasyonu (BAS) Ve Sızma Testi Otomasyonu. Bu araçlar, güvenlik kontrollerini tehdit aktörleri tarafından kullanılan taktikler, teknikler ve prosedürlere (TTP’ler) göre test eden gerçek dünya saldırı senaryolarını simüle ederek kuruluşun riskleri geniş ölçekte doğrulamasını sağlar.

Öte yandan otomasyon, bazen çok büyük miktardaki güvenlik açıkları ve uyarılarla boğuşan güvenlik ekiplerinin üzerindeki yükü hafifletir. Ekip yalnızca en kritik risklere maruz kalanları ele aldığında çok daha verimli ve üretken olur; dolayısıyla tükenmişlikle ilişkili riskler azaltılır.

Maruz Kalma Doğrulamasına İlişkin Yaygın Endişeler

Avantajlara rağmen birçok kuruluş maruziyet doğrulaması oluşturma konusunda tereddüt edebilir. Birkaç yaygın endişeyi ele alalım:

⮩ “Maruz kalma doğrulamasını uygulamak zor değil mi?”

Hiç de bile. Otomatik araçlar, mevcut süreçlerinizde minimum kesintiyle mevcut sistemlerinizle kolayca entegre olur.

⮩ “Halihazırda bir güvenlik açığı yönetim sistemimiz varken bu neden gerekli?”

Güvenlik açığı yönetimi yalnızca zayıf yönleri tanımlarken, maruz kalma doğrulaması gerçekten yararlanılabilecek güvenlik açıklarını tanımlar. Maruz kalma doğrulamasıyla sonuçlanmak, anlamlı risklerin önceliklendirilmesine yardımcı olur.

⮩ “Maruz kalma doğrulaması yalnızca büyük kuruluşlar için mi?“

Hayır, kaynaklara bakılmaksızın her büyüklükteki kuruluş için ölçeklenebilir.

Vakayı Çözmek: Maruz Kalma Doğrulamasını CTEM Stratejinize Entegre Etme

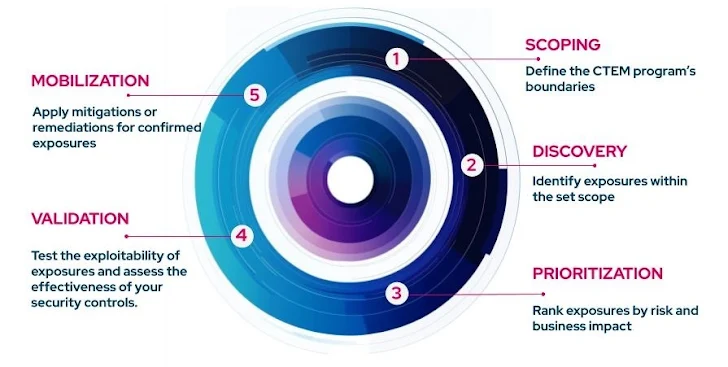

Maruziyet doğrulamanın entegre edilmesinde en büyük yatırım getirisi, belirli bir süre içinde yapıldığında elde edilir. Sürekli Tehdit Maruziyeti Yönetimi (CTEM) programı.

CTEM beş temel aşamadan oluşur: Kapsam Belirleme, Keşif, Önceliklendirme, Doğrulama ve Mobilizasyon. Her aşama kritik bir rol oynar; ancak doğrulama aşaması özellikle önemlidir çünkü teorik riskleri gerçek, eyleme geçirilebilir tehditlerden ayırır. Bu durum, Tehditlere Maruz Kalmayı Yönetmek için 2024 Gartner® Stratejik Yol Haritasında da tekrarlanıyor: Başlangıçta “yönetilemeyecek kadar büyük bir sorun” gibi görünen şey, doğrulama olmadan hızla “imkansız bir görev” haline gelecektir.

Vakayı Kapatmak: İmkansızı Ortadan Kaldırın, Kritik Olana Odaklanın

Maruz kalma doğrulaması, Sherlock Holmes’un çıkarım yöntemine benzer; imkansızı ortadan kaldırmanıza ve kritik olana odaklanmanıza yardımcı olur. Bay Spock bile bu mantığı tekrarlayarak şunu belirtti: “Benim atalarımdan biri, imkansızı elediğiniz takdirde, ne kadar ihtimal dışı olursa olsun, geriye kalanın gerçek olması gerektiğini savundu.” Kuruluşlar, hangi risklerden yararlanılabilir olduğunu ve hangilerinin mevcut kontroller tarafından azaltıldığını doğrulayarak iyileştirmeye öncelik verebilir ve güvenlik duruşlarını verimli bir şekilde güçlendirebilir.

Bu eskimeyen bilgeliği siber güvenlik stratejinize uygulayın, İmkansızı ortadan kaldırmak için ilk adımı atın, ve gerçek tehditlerinizin gerçeğini ortaya çıkarın. Nasıl olduğunu keşfedin Picus Güvenlik Doğrulama Platformu Aşağıdaki gibi gelişmiş yetenekler aracılığıyla en geniş risk doğrulama yetenekleriyle mevcut sistemlerinizle sorunsuz bir şekilde bütünleşir: İhlal ve Saldırı Simülasyonu (BAS), Otomatik Sızma TestiVe Kırmızı Takım sana yardım etmek Riski azaltın, zamandan tasarruf edin ve savunmanızı güçlendirin Gelişen tehditlere karşı.

Not: Bu makale Picus Security’nin kurucu ortağı ve Araştırma Başkan Yardımcısı Dr. Süleyman Özarslan tarafından yazılmıştır.