Kuzey Kore bağlantılı tehdit aktörlerinin, KLogEXE ve FPSpy adı verilen iki yeni kötü amaçlı yazılım türünü kullandığı gözlemlendi.

Bu faaliyetin, APT43, ARCHIPELAGO, Black Banshee, Emerald Sleet (eski adıyla Thallium), Sparkling Pisces, Springtail ve Velvet Chollima olarak da bilinen Kimsuky adlı bir düşmana atfedildiği belirtildi.

“Bu örnekler Sparkling Pisces’in zaten kapsamlı olan cephaneliğini geliştiriyor ve grubun sürekli evrimini ve artan yeteneklerini gösteriyor,” Palo Alto Networks Unit 42 araştırmacıları Daniel Frank ve Lior Rochberger söz konusu.

En az 2012’den beri faaliyet gösteren bu tehdit aktörü, kurbanlarını güvenilir kişilerden geliyormuş gibi görünen e-postalar göndererek kötü amaçlı yazılımları indirmeye kandırma becerisi nedeniyle “mızraklı kimlik avının kralı” olarak adlandırılıyor.

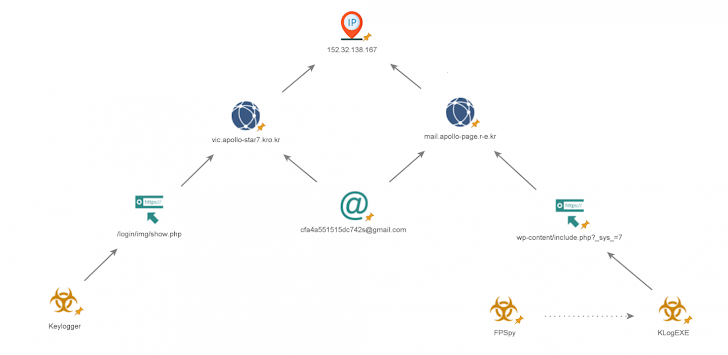

Unit 42’nin Sparkling Pisces’ın altyapısına yönelik analizi, KLogEXE ve FPSpy olarak adlandırılan iki yeni taşınabilir yürütülebilir dosyayı ortaya çıkardı.

KLogExe, JPCERT/CC tarafından Japon kuruluşlarını hedef alan bir Kimsuky kampanyasıyla bağlantılı olarak öne çıkarılan InfoKey adlı PowerShell tabanlı keylogger’ın C++ sürümüdür.

Kötü amaçlı yazılım, saldırıya uğramış iş istasyonunda çalışan uygulamalar, basılan tuşlar ve fare tıklamaları hakkında bilgi toplama ve sızdırma yetenekleriyle donatılmış olarak geliyor.

Öte yandan FPSpy’ın AhnLab’ın kullandığı arka kapının bir çeşidi olduğu söyleniyor. ifşa edildi 2022’de, Cyberseason’ın 2020 sonlarında KGH_SPY adı altında belgelediği bir kötü amaçlı yazılımla örtüşmeler tespit edildi.

FPSpy, tuş kaydı tutmanın yanı sıra sistem bilgilerini toplamak, daha fazla veri yükü indirmek ve yürütmek, keyfi komutlar çalıştırmak ve enfekte cihazdaki sürücüleri, klasörleri ve dosyaları numaralandırmak için de tasarlanmıştır.

42. Birim, KLogExe ve FPSpy’ın kaynak kodlarında benzerlik noktaları tespit edebildiğini ve bunların büyük ihtimalle aynı yazarın eseri olabileceğini belirtti.

Araştırmacılar, “Araştırmamız sırasında gözlemlediğimiz hedeflerin çoğu Güney Kore ve Japonya’dan geldi. Bu, daha önce Kimsuky’ye yönelik gerçekleştirilen hedeflemelerle örtüşüyor.” dedi.