WPML WordPress çok dilli eklentisinde, kimliği doğrulanmış kullanıcıların belirli koşullar altında uzaktan keyfi kod çalıştırmasına izin verebilecek kritik bir güvenlik açığı ortaya çıkarıldı.

Güvenlik açığı, şu şekilde izlendi: CVE-2024-6386 (CVSS puanı: 9.9), 20 Ağustos 2024’te yayınlanan 4.6.13’ten önceki tüm eklenti sürümlerini etkiler.

Eksik giriş doğrulaması ve temizliğinden kaynaklanan sorun, Katkıda Bulunan düzeyinde ve üzeri erişime sahip kimliği doğrulanmış saldırganların sunucuda kod yürütmesine olanak sağlıyor.

WPML, çok dilli WordPress siteleri oluşturmak için kullanılan popüler bir eklentidir. Bir milyondan fazla aktif kurulumu vardır.

CVE-2024-6386’yı keşfeden ve bildiren güvenlik araştırmacısı stealthcopter, sorunun eklentinin ele alış biçiminden kaynaklandığını söyledi. kısa kodlar Ses, resim ve video gibi içerikleri yazıya eklemek için kullanılır.

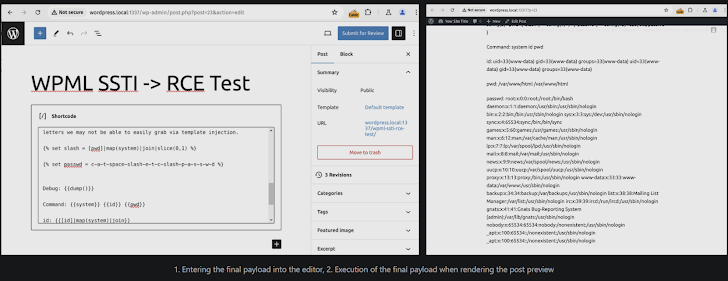

“Özellikle, eklenti kısa kodlardaki içeriği işlemek için Twig şablonlarını kullanıyor ancak girdiyi düzgün bir şekilde temizleyemiyor ve bu da sunucu tarafı şablon enjeksiyonuna (SSTI) yol açıyor,” araştırmacı söz konusu.

Adından da anlaşılacağı gibi SSTI, meydana gelmek bir saldırgan, kötü amaçlı bir yükü bir web şablonuna enjekte etmek için yerel şablon sözdizimini kullanabildiğinde ve bu yük daha sonra sunucuda yürütüldüğünde. Bir saldırgan daha sonra bu eksikliği keyfi komutları yürütmek için silahlandırabilir ve bu da sitenin kontrolünü ele geçirmesine olanak tanır.

Eklentinin bakımcıları OnTheGoSystems, “Bu WPML sürümü, belirli izinlere sahip kullanıcıların yetkisiz eylemler gerçekleştirmesine olanak tanıyan bir güvenlik açığını gideriyor” dedi. söz konusu“Bu sorunun gerçek dünya senaryolarında ortaya çıkması pek olası değildir. Kullanıcıların WordPress’te düzenleme izinlerine sahip olması gerekir ve sitenin çok özel bir kurulum kullanması gerekir.”

Eklentiyi kullananlara, olası tehditlere karşı önlem almak için en son yamaları uygulamaları önerilir.

Güncelleme

OnTheGoSystems, olayların zaman çizelgesini ayrıntılı olarak açıklayan yeni bir gönderide, CVE-2024-6386’yı düzeltmek için WPML 4.6.13’ü ve Patchstack tarafından bildirilen benzer bir güvenlik açığını gidermek için WooCommerce Multilingual 5.3.7’yi yayınladığını duyurdu.

Ayrıca, başarılı bir saldırının gerçekleşmesi için kötü niyetli kişinin WordPress sitesinde düzenleme ayrıcalıklarına (yani Katkıda Bulunan rolü ve üzeri) sahip olması gerektiği ve sorunun tamamen çözüldüğü vurgulandı.

Şirket, “Bununla birlikte, ciddiyet sitenizde ne tür kullanıcıların bulunduğuna bağlıdır” dedi. söz konusu“Siz ve ekibiniz sitedeki tek yöneticiler/yazarlar/editörlerseniz, bu güvenlik açığından sizin veya ekibinizin dışında hiç kimse yararlanamaz.”

“Öte yandan, Katkıda Bulunan düzeyinde erişime sahip kullanıcıların bulunduğu bir siteyi yönetiyorsanız ve bu kişileri kişisel olarak tanımıyorsanız, daha fazla risk altında olabilirsiniz.”

(Haber yayımlandıktan sonra düzeltme ve etkisi hakkında ek ayrıntılar eklenerek güncellendi.)