ABD Adalet Bakanlığı, Rus tehdit gruplarının ülke içinde ve dışında büyük ölçekte Kremlin yanlısı dezenformasyon yaymak için kullandığı iddia edilen iki internet alan adına el konulduğunu ve yaklaşık 1.000 sosyal medya hesabında arama yapıldığını bildirdi.

Adalet Bakanlığı, “Sosyal medya bot çiftliği, yapay zeka unsurlarını kullanarak hayali sosyal medya profilleri oluşturdu; bu profiller çoğunlukla ABD’deki kişilere aitmiş gibi görünüyordu; operatörler daha sonra bu profilleri Rus hükümetinin hedeflerini destekleyen mesajları tanıtmak için kullandı” dedi. söz konusu.

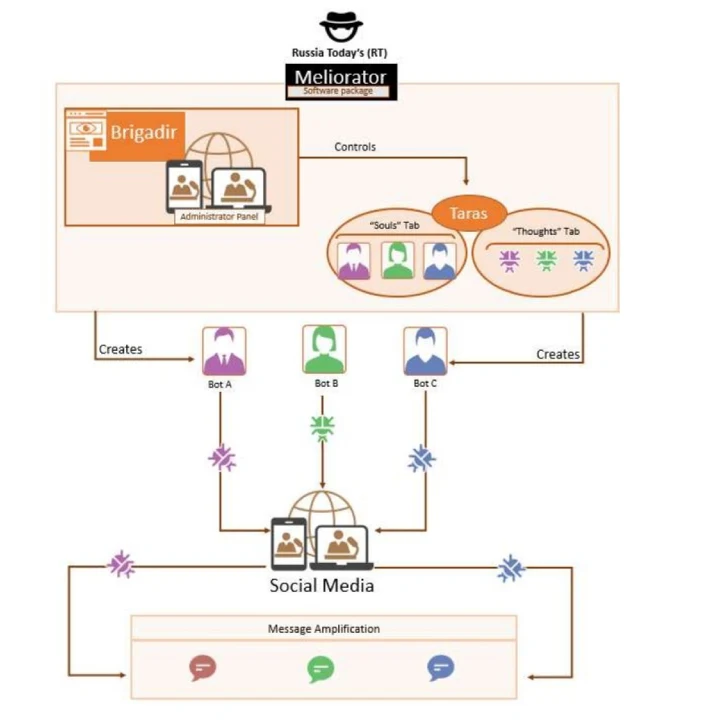

X’te 968 hesaptan oluşan bot ağının, Kremlin’in sponsorluğunda ve Rusya Federal Güvenlik Servisi’nin (FSB) bir görevlisinin yardımıyla, Rusya’nın devlet medya kuruluşu RT’nin (eski adıyla Russia Today) bir çalışanı tarafından hazırlanan ayrıntılı bir planın parçası olduğu söyleniyor. Bu görevli, ismi açıklanmayan özel bir istihbarat örgütü kurup yönetiyor.

Bot çiftliği için geliştirme çalışmaları, bireylerin kimliklerini ve konumlarını anonimleştirerek çevrimiçi altyapıyı satın aldıkları Nisan 2022’de başladı. Adalet Bakanlığı’na göre, örgütün amacı, çeşitli uyrukları temsil eden hayali çevrimiçi kişiler aracılığıyla yanlış bilgi yayarak Rus çıkarlarını ilerletmekti.

Sahte sosyal medya hesapları, iki etki alanına dayanan özel e-posta sunucuları kullanılarak kaydedildi – mlrtr[.]com ve otanmail[.]com – alan adı kayıt kuruluşu Namecheap’ten satın alındı. X, hizmet şartlarını ihlal ettiği için bot hesaplarını askıya aldı.

ABD, Polonya, Almanya, Hollanda, İspanya, Ukrayna ve İsrail’i hedef alan bilgi operasyonu, söz konusu sosyal medya bot çiftliğinin “toplu” olarak oluşturulmasını ve işletilmesini kolaylaştıran Meliorator adlı yapay zeka destekli bir yazılım paketi kullanılarak gerçekleştirildi.

Kanada, Hollanda ve ABD’deki kolluk kuvvetleri, “RT’ye bağlı kuruluşlar bu aracı kullanarak ABD, Polonya, Almanya, Hollanda, İspanya, Ukrayna ve İsrail dahil olmak üzere bir dizi ülkeye ve bu ülkeler hakkında dezenformasyon yaydı” dedi.

Meliorator, Brigadir isimli bir yönetici paneli ve Faker isimli açık kaynaklı bir program kullanılarak profil resimleri ve biyografik bilgileri oluşturulan, gerçek görünümlü hesapları kontrol etmeye yarayan Taras isimli bir arka uç aracından oluşuyor.

Bu hesapların her biri, üç bot arketipinden birine dayanan belirgin bir kimliğe veya “ruha” sahipti: Rus hükümetini destekleyen siyasi ideolojileri yayan (örneğin, diğer botlar tarafından paylaşılan mesajlar) ve hem bot hem de bot olmayan hesaplar tarafından paylaşılan yanlış bilgileri sürdürenler.

Yazılım paketi yalnızca X üzerinde tespit edilmiş olsa da daha detaylı analizler, tehdit aktörlerinin yazılımın işlevselliğini diğer sosyal medya platformlarını da kapsayacak şekilde genişletme niyetlerini ortaya koydu.

Ayrıca sistem, kayıtlı e-posta adreslerine gönderilen tek seferlik şifreleri otomatik olarak kopyalayarak ve yapay zeka tarafından oluşturulan kişilere varsayılan konumlarına göre proxy IP adresleri atayarak, X’in kullanıcıların kimliğini doğrulamaya yönelik güvenlik önlemlerini de aştı.

“Bot persona hesapları, hizmet şartları ihlalleri nedeniyle yasaklanmamak ve daha geniş sosyal medya ortamına karışarak bot olarak fark edilmemek için bariz girişimlerde bulunur,” dedi ajanslar. “Gerçek hesaplar gibi, bu botlar da biyografilerinde listelenen siyasi eğilimlerini ve ilgi alanlarını yansıtan gerçek hesapları takip eder.”

RT, “Çiftçilik milyonlarca Rus için sevilen bir eğlencedir” dedi alıntılandı Bloomberg’e verdiği demeçte iddiaları doğrudan yalanlamadı.

Bu gelişme, ABD’nin yabancı bir hükümete yabancı bir etki operasyonunda yapay zeka kullandığı için ilk kez açıkça parmak salladığı anlamına geliyor. Davayla ilgili kamuoyuna herhangi bir suçlama yapılmadı ancak faaliyete ilişkin soruşturma devam ediyor.

Doppelganger Yaşamaya Devam Ediyor

Son aylarda Google, Meta ve OpenAI gibi şirketler, Doppelganger adlı bir ağ tarafından yönetilenler de dahil olmak üzere Rus dezenformasyon operasyonlarının, Rus yanlısı propagandayı yaymak için platformlarını defalarca kullandıkları konusunda uyarıda bulundu.

“Kampanya hala aktif ve içerik dağıtımından sorumlu ağ ve sunucu altyapısı da aktif” Kur’an Ve AB Dezenformasyon Laboratuvarı Perşembe günü yayınlanan yeni bir raporda şöyle denildi.

“Şaşırtıcı bir şekilde, Doppelganger Vladivostok Kalesi’ndeki gizli bir veri merkezinden veya uzak bir askeri Yarasa mağarasından değil, Avrupa’nın en büyük veri merkezlerinin içinde faaliyet gösteren yeni oluşturulmuş Rus sağlayıcılarından faaliyet gösteriyor. Doppelganger siber suç faaliyetleri ve bağlı reklam ağlarıyla yakın ilişki içinde faaliyet gösteriyor.”

Operasyonun merkezinde Aeza, Evil Empire, GIR ve diğerlerini kapsayan kurşun geçirmez barındırma sağlayıcılarından oluşan bir ağ yer alıyor. TN GÜVENLİKAyrıca Stealc, Amadey, Agent Tesla, Glupteba, Raccoon Stealer, RisePro, RedLine Stealer, RevengeRAT, Lumma, Meduza ve Mystic gibi farklı kötü amaçlı yazılım aileleri için komuta ve kontrol alan adlarını da barındırmaktadır.

Dahası, yanlış bilgilendirmeye karşı bir dizi araç sağlayan NewsGuard, yakın zamanda bulundu Popüler yapay zeka sohbet robotlarının, “yanıtlarının üçte birinde, yerel haber kuruluşları gibi görünen devlet bağlantılı sitelerden gelen uydurma hikayeleri” tekrarlamaya meyilli olduğu belirtiliyor.

İran ve Çin’den Etki Operasyonları

Ayrıca ABD Ulusal İstihbarat Direktörü Ofisi (ODNI) söz konusu İran’ın “yabancı nüfuz çabalarında giderek daha saldırgan hale geldiği, anlaşmazlık yaratmaya ve demokratik kurumlarımıza olan güveni sarsmaya çalıştığı” belirtiliyor.

Ajans ayrıca, İranlı aktörlerin sosyal medya platformlarını kullanarak ve tehditler savurarak siber ve etki faaliyetlerini geliştirmeye devam ettiğini, çevrimiçi ortamda aktivist gibi davranarak ABD’deki Gazze yanlısı protestoları büyüttüklerini kaydetti.

Google ise 2024’ün ilk çeyreğinde YouTube ve Blogger üzerinden, Çin’e bağlı, ABD’yi olumsuz yönde tasvir eden anlatıların yanı sıra Tayvan’daki seçimler ve İsrail-Hamas savaşıyla ilgili Çince konuşanları hedef alan içerikleri teşvik eden, spam içerikli ancak kalıcı bir etki ağı olan Dragon Bridge (diğer adıyla Spamouflage Dragon) etkinliğinin 10.000’den fazla örneğini engellediğini duyurdu.

Buna karşılık teknoloji devi, 2022’de en az 50.000 ve 2023’te 65.000’den fazla benzer olayı engelledi. Ağın ömrü boyunca toplamda 175.000’den fazla olayı engelledi.

“DRAGONBRIDGE, sürekli olarak yoğun içerik üretimine ve operasyonlarının ölçeğine rağmen gerçek izleyicilerden neredeyse hiç organik etkileşim elde edemiyor,” Threat Analysis Group (TAG) araştırmacısı Zak Butler söz konusu“DRAGONBRIDGE içeriğinin etkileşim aldığı durumlarda, bu içerik neredeyse tamamen sahteydi, diğer DRAGONBRIDGE hesaplarından geliyordu ve gerçek kullanıcılardan gelmiyordu.”