Tehdit aktörlerinin, Ağustos 2023’te başlayan ve devam eden bir kampanyanın parçası olarak NuGet paket yöneticisine yeni bir kötü amaçlı paket dalgası yayınladıkları ve ayrıca tespit edilmekten kaçınmak için yeni bir gizlilik katmanı ekledikleri gözlemlendi.

Yazılım tedarik zinciri güvenlik firması ReversingLabs, sayıları 60’a yakın ve 290 versiyona yayılan yeni paketlerin, Ekim 2023’te ortaya çıkan önceki sete göre daha rafine bir yaklaşımı ortaya koyduğunu söyledi.

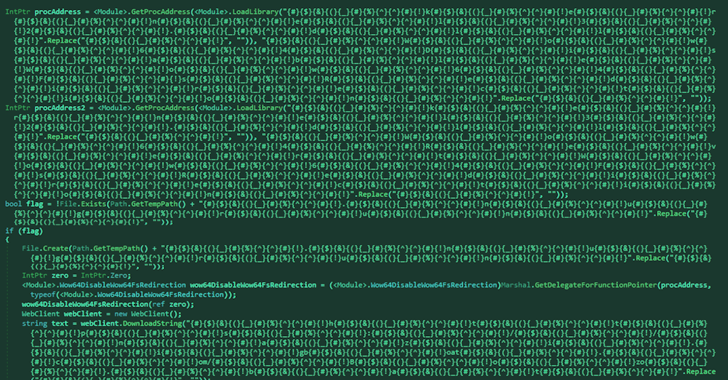

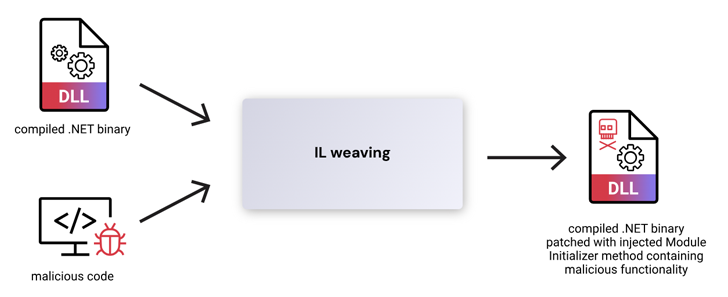

Saldırganlar, NuGet’in MSBuild entegrasyonlarını kullanmaktan, “bir uygulamanın kodunu derlemeden sonra değiştirmek için bir .NET programlama tekniği olan Aracı Dil (IL) Örme’yi kullanarak meşru PE ikili dosyalarına yerleştirilen basit, gizlenmiş indiricileri kullanan bir stratejiye” geçtiler, güvenlik araştırmacısı Karlo Zanki söz konusu.

Hem eski hem de yeni sahte paketlerin nihai hedefi, SeroXen RAT adlı hazır bir uzaktan erişim trojanını teslim etmektir. Tanımlanan tüm paketler o zamandan beri kaldırılmıştır.

En son paket koleksiyonu, yeni bir tekniğin kullanımıyla karakterize ediliyor: IL dokuma Bu, meşru bir NuGet paketinden alınan meşru bir Taşınabilir Yürütülebilir (PE) .NET ikili dosyasına kötü amaçlı işlevsellik enjekte etmeyi mümkün kılar.

Bu, şu gibi popüler açık kaynaklı paketleri almayı içerir: Guna.UI2.WinForms ve yukarıda belirtilen yöntemle yama yaparak “Gսոa.UI3.Wіnfօrms” adlı sahte bir paket oluşturmak, bu pakette “u”, “n”, “i” ve “o” harflerinin yerine eşdeğerleri olan “ս” (u057D), “ո” (u0578), “і” (u0456) ve “օ” (u0585) harfleri ile homoglifler kullanmak.

Zanki, “Tehdit aktörleri, hassas verileri çıkarmak veya saldırganlara BT varlıkları üzerinde kontrol sağlamak için kullanılan kötü amaçlı kodlarla kurbanlarını tehlikeye atmak ve onları enfekte etmek için kullandıkları yöntem ve taktikleri sürekli olarak geliştiriyorlar” dedi.

“Bu son kampanya, kötü niyetli aktörlerin, NuGet gibi popüler açık kaynaklı paket yöneticilerinden kötü amaçlı veya değiştirilmiş paketleri indirip kullanmaları için geliştiricileri ve güvenlik ekiplerini kandırmak amacıyla kullandıkları yeni yolları ortaya koyuyor.”