Latin Amerika’daki finans kuruluşları Mekotio (diğer adıyla Melcoz) adlı bir bankacılık trojanının tehdidi altında.

Buna göre bulgular Trend Micro, son zamanlarda Windows kötü amaçlı yazılımını dağıtan siber saldırılarda artış gözlemlediğini söyledi.

2015 yılından bu yana aktif olarak kullanıldığı bilinen Mekotio’nun, Brezilya, Şili, Meksika, İspanya, Peru ve Portekiz gibi Latin Amerika ülkelerini hedef alarak bankacılık bilgilerini çalmayı amaçladığı biliniyor.

İlk olarak ESET tarafından Ağustos 2020’de belgelenen bu saldırı, Guildma, Javali ve Grandoreiro bölgelerini hedef alan bir dizi bankacılık truva atının parçası. Grandoreiro bölgesi bu yılın başlarında kolluk kuvvetleri tarafından etkisiz hale getirildi.

Slovak siber güvenlik firması o dönem yaptığı açıklamada, “Mekotio, Delphi’de yazılmış olması, sahte açılır pencereler kullanması, arka kapı işlevi barındırması ve İspanyolca ve Portekizce konuşulan ülkeleri hedef alması gibi bu tür kötü amaçlı yazılımlarla ortak özelliklere sahip” demişti.

Kötü amaçlı yazılım operasyonu, Temmuz 2021’de İspanyol kolluk kuvvetlerinin Grandoreiro ve Mekotio’yu dağıtan Avrupa kullanıcılarını hedef alan sosyal mühendislik kampanyaları düzenlemekle bağlantılı olarak bir suç şebekesine ait 16 kişiyi tutuklamasıyla darbe aldı.

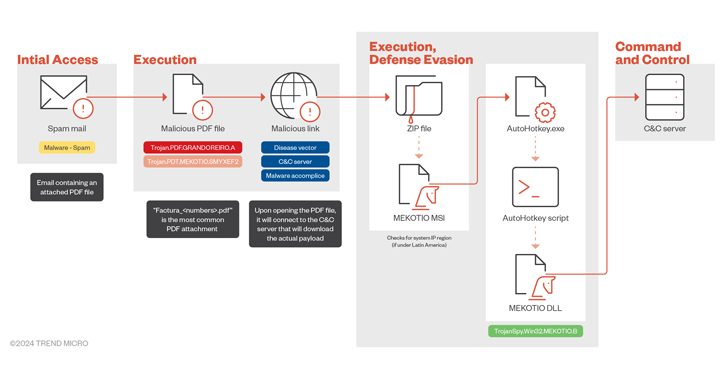

Saldırı zincirleri, alıcıları kötü amaçlı ekleri açmaya veya MSI yükleyici dosyasının dağıtımına yol açan sahte bağlantılara tıklamaya kandırmayı amaçlayan vergi temalı kimlik avı e-postalarının kullanımını içerir; bu da kötü amaçlı yazılımı başlatmak için bir AutoHotKey (AHK) betiğinden yararlanır.

Enfeksiyon sürecinin, Check Point’in Kasım 2021’de ayrıntılı olarak açıkladığı, AHK betiğini içeren ikinci aşama ZIP dosyasını indirmek için bir PowerShell betiğini çalıştıran gizli bir toplu iş betiğinden yararlanan süreçten biraz farklı olduğunu belirtmekte fayda var.

Mekotio kurulduktan sonra sistem bilgilerini toplar ve daha fazla talimat almak için bir komuta ve kontrol (C2) sunucusuyla bağlantı kurar.

Ana amacı, meşru bankacılık sitelerini taklit eden sahte açılır pencereler görüntüleyerek bankacılık kimlik bilgilerini sızdırmaktır. Ayrıca ekran görüntüleri yakalayabilir, tuş vuruşlarını kaydedebilir, panodaki verileri çalabilir ve zamanlanmış görevler kullanarak ana bilgisayarda kalıcılık sağlayabilir.

Çalınan bilgiler daha sonra tehdit aktörleri tarafından kullanıcıların banka hesaplarına yetkisiz erişim sağlamak ve hileli işlemler gerçekleştirmek için kullanılabilir.

Trend Micro, “Mekotio bankacılık trojanı, özellikle Latin Amerika ülkelerinde finansal sistemler için kalıcı ve gelişen bir tehdittir” dedi. “Sistemlere sızmak için kimlik avı e-postaları kullanır ve hassas bilgileri çalmayı ve aynı zamanda tehlikeye atılmış makinelerde güçlü bir dayanak sağlamayı hedefler.”

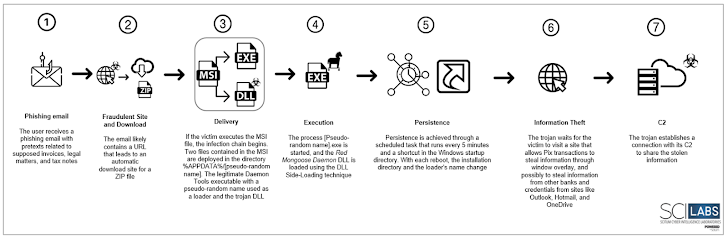

Gelişme, Meksika siber güvenlik firması Scitum’un, Mekotio’ya benzer şekilde fatura ve vergi notları gibi görünen kimlik avı e-postaları aracılığıyla dağıtılan MSI dropper’larını kullanan, kod adı Red Mongoose Daemon olan yeni bir Latin Amerika bankacılık Truva atının ayrıntılarını açıklamasının ardından geldi.

Şirket, “Red Mongoose Daemon’un temel amacı, üst üste binen pencereler aracılığıyla PIX işlemlerini taklit ederek kurbanların bankacılık bilgilerini çalmaktır” dedi. söz konusu“Bu Truva atı, Brezilyalı son kullanıcıları ve bankacılık bilgilerine sahip kuruluşların çalışanlarını hedef alıyor.”

“Red Mongoose Daemon, pencereleri manipüle etme ve oluşturma, komutları yürütme, bilgisayarı uzaktan kontrol etme, web tarayıcılarını manipüle etme, panoları ele geçirme ve kopyalanan cüzdanları siber suçluların kullandıkları cüzdanlarla değiştirerek Bitcoin cüzdanlarını taklit etme yeteneklerine sahiptir.”