Microsoft, uzaktan, kimliği doğrulanmamış saldırganlar tarafından keyfi kod çalıştırmak ve hizmet reddi (DoS) durumunu tetiklemek için kullanılabilecek Rockwell Automation PanelView Plus’ta bulunan iki güvenlik açığını ortaya çıkardı.

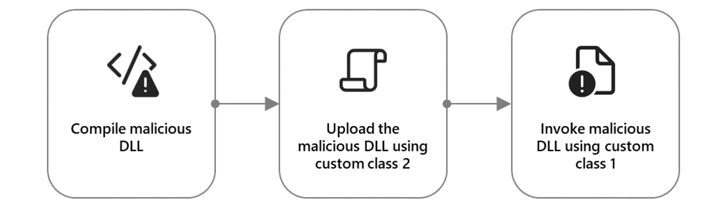

“” [remote code execution] PanelView Plus’taki güvenlik açığı, kötü amaçlı bir DLL’yi cihaza yüklemek ve yüklemek için kötüye kullanılabilen iki özel sınıfı içeriyor,” güvenlik araştırmacısı Yuval Gordon söz konusu.

“DoS açığı, cihazın düzgün bir şekilde işleyemeyeceği şekilde hazırlanmış bir arabelleği göndermek için aynı özel sınıftan yararlanır ve böylece bir DoS’a yol açar.”

Eksikliklerin listesi şu şekildedir:

- CVE-2023-2071 (CVSS puanı: 9,8) – Kimliği doğrulanmamış saldırganların, hazırlanmış kötü amaçlı paketler aracılığıyla uzaktan yürütülen koda erişmesine olanak tanıyan uygunsuz bir giriş doğrulama güvenlik açığı.

- CVE-2023-29464 (CVSS puanı: 8,2) – Kimliği doğrulanmamış bir tehdit aktörünün, hazırlanmış kötü amaçlı paketler aracılığıyla bellekten veri okumasına ve arabellek boyutundan daha büyük bir paket göndererek DoS’a yol açmasına olanak tanıyan uygunsuz bir giriş doğrulama güvenlik açığı

İkiz kusurların başarılı bir şekilde istismar edilmesi, saldırganın uzaktan kod çalıştırmasına veya bilgi ifşasına veya DoS durumuna yol açmasına olanak tanır.

CVE-2023-2071, FactoryTalk View Machine Edition’ı (13.0, 12.0 ve önceki sürümler) etkilerken, CVE-2023-29464, FactoryTalk Linx’i (6.30, 6.20 ve önceki sürümler) etkiler.

Kusurlara ilişkin uyarıların Rockwell Automation tarafından yayınlandığını belirtmekte fayda var. 12 Eylül 2023Ve 12 Ekim 2023sırasıyla. ABD Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA) kendi uyarılarını yayınladı 21 Eylül Ve 17 Ekim.

Açıklama, bilinmeyen tehdit aktörlerinin olduğuna inanılması üzerine geldi sömürme HTTP Dosya Sunucusunda yakın zamanda açıklanan kritik bir güvenlik açığı (CVE-2024-23692CVSS puanı: 9.8) kripto para madencileri ve truva atları gibi Xeno FAREGh0st RAT ve PlugX.

Bir vaka olarak tanımlanan güvenlik açığı, şablon enjeksiyonuuzaktan, kimliği doğrulanmamış bir saldırganın, özel olarak hazırlanmış bir HTTP isteği göndererek etkilenen sistemde keyfi komutlar yürütmesine olanak tanır.