Pakistan merkezli olduğundan şüphelenilen bir tehdit aktörünün, 2024’te Hindistan hükümet kuruluşlarını hedef alan bir siber casusluk kampanyasıyla bağlantısı olduğu ortaya çıktı.

Siber güvenlik şirketi Volexity, etkinliği UTA0137 adı altında izliyor ve düşmanın, Golang’da yazılan ve Linux sistemlerine bulaşmak üzere tasarlanan DISGOMOJI adlı kötü amaçlı yazılımı özel olarak kullandığını belirtiyor.

“Bu, komuta ve kontrol için Discord mesajlaşma hizmetini (C2) kullanan ve C2 iletişimi için emojilerden yararlanan kamuya açık Discord-C2 projesinin değiştirilmiş bir versiyonudur.” söz konusu.

DISGOMOJI’nin, BlackBerry’nin, Pakistan bağlantılı bir bilgisayar korsanlığı ekibi olan Transparent Tribe aktörü tarafından düzenlenen bir saldırı kampanyasıyla bağlantılı olarak bir altyapı analizinin parçası olarak keşfettiğini söylediği “hepsi bir arada” casusluk aracıyla aynı olduğunu belirtmekte fayda var.

Saldırı zincirleri, ZIP arşiv dosyası içinde teslim edilen Golang ELF ikili dosyasını içeren hedef odaklı kimlik avı e-postalarıyla başlıyor. İkili program daha sonra zararsız bir yem belgesi indirirken aynı zamanda uzak bir sunucudan DISGOMOJI yükünü de gizlice indirir.

Discord-C2’nin özel bir çatalı olan DISGOMOJI, ana bilgisayar bilgilerini yakalamak ve saldırganların kontrolündeki Discord sunucusundan alınan komutları çalıştırmak için tasarlanmıştır. İlginç bir şekilde, komutlar farklı emojiler biçiminde gönderiliyor –

- 🏃♂️ – Kurbanın cihazında bir komut yürütün

- 📸 – Kurbanın ekranının ekran görüntüsünü yakalayın

- 👇 – Kurbanın cihazından kanala bir dosya yükleyin

- 👈 – Aktarmak için kurbanın cihazından bir dosya yükleyin[.]ş

- ☝️ – Kurbanın cihazına bir dosya indirin

- 👉 – Oshi’de barındırılan bir dosyayı indirin[.]kurbanın cihazına

- 🔥 – Aşağıdaki uzantılarla eşleşen dosyaları bulun ve çıkarın: CSV, DOC, ISO, JPG, ODP, ODS, ODT, PDF, PPT, RAR, SQL, TAR, XLS ve ZIP

- 🦊 – Kurbanın cihazındaki tüm Mozilla Firefox profillerini bir ZIP arşivinde toplayın

- 💀 – Kurbanın cihazındaki kötü amaçlı yazılım sürecini sonlandırın

Volexity, “Kötü amaçlı yazılım Discord sunucusunda kendine özel bir kanal oluşturuyor, bu da sunucudaki her kanalın ayrı bir kurbanı temsil ettiği anlamına geliyor.” dedi. “Saldırgan daha sonra bu kanalları kullanarak her kurbanla ayrı ayrı etkileşime geçebilir.”

Şirket, kalıcılık oluşturma, yinelenen DISGOMOJI işlemlerinin aynı anda çalışmasını önleme, çalışma zamanında Discord sunucusuna bağlanmak için kimlik bilgilerini sabit kodlamak yerine dinamik olarak getirme ve sahte görüntüleyerek analizi caydırma yeteneklerine sahip farklı DISGOMOJI varyasyonlarını ortaya çıkardığını söyledi. bilgi ve hata mesajları.

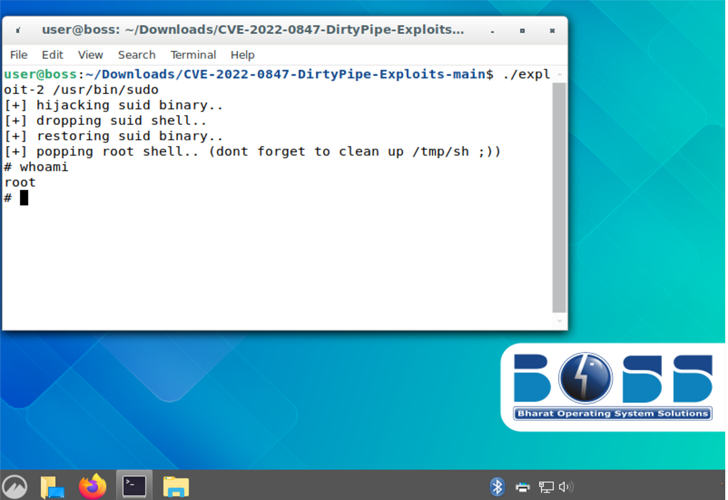

UTA0137’nin ayrıca ağ tarama ve tünelleme amaçları için sırasıyla Nmap, Chisel ve Ligolo gibi meşru ve açık kaynaklı araçları kullandığı gözlemlendi; yakın zamanda yapılan bir kampanyada Linux’a karşı ayrıcalık artışı sağlamak için DirtyPipe kusurundan (CVE-2022-0847) yararlanıldı. ev sahipliği yapıyor.

Bir diğer sömürü sonrası taktik, Zenity yardımcı programı Kullanıcıların şifrelerini bırakmaları için sosyal mühendislik yapmak amacıyla Firefox güncellemesi gibi görünen kötü amaçlı bir iletişim kutusu görüntülemek.

Volexity, “Saldırgan, Golang kötü amaçlı yazılımı DISGOMOJI’yi bir dizi kurbana başarıyla bulaştırmayı başardı” dedi. “UTA0137, DISGOMOJI’yi zamanla geliştirdi.”