Tehdit aktörü olarak bilinen Kurak Engerek AridSpy adlı bir casus yazılım türü sunmak için truva atı haline getirilmiş Android uygulamalarından yararlanan bir mobil casusluk kampanyasıyla ilişkilendirildi.

ESET araştırmacısı Lukáš Štefanko, “Kötü amaçlı yazılım, çeşitli mesajlaşma uygulamalarını, bir iş fırsatı uygulamasını ve bir Filistin Sivil Kayıt uygulamasını taklit eden özel web siteleri aracılığıyla dağıtılıyor.” söz konusu bugün yayınlanan bir raporda. “Bunlar genellikle AridSpy’ın kötü amaçlı kodunun eklenmesiyle truva atı haline getirilmiş mevcut uygulamalardır.”

Etkinliğin 2022’den bu yana beşe kadar kampanyayı kapsadığı söyleniyor ve AridSpy’ın önceki varyantları tarafından belgelendi. Zimperyum Ve 360 Beacon Laboratuvarları. Beş kampanyadan üçü hâlâ aktif.

Kurak Engerek, şüpheli Hamas bağlantılı aktör APT-C-23, Desert Falcon, Grey Karkadann, Mantis ve Two-tailed Scorpion olarak da adlandırılan bu zararlının, 2017’de ortaya çıkışından bu yana mobil kötü amaçlı yazılım kullanma konusunda uzun bir geçmişi var.

SentinelOne, “Kurak Viper, tarihsel olarak Orta Doğu’daki askeri personelin yanı sıra gazetecileri ve muhalifleri de hedef aldı” dedi. kayıt edilmiş Geçen yılın sonlarında, grubun “mobil kötü amaçlı yazılım alanında gelişmeye devam ettiğini” de ekledik.

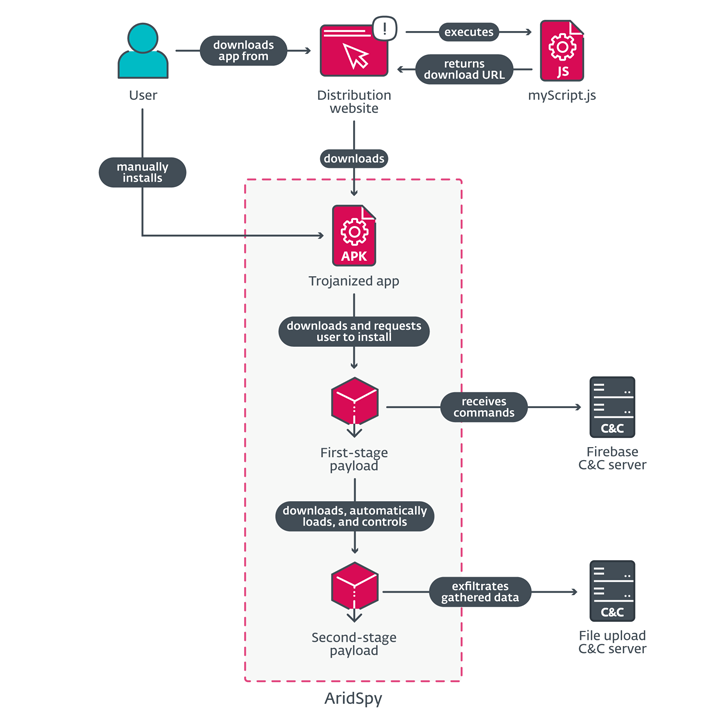

ESET’in AridSpy’ın en son sürümüne ilişkin analizi, bunun, ilk truva atı haline getirilmiş uygulama tarafından bir komut ve kontrol (C2) sunucusundan ek yükler indirebilen çok aşamalı bir truva atına dönüştürüldüğünü gösteriyor.

Saldırı zincirleri esas olarak bubi tuzaklı uygulamalar için dağıtım noktası işlevi gören sahte siteler aracılığıyla Filistin ve Mısır’daki kullanıcıları hedeflemeyi içeriyor.

Sahte ama işlevsel uygulamalardan bazıları LapizaChat, NortirChat ve ReblyChat gibi güvenli mesajlaşma hizmetleri olduklarını iddia ederken, bunların her biri StealthChat, Session ve Voxer Walkie Talkie Messenger gibi meşru uygulamaları temel alıyor. Filistin Sivil Sicili.

Filistin Nüfus Dairesi’nin web sitesi (“palcivilreg[.]30 Mayıs 2023 tarihinde tescil edilen com”) adlı internet sitesinin de reklamının bir site üzerinden yapıldığı tespit edilmiştir. özel Facebook sayfası 179 takipçisi var. Web sitesi aracılığıyla yayılan uygulama aşağıdakilerden ilham almıştır: aynı isimli bir uygulama Google Play Store’da mevcut.

“Palcivilreg’de bulunan kötü amaçlı uygulama[.]com, Google Play’deki uygulamanın truva atı haline getirilmiş bir sürümü değildir; ancak bilgi almak için bu uygulamanın meşru sunucusunu kullanıyor” diyen Štefanko şöyle devam etti: “Bu, Arid Viper’ın bu uygulamanın işlevselliğinden ilham aldığı ancak meşru sunucuyla iletişim kuran kendi istemci katmanını oluşturduğu anlamına geliyor.”

ESET ayrıca AridSpy’ın bir web sitesinden (“almoshell”) bir iş fırsatı uygulaması kisvesi altında yayıldığını keşfettiğini söyledi.[.]web sitesi”) Ağustos 2023’te tescil edilmiştir. Uygulamanın dikkate değer bir yönü, herhangi bir meşru uygulamayı temel almamasıdır.

Kurulumun ardından kötü amaçlı uygulama, sabit kodlanmış bir listede güvenlik yazılımının varlığını kontrol eder ve yalnızca cihazda hiçbiri yüklü değilse birinci aşama veriyi indirmeye devam eder. Yük, bir güncellemenin kimliğine bürünüyor Google Play Hizmetleri.

Štefanko, “Bu veri, truva atı haline getirilmiş uygulamanın aynı cihaza yüklenmesine gerek kalmadan ayrı olarak çalışıyor” diye açıkladı. “Bu, eğer kurban LapizaChat gibi ilk truva atı bulaşmış uygulamayı kaldırırsa, AridSpy’ın hiçbir şekilde etkilenmeyeceği anlamına geliyor.”

İlk aşamanın ana sorumluluğu, kötü amaçlı işlevleri barındıran ve C2 amaçları için Firebase alan adını kullanan sonraki aşama bileşenini indirmektir.

Kötü amaçlı yazılım, cihazlardan veri toplamak için çok çeşitli komutları destekler ve hatta mobil veri planındayken kendisini devre dışı bırakabilir veya sızma gerçekleştirebilir. Veri sızması bir komut aracılığıyla ya da özel olarak tanımlanmış bir olay tetiklendiğinde başlatılır.

Štefanko, “Kurban telefonu kilitlerse veya kilidini açarsa, AridSpy ön kamerayı kullanarak bir fotoğraf çekecek ve bunu dışarı sızma C&C sunucusuna gönderecek” dedi. “Fotoğraflar yalnızca son fotoğrafın çekilmesinin üzerinden 40 dakikadan fazla zaman geçmişse ve pil seviyesi %15’in üzerindeyse çekilir.”