Son zamanlarda gerçekleşen tedarik zinciri siber saldırıları, finans sektöründeki siber güvenlik düzenlemelerinin uyumluluk gerekliliklerini sıkılaştırmasına yol açıyor ve diğer sektörlerin de bu düzenlemeleri takip etmesi bekleniyor. Pek çok şirket, zamana duyarlı SaaS güvenliği ve uyumluluk görevlerini yönetmek için hâlâ etkili yöntemlere sahip değil. Ücretsiz SaaS risk değerlendirme araçları SaaS yayılımına ve Gölge AI’ya görünürlük ve ilk kontrol sağlamanın kolay ve pratik bir yoludur. Bu araçlar artık şunları sunuyor: artımlı yükseltmelergüvenlik profesyonellerinin şirket bütçelerini veya olgunluk seviyelerini karşılamalarına yardımcı oluyor.

Düzenleyici baskı, SaaS ve yapay zekanın yaygınlaşması ve artan risk 3. parti uygulamalar yoluyla meydana gelen ihlaller veya veri sızıntıları, SaaS güvenliğini uygulayıcıların öğrenmesi ve benimsemesi için en sıcak alanlardan biri haline getiriyor. Yeni düzenlemeler, SaaS hizmet keşfi ve üçüncü taraf risk yönetimi (TPRM) ile başlayan ve CISO’ların tedarik zincirlerindeki olayları 72 saat içinde bildirme zorunluluğuyla sona eren güçlü bir üçüncü taraf SaaS risk yaşam döngüsü yönetimi gerektirecektir. Finansal siber düzenlemeler NY-DFS ve DORA, farklı terminolojiler kullanmasına rağmen benzer risk azaltma ilkelerine dayanmaktadır.

Finansal SaaS Güvenlik Gereksinimlerinden Alınacak Dersler

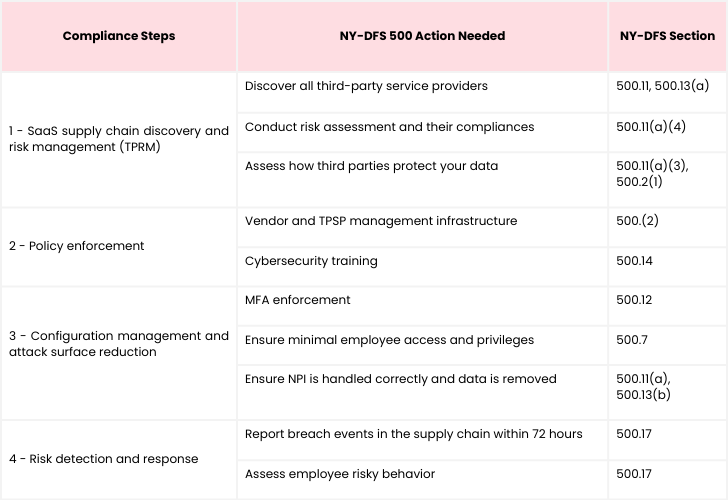

Finans sektörünün siber uyumluluk gereksinimlerini anlayan güvenlik profesyonelleri, SaaS risklerini yönetmek ve diğer çeşitli uyumluluk çerçevelerini yönetmek için daha donanımlıdır. Genel olarak dört adıma ayrılan bu temel ilkelerin birden fazla sektörde kopyalanması bekleniyor. SaaS’ı güvenli bir şekilde kullanmak için mükemmel bir şablon sağlarlar ve bunun en iyi güvenlik uygulaması olarak öğrenilmesi gerekir.

|

| *NY-DFS Gereksinimlerinin Dört SaaS Güvenlik Adımıyla Eşleştirilmesi |

1. Üçüncü Taraf Keşif ve Risk Yönetimi (TPRM)

SaaS güvenlik yolculuğu tanımlama ve haritalamayla başlar Tümü Kuruluş tarafından kullanılan üçüncü taraf hizmetleri. Bu hizmetlerin, operasyonlar açısından önemleri ve kamuya açık olmayan bilgiler (NPI) üzerindeki etkileri açısından değerlendirilmesi ve satıcı itibar puanıyla (dışarıdan içeriye risk değerlendirmesi) karşılaştırılması gerekir. Birçok şirket yalnızca satın alma sürecinde incelenen “onaylanmış uygulamalara” odaklanırken, bu yaklaşım SaaS’ın hızla benimsenmesine ve kuruluşlarda nasıl kullanıldığına ayak uyduramıyor. Kapsamlı bir güvenlik politikası, bireysel çalışanlar tarafından benimsenen onaylanmamış uygulamaların yanı sıra farklı ekipler arasında kullanılan ücretsiz denemeleri ifade eden “gölge BT”yi de kapsamalıdır. Her iki uygulama türü de genellikle NPI’yi açığa çıkarır ve şirketin en gizli varlıklarına arka kapı erişimi sağlar.

2. Risk Politikalarının Belirlenmesi ve Uygulanması

Riski değerlendirdikten sonra güvenlik ekiplerinin, onaylanmış ve onaylanmamış SaaS tedarikçilerine ve bu bulutta barındırılan hizmetlerle paylaşılabilecek veri türlerine ilişkin net politikalar oluşturması gerekir. Kolaylaştırılmış kullanıcı eğitimi, herkesin bu politikaları anlamasını sağlamak için çok önemlidir. SaaS ortamlarında özel bir öneme sahip olan sürekli yaptırım da gereklidir. Ortalama bir çalışan, sık sık değişen 29 farklı uygulama kullanıyor. Pek çok şirket hâlâ, SaaS denetiminden dakikalar sonra bile eklenen gölge BT ve uygulamaların uygulanmasını gözden kaçırabilecek periyodik incelemelere ve manuel süreçlere güveniyor. CISO’ların, bu geç devreye alınan veya çalışanların kullandığı SaaS uygulamalarıyla ilgili tüm güvenlik olaylarından sorumlu olmaya devam edeceğini unutmamak önemlidir.

3. Saldırı Yüzeyinin Azaltılması

Daha sonra odak noktası yüzey yönetimine saldırmaya ve onaylı sağlayıcıların sayısını azaltmaya kayıyor. SaaS Güvenlik Duruşu Yönetimi (SSPM) çözümleri bu karmaşık ancak kritik adım için güçlüdür. Bu, SaaS uygulamalarının ilk yapılandırmalarının, çok faktörlü kimlik doğrulama (MFA), katılım ve Kullanıcı Erişimi İncelemeleri yoluyla insan ve insan olmayan kimlikler için erişim haklarının yönetilmesine yönelik düzenleyici vurgu ile sağlamlaştırılmasını içerir. Gelişmiş ekipler ayrıca kullanılmayan belirteçleri ve aşırı izin veren uygulamaları izler ve bilgi paylaşımını yönetir. Bu yönler SaaS güvenliği açısından kritik öneme sahiptir ancak düzenlemelerde yalnızca kısmen kapsanmaktadır.

4. Olay Tespiti ve Müdahale

Tüm risk azaltma adımlarına rağmen üçüncü taraflar yine de ihlallerle karşılaşabilir. Wing tarafından yapılan araştırma, incelenen 500 şirketin neredeyse tamamının geçen yıl en az bir ihlal edilmiş uygulama kullandığını ortaya çıkardı. Mali düzenleyiciler, CISO’ların tedarik zinciri olaylarını hızlı bir şekilde (NY-DFS kapsamında 72 saat içinde ve DORA kapsamında bir sonraki iş gününde) raporlamasını zorunlu kılmaktadır. Bu gerekliliklerin yorumlanmasının hâlâ test edilmesi gerekiyor; bu da birçok CISO’nun, olayları rapor ederken tedarikçilerinin iyi uygulamalarına bağımlı kalmasına neden oluyor. 350.000 farklı SaaS uygulamasından oluşan bir pazar ve gölge BT’nin zorlukları göz önüne alındığında, olaylardan hızlı bir şekilde kurtulmak ve uyumluluk için güçlü destek hizmetleri gereklidir.

Herkes için SaaS Güvenliği

Kuruluşların SaaS güvenlik olgunluğu, risk iştahları ve güvenlik iş gücü ve araçlarına yatırım düzeyleri farklılık gösterir. Wing Security, bir kuruluşun en çok kullanılan SaaS uygulamalarının riskini keşfetmek ve değerlendirmek için ücretsiz bir giriş seviyesi aracı sunar. Yakın zamanda güncellediler giriş seviyesi Temel Katman Güvenlik ekipleri için kritik, emek yoğun görevleri otomatikleştirmek. Bu yeni katman, derin gölge BT keşfini, politika belirlemeyi ve uygulamayı ve SaaS tedarikçileri hakkında kesintisiz iş gücü eğitimini içerir. Daha küçük kuruluşlar için yıllık 3.500 ABD Dolarından başlayan Temel Katman, SaaS güvenliğine uygun maliyetli bir giriş noktası sunar ve daha fazla koruma kullanım senaryosunu geliştirmek ve düzenleyici görev maliyetlerini azaltmak için daha fazla yükseltme olanağı sunar.

Henüz tam SaaS güvenlik çözümlerini kullanmayan birçok şirket için ölçeklenebilir katmanlama modelleri, riskleri ortaya çıkarmanın ve yatırım getirisini hızlı bir şekilde göstermenin kolay bir yolunu sağlar. Daha gelişmiş kuruluşlar, Pro veya tam Kurumsal Katmanların yukarıda ayrıntıları verilen dört tipik uyumluluk adımının tamamını verimli bir şekilde ele almasını ve yönetmesini isteyecektir.