Akira fidye yazılımı grubunun arkasındaki tehdit aktörleri, 1 Ocak 2024 itibarıyla 250’den fazla kurbanın ağlarını ihlal ettikten sonra yaklaşık 42 milyon dolarlık yasa dışı gelir elde etti.

“Mart 2023’ten bu yana Akira fidye yazılımı, Kuzey Amerika, Avrupa ve Avustralya’daki çok çeşitli işletmeleri ve kritik altyapı kuruluşlarını, Hollanda ve ABD’deki siber güvenlik kuruluşlarını ve Europol’ün Avrupa Siber Suç Merkezini (EC3) etkiledi.” söz konusu ortak alarmda.

“Nisan 2023’te, Windows sistemlerine odaklanan Akira tehdit aktörleri, VMware ESXi sanal makinelerini hedef alan bir Linux varyantı kullandı.”

Çifte gasp grubunun, Ağustos 2023 itibarıyla Rust tabanlı koda geçmeden önce, ilk aşamalarda dolabın C++ versiyonunu kullandığı gözlemlendi. E-suç aktörünün, tamamen farklı 2017 yılında aktif olan Akira fidye yazılımı ailesinden.

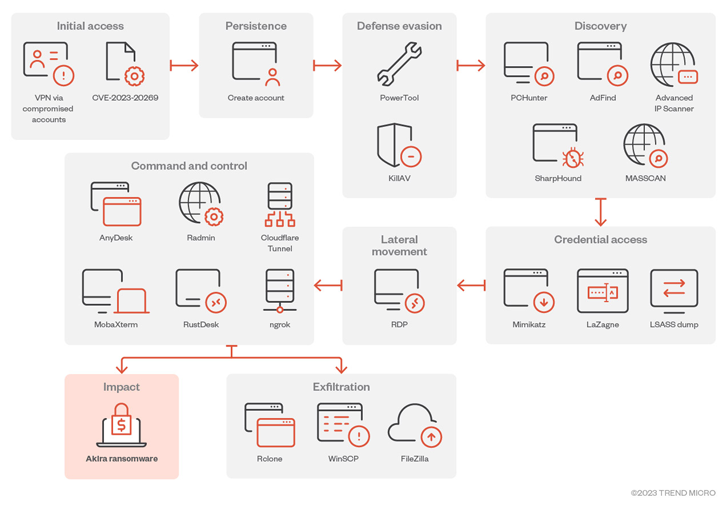

Hedef ağlara ilk erişim, Cisco cihazlarındaki bilinen kusurlardan yararlanılarak kolaylaştırılır (örn. CVE-2020-3259 Ve CVE-2023-20269).

Alternatif vektörler Uzak Masaüstü Protokolünün (RDP), hedef odaklı kimlik avı, geçerli kimlik bilgileri ve çok faktörlü kimlik doğrulama (MFA) korumalarından yoksun sanal özel ağ (VPN) hizmetleri.

Akira aktörlerinin, güvenliği ihlal edilen sistemde yeni bir etki alanı hesabı oluşturarak kalıcılık oluşturmanın çeşitli yollarından yararlandıkları ve ayrıca Kendi Savunmasız Sürücünüzü Getirin adı verilen bir yöntemle antivirüsle ilgili işlemleri sonlandırmak için Zemana AntiMalware sürücüsünü kötüye kullanarak tespitten kaçtıkları biliniyor. (BYOVD) saldırısı.

Ayrıcalık yükseltmeye yardımcı olmak için düşman, Mimikatz ve LaZagne gibi kimlik bilgisi kazıma araçlarına güvenirken, kurbanın ağı içinde yanal olarak hareket etmek için Windows RDP’den yararlanılıyor. Veri sızdırma işlemi FileZilla, WinRAR, WinSCP ve RClone aracılığıyla gerçekleştirilir.

Trend Micro, “Akira fidye yazılımı, Chacha20 ve RSA’yı birleştiren hibrit bir şifreleme algoritması kullanarak hedeflenen sistemleri şifreliyor” söz konusu Ekim 2023’te yayınlanan fidye yazılımı analizinde.

“Ayrıca, Akira fidye yazılımı ikili dosyası, çoğu modern fidye yazılımı ikili dosyası gibi, etkilenen sistemden gölge kopyaları silerek sistem kurtarmayı engellemesine olanak tanıyan bir özelliğe sahiptir.”

Blockchain ve kaynak kodu verileri öneriyor Akira fidye yazılımı grubunun muhtemelen şu anda feshedilmiş olan Conti fidye yazılımı çetesiyle bağlantılı olduğu belirtiliyor. Geçtiğimiz Temmuz ayında Avast tarafından Akira için bir şifre çözücü piyasaya sürüldü, ancak büyük olasılıkla eksiklikler o zamandan beri giderilmiş durumda.

Akira’nın Linux kurumsal ortamlarını hedef alan mutasyonu, LockBit, Cl0p, Royal, Monti ve RTM Locker gibi diğer yerleşik fidye yazılımı ailelerinin benzer hareketlerini de takip ediyor.

LockBit’in Geri Dönme Mücadelesi

Bu açıklama, Trend Micro’nun, üretken LockBit çetesinin kolluk kuvvetleri tarafından bu Şubat ayı başlarında kapsamlı bir şekilde ortadan kaldırılmasının, grubun toparlanma yeteneği üzerinde önemli bir operasyonel ve itibar etkisi yarattığını ve grubun yeni veri sızıntısında eski ve sahte kurbanları yayınlamaya sevk ettiğini ortaya çıkarmasıyla geldi. alan.

“LockBit bunlardan biriydi en üretken ve birçoğu diğer önde gelen türlerle ilişkili olanlar da dahil olmak üzere potansiyel olarak yüzlerce bağlı kuruluşla birlikte yaygın olarak kullanılan RaaS türleri faaliyettedir.” kayıt edilmiş Şubatta.

Blockchain analiz firması, bir LockBit yöneticisini, Russo salgınının başlamasının ardından Donetsk ve Luhansk’ın yaptırım uygulanan bölgelerinde Rus milis grubu operasyonları için bağış toplama geçmişi olan Albay Cassad olarak bilinen, Sevastopol merkezli bir gazeteciye bağlayan kripto para birimi izlerini ortaya çıkardığını söyledi. -2022’de Ukrayna savaşı.

Ocak 2022’de Cisco Talos’un, bağlantılı Albay Cassad (namı diğer Boris Rozhin), APT28 olarak bilinen Rus devleti destekli grup tarafından düzenlenen Ukrayna karşıtı bir dezenformasyon kampanyasına katıldı.

“Operasyonun ardından LockBitSupp [the alleged leader of LockBit] Trend Micro, bir yandan görünürdeki mağdur sayısını artırmaya çalışırken, bir yandan da kolluk kuvvetlerinin kesintiye katıldığı ülkelerdeki mağdurları göndermeye odaklanıyor gibi görünüyor” dedi. söz konusu yakın zamanda yapılan derin bir dalışta.

“Bu muhtemelen daha güçlü bir şekilde geri döneceği ve kesintiden sorumlu olanları hedef alacağı yönündeki anlatıyı güçlendirme girişimidir.”

Geçen ay Recorded Future News ile yaptığı röportajda LockBitSupp kabul edildi Kârlarda kısa vadeli düşüş yaşanacağını ancak güvenlik tedbirlerinin iyileştirileceğinin ve “kalbim attığı sürece çalışacağının” sözünü verdi.

Trend Micro, “İtibar ve güven, bağlı kuruluşları çekmenin anahtarıdır ve bunlar kaybolduğunda insanların geri dönmesini sağlamak daha zor olur. Cronos Operasyonu, işinin en önemli unsuru olan markasına darbe indirmeyi başardı” dedi.

Agenda Güncellenmiş Rust Versiyonuyla Geri Dönüyor

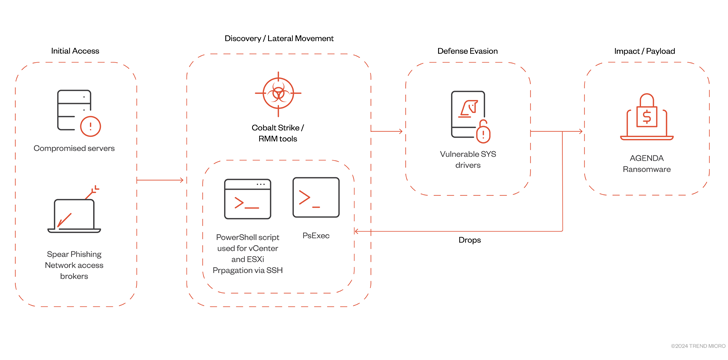

Gelişme aynı zamanda Agenda fidye yazılımı grubunun (diğer adıyla Qilin ve Water Galura), Uzaktan İzleme ve Yönetim (RMM) araçları ve Cobalt Strike aracılığıyla VMWare vCenter ve ESXi sunucularına virüs bulaştırmak için güncellenmiş bir Rust varyantını kullanmasını da takip ediyor.

Siber güvenlik şirketi, “Agenda fidye yazılımının sanal makine altyapısına yayılma yeteneği, operatörlerinin de yeni hedeflere ve sistemlere doğru genişlediğini gösteriyor” dedi. söz konusu.

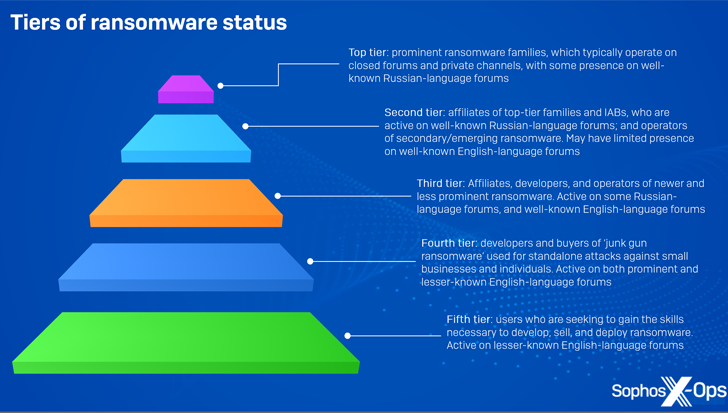

Yeni bir dizi fidye yazılımı aktörü tehdit ortamını canlandırmaya devam ederken, siber suç yeraltında satılan “kaba, ucuz fidye yazılımlarının” gerçek dünyadaki saldırılarda kullanıldığı ve daha düşük seviyeli bireysel tehdit aktörlerinin saldırılara izin verdiği daha da netleşiyor. İyi organize olmuş bir grubun parçası olmak zorunda kalmadan önemli miktarda kar elde edin.

İlginç bir şekilde, bu çeşitlerin çoğu, tek bir yapı için 20 $ gibi düşük bir fiyattan başlayan tek seferlik bir fiyatla mevcutken, HardShield ve RansomTuga gibi diğer birkaç ürün hiçbir ekstra ücret ödemeden sunuluyor.

Sophos, “Modern fidye yazılımının karmaşık altyapısından uzakta, önemsiz silah fidye yazılımı, suçluların eyleme ucuz, kolay ve bağımsız bir şekilde katılmasına olanak tanıyor.” söz konusubunu giriş maliyetini daha da düşüren “nispeten yeni bir olgu” olarak tanımlıyor.

“Kendilerini savunmak veya olaylara etkili bir şekilde müdahale etmek için gerekli kaynaklara sahip olmayan küçük şirketleri ve bireyleri, kimseye pay vermeden hedefleyebilirler.”