ABD Siber Güvenlik İnceleme Kurulu (CSRB) Microsoft’u, geçen yıl Storm-0558 adlı Çin merkezli bir ulus-devlet grubu tarafından Avrupa ve ABD’de yaklaşık iki düzine şirketin ihlal edilmesine yol açan bir dizi güvenlik hatası nedeniyle eleştirdi.

İç Güvenlik Bakanlığı (DHS) tarafından Salı günü açıklanan bulgular, izinsiz girişin önlenebilir olduğunu ve “Microsoft’un önlenebilir hataları dizisi” nedeniyle başarılı olduğunu ortaya çıkardı.

“Bu, şirketin teknoloji ekosistemindeki merkezi konumuyla ve müşterilerin koruma konusunda şirkete duydukları güven düzeyiyle çelişen, kurumsal güvenlik yatırımlarını ve sıkı risk yönetimini önceliksiz bırakan bir kurumsal kültüre işaret eden bir dizi Microsoft operasyonel ve stratejik kararını belirledi.” Verileri ve operasyonları,” DHS söz konusu Bir açıklamada.

CSRB ayrıca teknoloji devini, ihlali kendi başına tespit edemediği ve bunun yerine ihlali işaretlemek için bir müşteriye güvendiği için eleştirdi. Ayrıca Microsoft’u, otomatik anahtar rotasyonu çözümünün geliştirilmesine öncelik vermemesi ve eski altyapısını mevcut tehdit ortamının ihtiyaçlarını karşılayacak şekilde yeniden tasarlaması nedeniyle suçladı.

Olay ilk olarak Temmuz 2023’te Microsoft’un Storm-0558’in 22 kuruluşun yanı sıra 500’den fazla ilgili bireysel tüketici hesabına yetkisiz erişim elde ettiğini ortaya çıkarmasıyla gün ışığına çıktı.

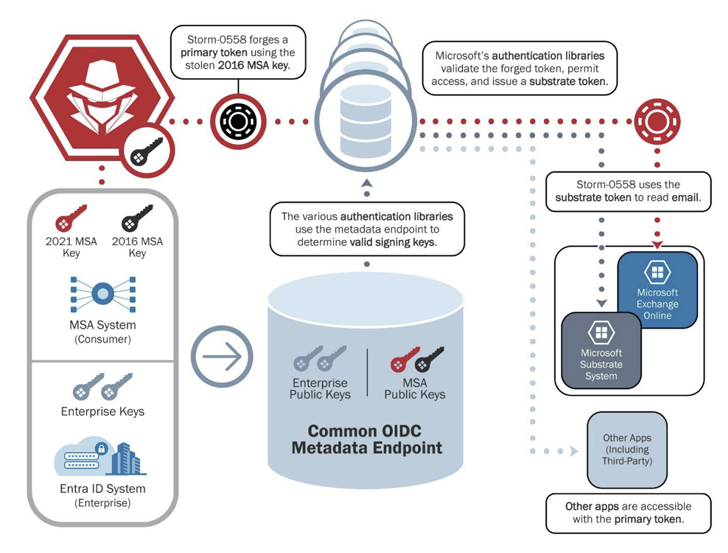

Microsoft daha sonra kaynak kodundaki bir doğrulama hatasının, Azure Active Directory (Azure AD) belirteçlerinin bir Microsoft hesabı (MSA) tüketici imzalama anahtarı kullanılarak Storm-0558 tarafından taklit edilmesini mümkün kıldığını ve böylece düşmanın posta kutularına sızmasına izin verdiğini söyledi.

Eylül 2023’te şirket, Storm-0558’in, tüketici imzalama sisteminin çökme dökümünü barındıran ve aynı zamanda yanlışlıkla imzalama anahtarını da içeren bir hata ayıklama ortamına erişimi olan bir mühendisin kurumsal hesabını tehlikeye atarak tokenleri taklit etmek için tüketici imzalama anahtarını elde ettiğini açıkladı.

Microsoft o zamandan beri Mart 2024’teki bir güncellemede bunun hatalı olduğunu ve “etkilenen anahtar malzemeyi içeren kilitlenme dökümünü” hâlâ bulamadığını kabul etti. Ayrıca hackle ilgili soruşturmanın devam ettiği belirtildi.

“Önde gelen hipotezimiz, operasyonel hataların, anahtar malzemenin güvenli belirteç imzalama ortamından ayrılmasıyla sonuçlandığı ve bunun daha sonra güvenliği ihlal edilmiş bir mühendislik hesabı aracılığıyla hata ayıklama ortamında erişildiği yönündedir.” kayıt edilmiş.

Bir Microsoft sözcüsü, “Son olaylar, kendi ağlarımızda yeni bir mühendislik güvenliği kültürünü benimseme ihtiyacını ortaya koydu” dedi. alıntı Washington Post’a söylediği gibi.

Mayıs 2023’te başlayan kampanya boyunca Outlook hesaplarından 60.000 kadar sınıflandırılmamış e-postanın sızdırıldığına inanılıyor. Çin, saldırının arkasında olduğu yönündeki suçlamaları reddetti.

Bu Şubat ayının başlarında Redmond, karmaşık siber saldırıları tespit etmelerine, yanıt vermelerine ve önlemelerine yardımcı olmak için, lisans katmanından bağımsız olarak Microsoft Purview Audit’i kullanarak ücretsiz kayıt tutma özelliklerini tüm ABD federal kurumlarına genişletti.

“Bu küstahça izinsiz girişten sorumlu olan tehdit aktörü yirmi yılı aşkın bir süredir sektör tarafından takip ediliyor ve 2009 Aurora Operasyonu ve 2011 RSA SecureID uzlaşmaları” dedi CSRB Başkan Vekili Dmitri Alperovitch.

“Çin Halk Cumhuriyeti’ne bağlı bu hacker grubu, Çin hükümetini ilgilendiren kişilerin e-postaları da dahil olmak üzere hassas verilere erişmek için kimlik sistemlerini tehlikeye atma kapasitesine ve niyetine sahip.”

Devlet destekli aktörlerin tehditlerine karşı korunmak için bulut hizmeti sağlayıcılarına aşağıdakiler önerildi:

- Modern kontrol mekanizmalarını ve temel uygulamaları hayata geçirin

- Bulut hizmetlerinde varsayılan denetim günlüğü kaydı için minimum standardı benimseyin

- Bulut hizmetlerinin güvenliğini sağlamak için yeni ortaya çıkan dijital kimlik standartlarını birleştirin

- Şeffaflığı en üst düzeye çıkarmak için olay ve güvenlik açığı açıklama uygulamalarını benimseyin

- Bilgi paylaşımı çabalarını teşvik etmek için daha etkili mağdur bildirimi ve destek mekanizmaları geliştirin

CSRB, “Amerika Birleşik Devletleri hükümeti, Federal Risk Yetkilendirme Yönetimi Programını ve destekleyici çerçeveleri güncellemeli ve özellikle yüksek etkili durumların ardından programın yetkili Bulut Hizmeti Tekliflerinin ihtiyari özel incelemelerini yürütmek için bir süreç oluşturmalıdır.” dedi.