Çok platformlu bir arka kapının Linux sürümü DinodalarRAT Çin, Tayvan, Türkiye ve Özbekistan’ı hedef alan vahşi doğada tespit edildi, yeni bulgular Kaspersky’den açıklama.

XDealer olarak da bilinen DinodasRAT, güvenliği ihlal edilmiş ana bilgisayarlardan çok çeşitli hassas verileri toplama yeteneği sunan C++ tabanlı bir kötü amaçlı yazılımdır.

Ekim 2023’te Slovak siber güvenlik firması ESET, Guyana’daki bir devlet kuruluşunun, implantın Windows sürümünü dağıtmak için Jacana Operasyonu adlı bir siber casusluk kampanyasının parçası olarak hedef alındığını açıkladı.

Daha sonra geçen hafta Trend Micro, Earth Krahang olarak takip ettiği ve 2023’ten bu yana dünya çapında birçok devlet kurumuna yönelik saldırılarında DinodasRAT kullanmaya başlayan bir tehdit faaliyeti kümesinin ayrıntılarını verdi.

DinodasRAT’ın kullanımının, LuoYu da dahil olmak üzere Çin bağlantılı çeşitli tehdit aktörlerine atfedilmesi, ülke adına hareket ettiği belirlenen bilgisayar korsanlığı ekipleri arasında yaygın olan araç paylaşımını bir kez daha yansıtıyor.

Kaspersky, Ekim 2023’ün başlarında kötü amaçlı yazılımın bir Linux sürümünü (V10) keşfettiğini söyledi. Şu ana kadar toplanan kanıtlar, bilinen ilk varyantın (V7) 2021’e kadar uzandığını gösteriyor.

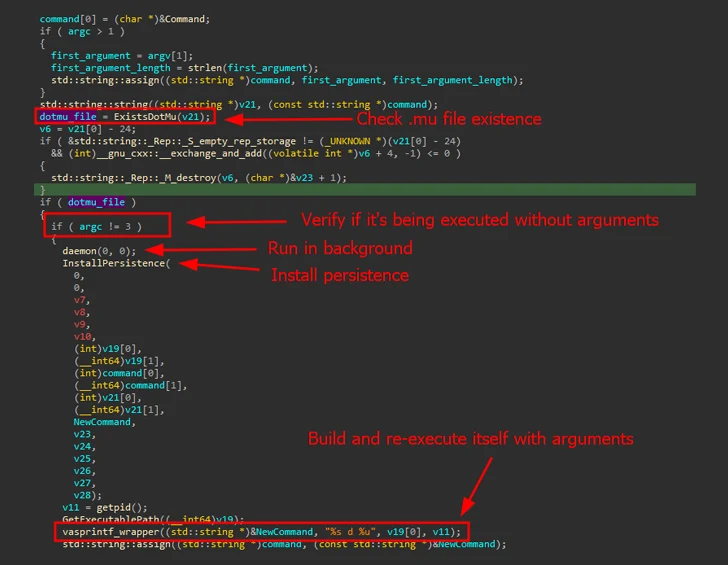

Esas olarak Red Hat tabanlı dağıtımları ve Ubuntu Linux’u hedeflemek için tasarlanmıştır. Yürütülmesinin ardından, SystemV veya SystemD başlangıç komut dosyalarını kullanarak ana bilgisayarda kalıcılık oluşturur ve çalıştırılacak komutları getirmek için TCP veya UDP üzerinden düzenli olarak uzak bir sunucuyla iletişim kurar.

DinodasRAT, dosya işlemlerini gerçekleştirmek, komut ve kontrol (C2) adreslerini değiştirmek, çalışan işlemleri numaralandırmak ve sonlandırmak, kabuk komutlarını yürütmek, arka kapının yeni bir sürümünü indirmek ve hatta kendisini kaldırmak için donatılmıştır.

Ayrıca hata ayıklama ve izleme araçlarıyla tespitten kaçınmak için adımlar atar ve Windows’taki karşılığı gibi Küçük Şifreleme Algoritmasını kullanır (ÇAY) C2 iletişimlerini şifrelemek için.

Kaspersky, “DinodasRAT’ın birincil kullanım amacı, keşif yerine Linux sunucuları aracılığıyla erişim elde etmek ve sürdürmektir.” dedi. “Arka kapı tamamen işlevseldir ve operatöre virüslü makine üzerinde tam kontrol sağlar, veri sızmasına ve casusluğa olanak tanır.”