Rusça konuşan siber suç grubu aradı Kırmızı Kıvırcık Program Uyumluluk Yardımcısı ( Program Uyumluluk Yardımcısı) adı verilen meşru bir Microsoft Windows bileşeninden yararlanmaktadır (PCA) kötü amaçlı komutları yürütmek için.

Trend Micro, “Program Uyumluluk Yardımcısı Hizmeti (pcalua.exe), eski programlarla uyumluluk sorunlarını belirlemek ve çözmek için tasarlanmış bir Windows hizmetidir.” söz konusu Bu ay yayınlanan bir analizde.

“Düşmanlar, alternatif bir komut satırı yorumlayıcısı olarak kullanarak komut yürütmeyi etkinleştirmek ve güvenlik kısıtlamalarını atlamak için bu yardımcı programdan yararlanabilir. Bu soruşturmada, tehdit aktörü bu aracı kendi faaliyetlerini gizlemek için kullanıyor.”

Earth Kapre ve Red Wolf olarak da adlandırılan RedCurl’un en az 2018’den beri aktif olduğu ve Avustralya, Kanada, Almanya, Rusya, Slovenya, Birleşik Krallık, Ukrayna ve ABD’de bulunan kuruluşlara yönelik kurumsal siber casusluk saldırıları düzenlediği biliniyor.

Temmuz 2023’te FACCT, Kasım 2022 ve Mayıs 2023’te büyük bir Rus bankasının ve Avustralyalı bir şirketin, gizli kurumsal sırları ve çalışan bilgilerini çalmak amacıyla tehdit aktörü tarafından hedef alındığını ortaya çıkardı.

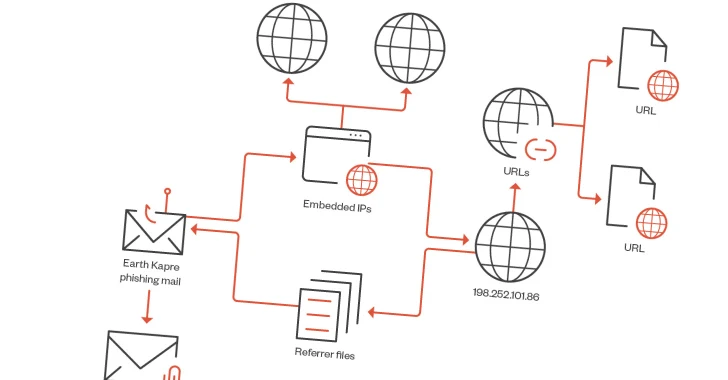

Trend Micro tarafından incelenen saldırı zinciri, uzaktan kumandadan curl adı verilen yasal bir yardımcı programın indirilmesi için cmd.exe kullanımıyla başlayan çok aşamalı bir işlemi etkinleştirmek için kötü amaçlı ekler (.ISO ve .IMG dosyaları) içeren kimlik avı e-postalarının kullanılmasını gerektirir. sunucu, daha sonra bir yükleyici (ms.dll veya ps.dll) sunmak için bir kanal görevi görür.

Kötü amaçlı DLL dosyası da, curl tarafından yükleyiciyi getirmek için kullanılan aynı etki alanıyla bağlantı kurmaya özen gösteren bir indirme işlemi oluşturmak için PCA’dan yararlanır.

Saldırıda ayrıca Impacket açık kaynak yazılımının yetkisiz komut yürütme amacıyla kullanılması da kullanıldı.

Earth Kapre ile olan bağlantılar, komuta ve kontrol (C2) altyapısındaki çakışmaların yanı sıra grup tarafından kullanılan bilinen indirme araçlarıyla benzerliklerden kaynaklanmaktadır.

Trend Micro, “Bu vaka, birden fazla ülkede çok çeşitli endüstrileri hedef alan bir tehdit aktörü olan Earth Kapre’nin oluşturduğu devam eden ve aktif tehdidin altını çiziyor” dedi.

“Aktör, kötü amaçlı komutları yürütmek için PowerShell, curl ve Program Uyumluluk Asistanı’nı (pcalua.exe) kötüye kullanmak gibi karmaşık taktikler kullanıyor ve hedeflenen ağlarda tespit edilmekten kaçınma konusundaki kararlılığını sergiliyor.”

Bu gelişme, Turla olarak bilinen Rus ulus-devlet grubunun (diğer adıyla Iron Hunter, Pensive Ursa, Secret Blizzard, Snake, Uroburos, Venomous Bear ve Waterbug) .NET tabanlı yazılımı dağıtmak için Pelmeni kod adlı yeni bir sarmalayıcı DLL kullanmaya başlamasıyla birlikte geliyor. Kazuar’ın arka kapısı.

SkyTel, NVIDIA GeForce Experience, vncutil veya ASUS ile ilgili kütüphaneler gibi görünen Pelmeni, DLL yan yükleme yoluyla yüklenir. Bu sahte DLL, makinede kurulu yasal yazılım tarafından çağrıldığında şifreyi çözer ve Kazuar, Lab52’yi başlatır. söz konusu.