QR kodlarına dayalı e-posta saldırıları son çeyrekte artış gösterdi; saldırganlar özellikle şirket yöneticilerini ve yöneticilerini hedef alarak, şirketlerin iş liderlerinin çevresine ek dijital korumalar yerleştirmeleri yönündeki tavsiyeleri güçlendirdi.

Daha da kötüsü, sağlayıcı Abnormal Security tarafından bu hafta yayınlanan bir rapora göre, Microsoft 365 ve DocuSign kullanıcılarını hedef alan saldırılar başarıyla e-posta gelen kutularına ulaşarak, QR kodlarını (aka “quishing”) kullanan kimlik avı e-postaları sıklıkla spam filtrelerinden geçebiliyor. bulut e-posta güvenliği.

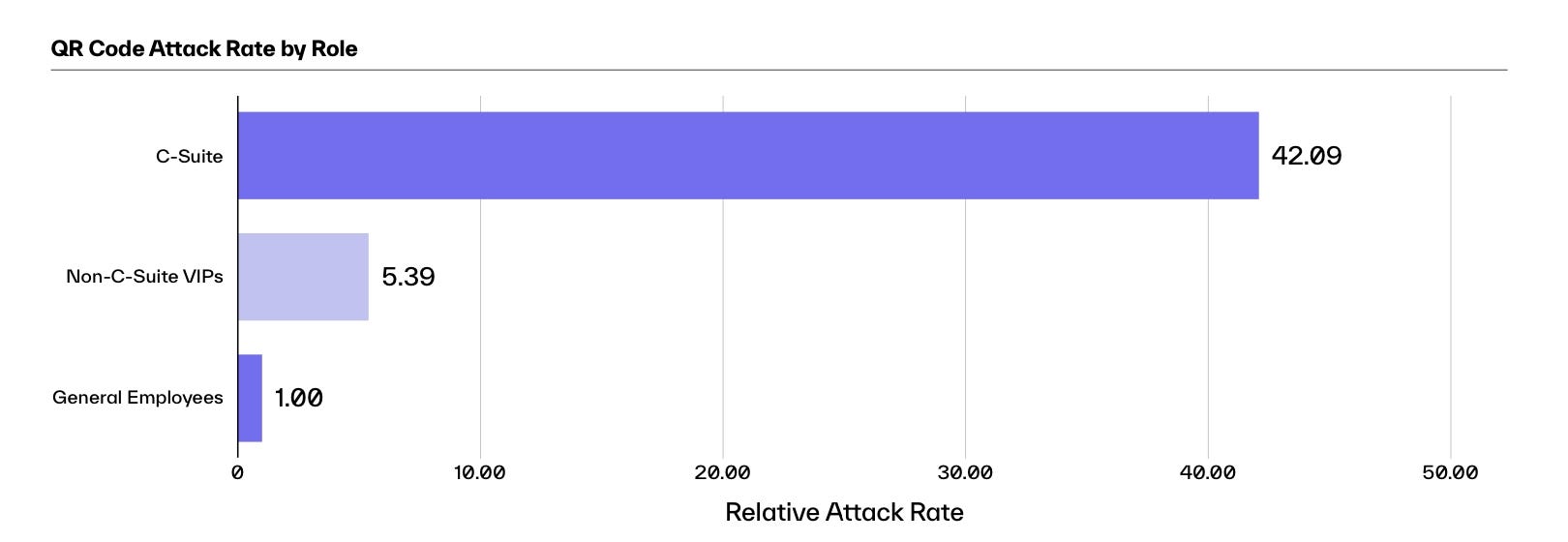

2023’ün dördüncü çeyreğinde, C düzeyindeki ortalama üst düzey yönetici, ortalama çalışana kıyasla QR kodlarını kullanan 42 kat daha fazla kimlik avı saldırısına tanık oldu. Şirketin raporuna göre, diğer idari rollerde de saldırılarda artış görüldü, ancak önemli ölçüde daha küçüktü; üst düzey yönetici olmayan yöneticiler beş kat daha fazla QR kodu tabanlı kimlik avı saldırılarıyla karşılaştı.

Anormal Güvenlik CISO’su Mike Britton, genel olarak verilerin, saldırganların sitelerinde yöneticilerin ve diğer ayrıcalıklı kullanıcıların bulunduğunu gösterdiğini söylüyor.

“Eğer bir saldırgansam, bana ödeme alma olanağına sahip olan ve en ilginç bilgilere erişmemi sağlayacak kimlik bilgilerine sahip olan kişilere saldırmak isterim” diyor. “Ya da o insanlar gibi davranmak istiyorum çünkü bir kez daha sosyal mühendislik bu güveni gerektiriyor, [for a victim to think,] hey, bu satış başkan yardımcısı veya bu İK başkan yardımcısı benden bir şey yapmamı istiyor, [making them] genellikle harekete geçme olasılığı daha yüksektir.”

QR kodları otuz yıldır ortalıkta olsa da, restoranların ve diğer işletmelerin müşterileri temassız ve çevrimiçi siparişe yönlendirmesiyle pandemi sırasında çok daha popüler hale geldi. İş bağlamında, QR kodlarının en iyi kullanım örneklerinden biri, çok faktörlü kimlik doğrulamaya (MFA) kaydolma sürecini kolaylaştıracak bağlantılar sunmaktır. Siber saldırganlar atladı: Örneğin, 4. çeyrekteki QR kodu saldırılarının dörtte birinden fazlası (%27) sahte MFA bildirimleriydi; yaklaşık beş saldırıdan biri (%21) ise paylaşılan bir belgeyle ilgili sahte bildirimlerdi. Anormal Security’nin raporuna göre.

Üst düzey yöneticiler, sıradan çalışanlara kıyasla QR kodları kullanılarak yapılan saldırıların 42 kat daha fazlasına tanık oluyor. Kaynak: Anormal Güvenlik

Saldırganlar kimlik avı bağlantılarını bir görüntüde gizlediklerinden, QR kodu kimlik avı kullanıcı şüphelerini ve bazı e-posta güvenlik ürünlerini atlar. Ayrıca kötü amaçlı QR kodları, dijital güvenliği tamamen aşarak basit bir çıkartma kullanılarak fiziksel alanlara yerleştirilebilir.

Mobil güvenlik firması Zimperium’un ürün direktörü Monique Becenti, “Saldırılar, kullanıcıların QR kodlarına olan güvenini istismar ederek bunları parkmetreler veya posterler gibi günlük eşyalara yerleştiriyor” diyor. “QR kodlarıyla kimlik avının başarı oranı, geleneksel kimlik avı yöntemlerini geride bırakacak çünkü bu kodlar genellikle kullanıcıların URL’deki yazım hataları gibi tipik şüphe tetikleyicilerini atlıyor ve bu kodların taranma olasılığını artırıyor.”

Yöneticinin Kimlik Bilgilerini Çalmanın Başka Bir Yolu

Yöneticilere odaklanan saldırganları bastırmak çoğunlukla ayrıcalıklı kullanıcıların kimlik bilgilerinin (kullanıcı adları ve parolaların) peşindedir. Kimlik avı, e-posta saldırısının en popüler biçimidir; vektör üzerinden yapılan tüm saldırıların %73’ünü ve QR kodu kullanan saldırıların %84’ünü oluşturur; Anormal Security’den Britton, bunların sıklıkla daha ciddi tavizlere yol açtığını söylüyor.

“Birincil amaç, bir kullanıcının kimlik bilgilerini çalmasını sağlamak” diyor. “Kimlik bilgilerinizi aldıktan sonra çok daha fazla zarar verebilirim ve çok daha kalıcı hasarlar verebilirim. Kimlik bilgileriniz varsa hesabınıza giriş yapabilirim, kime e-posta gönderdiğinizi görebilirim, sizmişsiniz gibi davranarak e-postalar gönderebilirim ve posta filtresi kuralları oluşturabilirim.”

Britton, bu son noktanın posta kimlik bilgilerini kötüye kullanmanın yaygın bir yolu olduğunu söylüyor. Saldırgan, tüm e-postaları saldırganın hesabına ileten bir kör karbon kopya (BCC) kuralı oluşturacaktır.

Ayrıca raporda, “tehdit aktörleri, yönetici asistanları gibi genellikle birden fazla kişinin bir yöneticinin gelen kutusuna erişebildiğinin de farkındadır” ifadesine yer verildi. “Sonuç olarak, bir VIP’nin gelen kutusu için oturum açma bilgilerini bilen her kişi, bir saldırganın yararlanabileceği potansiyel bir giriş noktasını temsil ediyor.”

Quishing’in Engellenmesi Teknoloji ve İnsan Eğitimi Gerektirir

İyi haber şu ki, kimlik avı saldırılarının %22’sini oluşturduktan sonra Ekim ayından bu yana QR kodlu kimlik avı büyük ölçüde azaldı. insan risk yönetimi firması Hoxhunt’a göre. Hoxhunt tehdit ekibi lideri Jon Gellin, “Geçen Ekim ayından bu yana, e-posta filtrelerinin QR kimlik avı tekniğine yetiştiğine dair kanıtlar gördük” diyor. “Bu saldırılardan daha azının e-posta filtrelerini atlaması nedeniyle popülerliklerinde de bir azalma oldu.”

Ancak, kapatma azalsa bile, siber saldırılarda kısaltılmış URL’lerin ve görsel spam’lerin kullanılmaya devam edilmesi gibi, saldırganlar için bir araç olarak kalmaya devam edecek. Gellin, kullanıcıları korumanın en iyi yolunun onları eğitmek olduğunu söylüyor. Kullanıcıların yaklaşık %5’i bir kimlik avı saldırısına ilk birkaç dakika içinde yanıt veriyor; bu da iyi eğitimli çalışanlardan oluşan bir havuzun saldırıyı köreltmeye yardımcı olabileceğini gösteriyor.

“QR kimlik avı eğiliminin gösterdiği gibi, bazı tehditler her zaman en karmaşık filtreleri bile aşacaktır” diyor. “Bu noktada, tehditle etkili bir şekilde başa çıkmak için gereken beceri ve araçlara sahip olmak insan katmanına kalmış.”

Abnormal Security’den Britton, eğitim önemlidir, ancak tek bir arızanın önemli bir etkisi olabileceğinden teknik kontrollerin gerekli olduğunu söylüyor.

“Orada bazı kimlik avı saldırıları olduğunu gördüm ve çok gerçekçi göründükleri için ben bile insanlardan ikinci bir fikir almak zorunda kalıyorum” diyor. “Bir İK çalışanının bunu her zaman doğru yapmasını nasıl beklerim? Borç hesapları çalışanından nasıl beklerim? Bir finansal analistten nasıl beklerim?”

“Eğitim önemlidir, ancak başarısız olacağız ve bunun için yalnızca bir başarısızlık yeterli” diyor.