Çevresel hizmetler sektörü, tüm HTTP trafiğinin yarısını oluşturan HTTP tabanlı dağıtılmış hizmet reddi (DDoS) saldırılarında “benzeri görülmemiş bir artışa” tanık oldu.

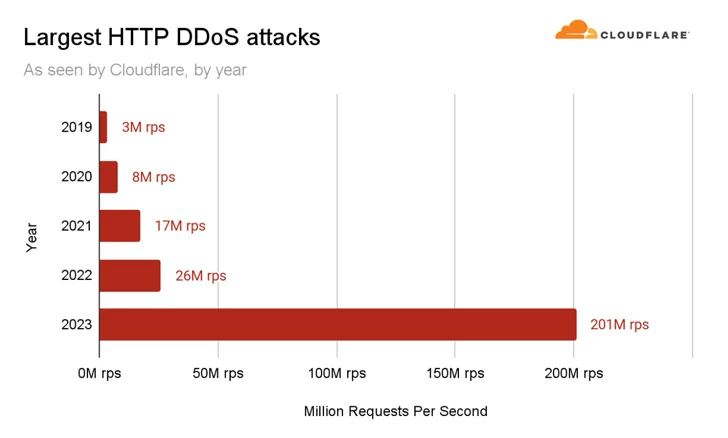

Web altyapısı ve güvenlik şirketi Cloudflare, geçen hafta yayınlanan 2023’ün 4. çeyreğine ilişkin DDoS tehdit raporunda, bunun DDoS saldırı trafiğinde bir önceki yıla göre %61.839’luk bir artışa işaret ettiğini söyledi.

“Siber saldırılardaki bu artış şu döneme denk geldi: COP 28güvenlik araştırmacıları Omer Yoachimik ve Jorge Pacheco, 30 Kasım – 12 Aralık 2023 tarihleri arasında gerçekleşti. söz konusubunu “siber tehdit ortamında rahatsız edici bir eğilim” olarak tanımlıyor.

Çevresel hizmet web sitelerini hedef alan HTTP saldırılarındaki artış, geçtiğimiz birkaç yılda, özellikle COP 26 ve COP 27’nin yanı sıra Birleşmiş Milletler’in çevreyle ilgili diğer kararları veya duyuruları sırasında her yıl gözlemlenen daha büyük bir eğilimin parçasıdır.

Araştırmacılar, “Bu yinelenen model, çevresel sorunlar ile siber güvenlik arasındaki artan kesişmenin altını çiziyor; bu bağlantı, dijital çağda saldırganlar için giderek daha fazla odak noktası haline geliyor” dedi.

Çevresel hizmetler sektörünün 2023’ün 4. çeyreğinde yeni bir hedef haline gelmesine rağmen, kripto para birimi endüstrisi, HTTP DDoS saldırı taleplerinin hacmi açısından birincil kayıp olmaya devam ediyor.

330 milyardan fazla HTTP isteğinin hedef alındığı saldırı trafiği, çeyrekteki tüm HTTP DDoS trafiğinin %4’ünden fazlasını temsil ediyor. Oyun, kumar ve telekomünikasyon en çok saldırıya uğrayan ikinci ve üçüncü sektörler olarak ortaya çıktı.

Spektrumun diğer ucunda ise HTTP DDoS saldırı trafiğinin ana kaynakları olarak hareket eden ABD ve Çin yer alıyor. ABD’nin, 2022’nin 4. çeyreğinden bu yana üst üste beş çeyrek boyunca HTTP DDoS saldırılarının en büyük kaynağı olduğunu belirtmekte fayda var.

Araştırmacılar, “Çin ve ABD birlikte dünyadaki tüm HTTP DDoS saldırı trafiğinin dörtte birinden biraz fazlasını oluşturuyor” dedi. “Brezilya, Almanya, Endonezya ve Arjantin sonraki %25’i oluşturuyor.”

Bu gelişme, İsrail-Hamas Savaşı’nın ve İsrail’in Demir Kılıç Operasyonu kod adlı karşı saldırısının başlamasının ardından Filistin bankacılığını, bilgi teknolojisini (IT) ve internet platformlarını hedef alan ağır DDoS saldırıları sırasında gerçekleşti.

Cloudflare, Filistinli web sitelerini hedef alan DDoS saldırı trafiğinin yüzdesinin bir önceki çeyreğe göre %1.126 arttığını, Tayvan’ı hedef alan DDoS saldırı trafiğinin ise %3.370 oranında arttığını belirtti. Tayvan başkanlık seçimleri ve Çin ile artan gerilim.

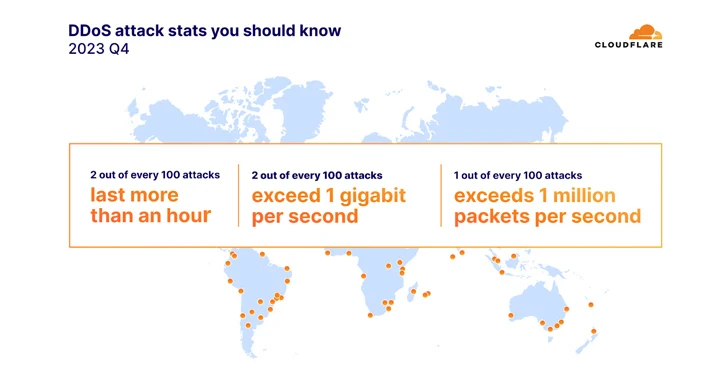

2023 DDoS Trendleri üzerine kendi retrospektifini de yayınlayan Akamai, söz konusu “DDoS saldırıları daha sıklaştı, daha uzun sürdü, son derece karmaşık hale geldi (birden fazla vektörle) ve yatay hedeflere odaklandı (aynı saldırı olayında birden fazla IP hedefine saldırmak).”

Bulgular aynı zamanda Cloudflare’in, yönetilmeyen veya güvenli olmayan API uç noktalarının oluşturduğu artan tehdit hakkında, tehdit aktörlerinin potansiyel olarak hassas bilgileri sızdırmasına olanak sağlayabilecek bir raporun ardından geldi.

Şirket, “API’lere yönelik en sık görülen tehdit olan HTTP anormallikleri, kötü niyetli API isteklerinin yaygın sinyalleridir” dedi söz konusu. “API kaynaklarından kaynaklanan trafik hatalarının yarıdan fazlası (%51,6) ‘429’ hata kodlarından oluşuyordu: ‘Çok Fazla İstek’.”