Bilgi çalan kötü amaçlı yazılımlar, kullanıcı oturumlarını ele geçirmek ve şifre sıfırlandıktan sonra bile Google hizmetlerine sürekli erişime izin vermek için MultiLogin adlı belgelenmemiş bir Google OAuth uç noktasından aktif olarak yararlanıyor.

CloudSEK’e göre, kritik istismar oturumun kalıcılığını ve çerez oluşumunu kolaylaştırarak tehdit aktörlerinin geçerli bir oturuma yetkisiz bir şekilde erişmesini sağlar.

Teknik ilk olarak PRISMA adlı bir tehdit aktörü tarafından 20 Ekim 2023’te Telegram kanalında ortaya çıkarıldı. O zamandan beri Lumma, Rhadamanthys, Stealc, Meduza, RisePro ve WhiteSnake gibi çeşitli hizmet olarak kötü amaçlı yazılım (MaaS) hırsız ailelerine dahil edildi.

MultiLogin kimlik doğrulama uç noktası, öncelikle kullanıcılar Chrome web tarayıcısında hesaplarında oturum açtığında Google hesaplarını hizmetler arasında senkronize etmek için tasarlanmıştır (ör. profiller).

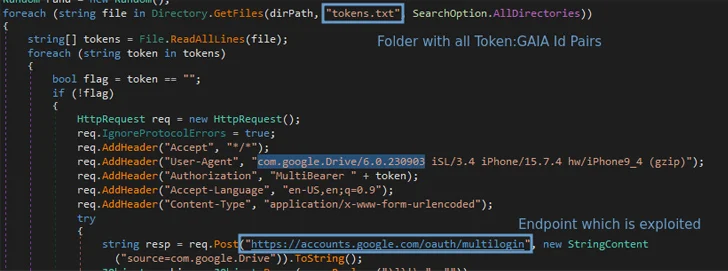

Güvenlik araştırmacısı Pavan Karthick M, Lumma Stealer kodunun tersine mühendisliğinin, tekniğin “oturum açmış Chrome profillerinin belirteçlerini ve hesap kimliklerini çıkarmak için Chrome’un WebData token_service tablosunu” hedef aldığını ortaya çıkardığını söyledi. “Bu tablo iki önemli sütun içeriyor: hizmet (GAIA Kimliği) ve şifrelenmiş_token.”

Bu token:GAIA ID çifti daha sonra Google kimlik doğrulama çerezlerini yeniden oluşturmak için MultiLogin uç noktasıyla birleştirilir.

Karthik, The Hacker News’e üç farklı jeton-çerez oluşturma senaryosunun test edildiğini söyledi:

- Kullanıcı tarayıcıda oturum açtığında belirteç herhangi bir sayıda kullanılabilir.

- Kullanıcı şifreyi değiştirip Google’ın oturumunun açık kalmasına izin verdiğinde, bu durumda jeton yalnızca bir kez kullanılabilir çünkü jeton, kullanıcının oturumunun açık kalmasına izin vermek için zaten bir kez kullanılmıştır.

- Kullanıcı tarayıcıdan çıkış yaparsa belirteç iptal edilecek ve tarayıcının yerel deposundan silinecek ve yeniden oturum açıldığında yeniden oluşturulacak.

Yorum yapmak için ulaşıldığında Google, saldırı yönteminin varlığını kabul etti ancak kullanıcıların, etkilenen tarayıcıdan çıkış yaparak çalınan oturumları iptal edebileceklerini kaydetti.

The Hacker News’e konuşan şirket, “Google, bir kötü amaçlı yazılım ailesinin oturum belirteçlerini çaldığına ilişkin son raporların farkında” dedi. “Çerezleri ve belirteçleri çalan kötü amaçlı yazılımları içeren saldırılar yeni değil; bu tür tekniklere karşı savunmamızı düzenli olarak yükseltiyor ve kötü amaçlı yazılım kurbanı olan kullanıcıların güvenliğini sağlıyoruz. Bu örnekte Google, tespit edilen güvenliği ihlal edilmiş hesapların güvenliğini sağlamak için harekete geçti.”

“Ancak raporlarda çalınan tokenların ve çerezlerin kullanıcı tarafından iptal edilemeyeceğini öne süren bir yanlış anlamanın dikkate alınması önemlidir” diye ekledi. “Bu yanlıştır, zira çalınan oturumlar etkilenen tarayıcıdan çıkış yapılarak geçersiz kılınabilir veya kullanıcının şifresi aracılığıyla uzaktan iptal edilebilir. cihazlar sayfası. Durumu izlemeye ve gerektiğinde güncellemeler sağlamaya devam edeceğiz.”

Şirket ayrıca kullanıcılara şunları açmalarını önerdi: Gelişmiş Güvenli Tarama Kimlik avı ve kötü amaçlı yazılım indirmelerine karşı koruma sağlamak için Chrome’da.

Karthick, “Tehdit aktörlerinin şifreleri geri yüklemek için şifre sıfırlama kimlik doğrulama akışlarını kullanmaması için şifrelerin değiştirilmesi tavsiye ediliyor” dedi. “Ayrıca kullanıcılara, tanımadıkları IP’lerden ve konumlardan gelen şüpheli oturumlara karşı hesap etkinliklerini izlemeleri tavsiye edilmelidir.”

Daha önce Hudson Rock’ın kurucu ortağı ve baş teknoloji sorumlusu Alon Gal, “Google’ın açıklaması kullanıcı güvenliğinin önemli bir yönüdür” dedi. açıklandı Geçen yılın sonundaki istismarın ayrıntıları.

“Ancak olay, hesapları güvence altına almanın geleneksel yöntemlerine meydan okuyabilecek karmaşık bir istismara ışık tutuyor. Google’ın aldığı önlemler değerli olsa da bu durum, günümüzde siber suçlular arasında son derece popüler olan bilgi hırsızlığı vakaları gibi gelişen siber tehditlere karşı koymak için daha gelişmiş güvenlik çözümlerine olan ihtiyacın altını çiziyor.”

(Hikaye yayınlandıktan sonra CloudSEK ve Alon Gal’in ek yorumlarını içerecek şekilde güncellendi.)