İlgili tehdit aktörleri 8220 Çetesi kötü amaçlı yazılımlarını yaymak için Oracle WebLogic Server’daki yüksek önemdeki bir kusurdan yararlandıkları gözlemlendi.

Güvenlik açığı şu CVE-2020-14883 (CVSS puanı: 7,2), kimliği doğrulanmış saldırganların duyarlı sunucuları ele geçirmek için yararlanabileceği bir uzaktan kod yürütme hatası.

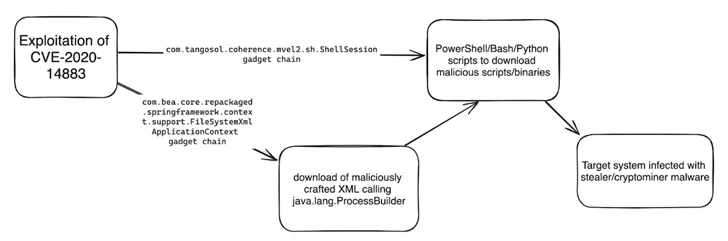

“Bu güvenlik açığı, kimliği doğrulanmış uzaktan saldırganların bir gadget zinciri kullanarak kod yürütmesine olanak tanır ve genellikle CVE-2020-14882 (Oracle Weblogic Server’ı da etkileyen bir kimlik doğrulama güvenlik açığı) veya sızdırılmış, çalınmış veya zayıf kimlik bilgilerinin kullanılması,” Imperva söz konusu Geçen hafta yayınlanan bir raporda.

8220 Çetesi’nin, kripto hırsızlığı yapan kötü amaçlı yazılımları dağıtmak için bilinen güvenlik açıklarından yararlanma geçmişi var. Bu Mayıs ayının başlarında grubun, cihazları bir kripto madenciliği botnet’ine bağlamak için Oracle WebLogic sunucularındaki başka bir eksiklikten (CVE-2017-3506, CVSS puanı: 7,4) yararlandığı tespit edildi.

Imperva tarafından belgelenen son saldırı zincirleri, XML dosyalarını özel olarak hazırlamak ve sonuçta Agent Tesla, rhajk ve nasqa gibi hırsız ve madeni para madenciliği kötü amaçlı yazılımlarının dağıtımından sorumlu kodu çalıştırmak için CVE-2020-14883’ün istismar edilmesini gerektiriyor.

Imperva güvenlik araştırmacısı Daniel Johnston, “Grup, hedeflerini seçerken ülke veya endüstride net bir eğilim olmaksızın fırsatçı görünüyor” dedi.

Kampanyanın hedefleri arasında ABD, Güney Afrika, İspanya, Kolombiya ve Meksika’daki sağlık, telekomünikasyon ve finansal hizmetler sektörleri yer alıyor.

Johnston, “Grup, iyi bilinen güvenlik açıklarını hedeflemek ve hedeflerine ulaşmak için kolay hedeflerden yararlanmak için basit, kamuya açık istismarlara güveniyor” diye ekledi. “Bilgisiz oldukları düşünülse de, tespit edilmekten kaçınmak için sürekli olarak taktik ve tekniklerini geliştiriyorlar.”