Eğer 5G uyumlu bir akıllı telefonun şanslı sahibiyseniz 14 kadar kritik güvenlik açığına maruz kalabilirsiniz. United adı altında 5GhoulBu güvenlik açıkları, Singapur Teknoloji ve Tasarım Üniversitesi’ndeki ASSET (Otomatik Sistemler SECuriTy) grubundan bir araştırmacı ekibi tarafından ortaya çıkarıldı. Aynı ekip, SweynTooth (Şubat 2020) ve BrakTooth (Eylül 2021) adı verilen Bluetooth kullanımıyla bağlantılı kusurları zaten keşfetmişti.

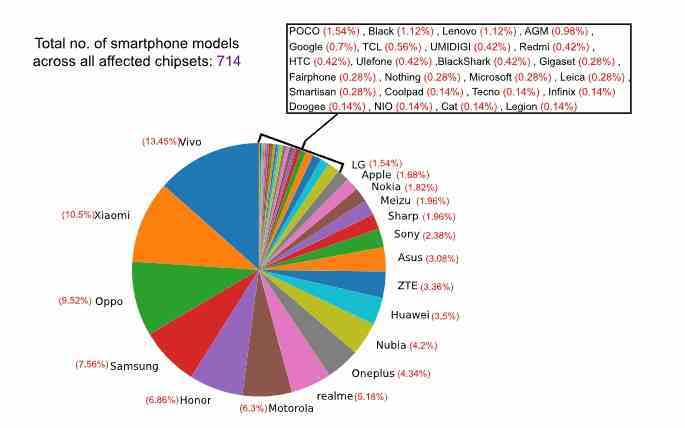

Ortaya çıkan 14 kusurdan 10’u bu sefer Qualcomm ve Mediatek tarafından tasarlanan 5G modemleri etkiliyor. 24 farklı üreticinin en az 714 akıllı telefon modeli etkileniyor. Bu listede büyük oranda Çinli üreticiler Huawei, Xiaomi, Vivo, Honor’un ardından Koreli Samsung’un geldiğini görüyoruz.

Nokia, Apple, Motorola veya Google gibi “Batılı” markalar da mevcut ancak etkilenen modellerin sayısı daha az. Bu tür 5G ekipmanlarına sahip dizüstü bilgisayarlar, yönlendiriciler veya USB modemler de sergileniyor.

Modus operandi, bir akıllı telefonu veya 5G uyumlu bağlı cihazı, yetkisiz bir baz istasyonuna bağlanmak üzere kandırmaktan ibarettir. Baz istasyonu, kullanıcı ile 5G çekirdek ağı arasındaki kablosuz iletişim için bir erişim noktası görevi görür. Saldırgan daha sonra komut isteminde kötü amaçlı bir yararlanma komut dosyası başlatabilir. “ Kurbanın SIM kartı hakkında hiçbir bilgiye gerek yok » VARLIK’ı belirtir.

Hizmet reddi saldırıları

Güvenlik açıkları, Qualcomm ve MediaTek’in 5G modemlerini donatan donanım yazılımında bulunuyor. Ayrıca 2023’ten önceki belirli ürün yazılımı sürümlerinde de keşfedilmiş ve Simcom ve Fibocom modemlerinde kullanılmıştır. Bu tür saldırıların sonuçları çoktur. Akıllı telefonunun kararsız ve kararsız davranışıyla karşı karşıya kalan kullanıcının, 5G bağlantısını yeniden sağlamak için cihazı yeniden başlatması, hatta SIM kartı manuel olarak çıkarıp yeniden takması gerekiyor.

Saldırı aynı zamanda 5G’den 4G’ye düşüşe, hatta ister 3G, ister 4G, ister 5G’den geçsin tüm iletişimin kesintiye uğramasına yol açabilir. Bu bağlantı kaybından veya en azından istikrarsızlığından yararlanılarak 5Ghoul, hizmet reddi (DDoS) saldırısı gerçekleştirmek için kullanılabilir.

Araştırma ekibi, bu tür bir tehdide karşı koymak için akıllı telefon üreticilerinin 5G modem tedarikçilerine ne kadar bağımlı olduklarını hatırlatıyor. Üreticinin, değişikliklerini ister Android ister iOS altında olsun, cihazın işletim sisteminin yamalarına entegre edebilmesi için ikincisinin donanım yazılımının güncellenmesi gerekir. “ Sonuç olarak, 5G güvenlik yamalarının nihai kullanıcıya ulaşması genellikle altı ay veya daha uzun sürüyor.”

ASSET, Qualcomm’un yamalarını Ağustos 2023’ten itibaren cihaz üreticisi müşterilerine, MediaTek’in ise iki ay önce entegratör ortaklarına teslim ettiğini bildirdi. Düzeltmelerin Aralık 2023’te Android akıllı telefonlar için kullanıma sunulması bekleniyor. Ancak bunlar henüz Apple’ın programına dahil edilmedi. Araştırmacılar elbette son kullanıcılara güvenlik güncellemelerini çıktıkları anda uygulamalarını tavsiye ediyor.