Afganistan’daki belirtilmemiş bir hükümet kuruluşu, daha önce belgelenmemiş bir web kabuğu tarafından hedef alındı. HRServ gelişmiş kalıcı tehdit (APT) saldırısı olduğundan şüpheleniliyor.

Kaspersky güvenlik araştırmacısı Mert Değirmenci, “hrserv.dll” adlı bir dinamik bağlantı kitaplığı (DLL) olan web kabuğunun “istemci iletişimi ve bellek içi yürütme için özel kodlama yöntemleri gibi karmaşık özellikler” sergilediğini söylüyor söz konusu Bu hafta yayınlanan bir analizde.

Rus siber güvenlik firması, bu eserlerin derleme zaman damgalarına dayanarak kötü amaçlı yazılımın 2021 başlarına kadar uzanan varyantlarını tespit ettiğini söyledi.

Web kabukları genellikle kötü amaçlı araçlar güvenliği ihlal edilmiş bir sunucu üzerinde uzaktan kontrol sağlayan. Yüklendikten sonra, tehdit aktörlerinin veri hırsızlığı, sunucu izleme ve ağ içinde yanal ilerleme dahil olmak üzere çeşitli istismar sonrası faaliyetleri gerçekleştirmesine olanak tanır.

Saldırı zinciri şunları içerir: PAExec uzaktan yönetim aracı, bir alternatif PsExec Bu, bir Microsoft güncellemesi (“MicrosoftsUpdate”) gibi görünen zamanlanmış bir görev oluşturmak için başlatma paneli olarak kullanılır ve daha sonra bir Windows toplu komut dosyasını (“JKNLA.bat”) yürütmek üzere yapılandırılır.

Toplu komut dosyası, bir DLL dosyasının (“hrserv.dll”) mutlak yolunu bir bağımsız değişken olarak kabul eder ve bu dosya daha sonra, takip eden eylemler için gelen HTTP isteklerini ayrıştırabilen bir HTTP sunucusunu başlatmak üzere bir hizmet olarak yürütülür.

“HTTP isteğinin türüne ve bilgilerine göre belirli işlevler etkinleştiriliyor.” diyen Değirmenci, “Google hizmetlerini taklit etmek için kullanılan hrserv.dll dosyasında kullanılan GET parametreleri arasında ‘hl’ de yer alıyor.”

Bu muhtemelen tehdit aktörünün bu hileli istekleri ağ trafiğinde birleştirme ve kötü amaçlı etkinlikleri iyi huylu olaylardan ayırmayı çok daha zorlaştırma girişimidir.

Bu HTTP GET ve POST isteklerinin içine cp adı verilen ve değeri 0 ile 7 arasında değişen bir sonraki eylem planını belirleyen bir parametre katıştırılmıştır. Bu, yeni iş parçacıkları oluşturmayı, kendilerine yazılan rastgele verilerle dosyalar oluşturmayı, dosyaları okumayı ve dosyalara erişmeyi içerir. Outlook Web Uygulaması HTML verileri.

POST isteğindeki cp değeri “6”ya eşitse, kodlanmış verileri ayrıştırıp belleğe kopyalayarak kod yürütmeyi tetikler, ardından yeni bir iş parçacığı oluşturulur ve süreç uyku durumuna girer.

Web kabuğu aynı zamanda, “MicrosoftsUpdate” işinin yanı sıra ilk DLL ve toplu iş dosyalarını da silerek adli tıp izini silmekten sorumlu olan, bellekte gizli bir “çok işlevli implant”ın yürütülmesini etkinleştirebilir.

Web kabuğunun arkasındaki tehdit aktörü şu anda bilinmiyor ancak kaynak kodunda birkaç yazım hatası bulunması, kötü amaçlı yazılım yazarının anadili İngilizce olmadığını gösteriyor.

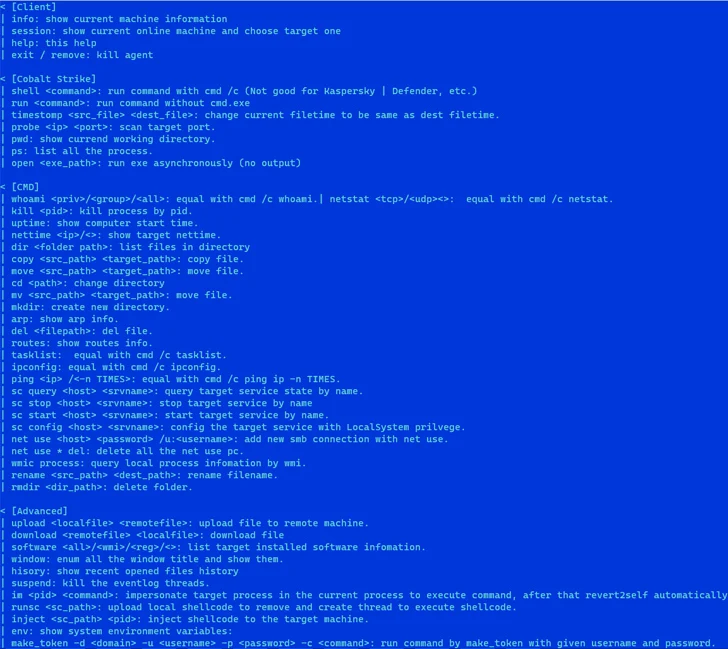

Değirmenci, “Özellikle ağ kabuğu ve bellek implantı belirli koşullar için farklı dizeler kullanıyor” dedi. “Ayrıca, hafıza implantı titizlikle hazırlanmış bir yardım mesajı içeriyor.”

“Bu faktörler göz önüne alındığında, kötü amaçlı yazılımın özellikleri finansal amaçlı kötü amaçlı faaliyetlerle daha tutarlıdır. Ancak operasyonel metodolojisi APT davranışıyla benzerlikler göstermektedir.”