Microsoft, bir ilk erişim komisyoncusu tarafından yürütülen ve Teams mesajlarının kurumsal ağlara sızmak için yem olarak kullanılmasını içeren yeni bir kimlik avı kampanyası konusunda uyarıyor.

Teknoloji devinin Tehdit İstihbaratı ekibi kümeyi bu isim altında takip ediyor Fırtına-0324TA543 ve Sagrid takma adlarıyla da bilinir.

Şirket, “Temmuz 2023’ten itibaren Storm-0324’ün, Microsoft Teams sohbetleri aracılığıyla kimlik avı tuzakları göndermek için açık kaynaklı bir araç kullanarak yükleri dağıttığı gözlemlendi.” söz konusugeliştirmenin eklenmesi, ilk erişim için e-posta tabanlı ilk enfeksiyon vektörlerinin kullanılmasından bir değişime işaret ediyor.

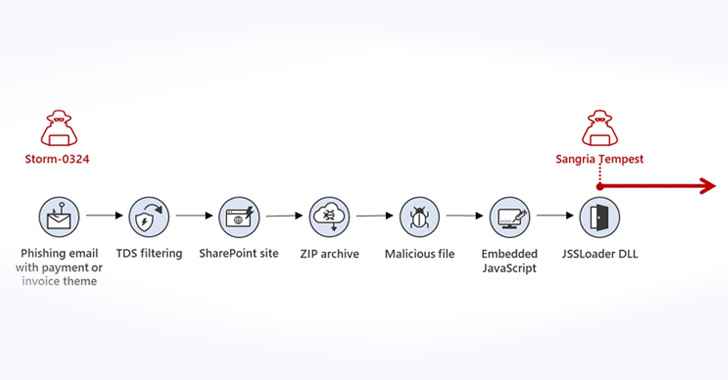

Storm-0324, siber suç ekonomisinde bir yük dağıtıcısı olarak faaliyet göstermekte ve yayılmasına izin veren bir hizmet sunmaktadır. çeşitli yükler kaçamak enfeksiyon zincirleri kullanarak. Buna indiriciler, bankacılık truva atları, fidye yazılımları ve Nymaim, Gozi, TrickBot, IcedID, Gootkit, Dridex, Sage, GandCrab ve JSSLoader gibi modüler araç kitleri dahildir.

Aktörün geçmişte gerçekleştirdiği saldırı dizileri, kullanıcıları SharePoint’te barındırılan ve dağıtan ZIP arşiv dosyalarını indirmeleri için kandırmak amacıyla fatura ve ödeme temalı sahte e-posta mesajları kullanmıştı. JSSYükleyicivirüslü makinelerin profilini çıkarabilen ve ek yükler yükleyebilen bir kötü amaçlı yazılım yükleyicisi.

Microsoft, “Aktörün e-posta zincirleri son derece kaçamak bir yapıya sahip ve kullanıcı trafiğini uyarlamak için tanımlama ve filtreleme yetenekleri sağlayan BlackTDS ve Keitaro gibi trafik dağıtım sistemlerini (TDS) kullanıyor” dedi.

“Bu filtreleme özelliği, saldırganların, kötü amaçlı yazılım korumalı alanları gibi güvenlik çözümleri olabilecek belirli IP aralıkları tarafından tespit edilmekten kaçınmasına ve aynı zamanda kurbanları, kötü amaçlı indirme sitelerine başarılı bir şekilde yönlendirmesine olanak tanır.”

Kötü amaçlı yazılımın sağladığı erişim, hizmet olarak fidye yazılımı (RaaS) aktörü Sangria Tempest’in (diğer adıyla Carbon Spider, ELBRUS ve FIN7) istismar sonrası eylemleri gerçekleştirmesinin ve dosya şifreleyen kötü amaçlı yazılımları dağıtmasının önünü açıyor.

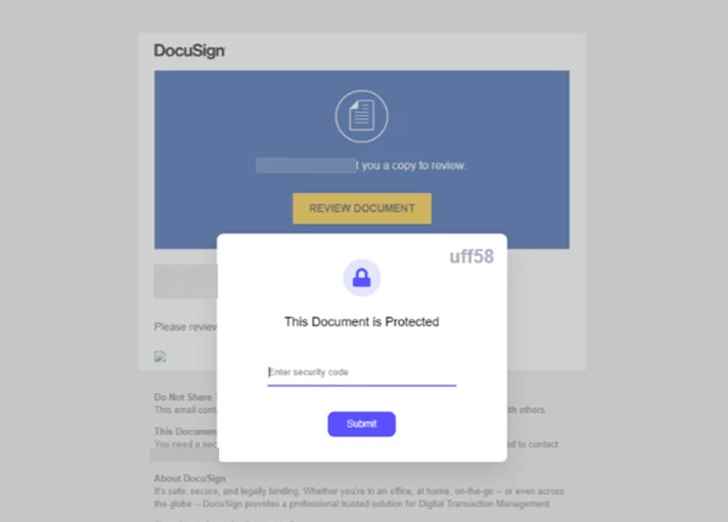

Bu çalışma yöntemi, Temmuz 2023 itibarıyla yenilendi; kimlik avı tuzakları, SharePoint’te barındırılan kötü amaçlı bir ZIP dosyasına yol açan kötü amaçlı bağlantılarla Teams üzerinden gönderiliyor.

Bu, adı verilen açık kaynaklı bir araçtan yararlanılarak gerçekleştirilir. TakımlarPhisherTeams kiracı kullanıcılarının, bir sorundan yararlanarak harici kiracılara gönderilen iletilere dosya eklemesine olanak tanır. ilk vurgulanan Haziran 2023’te JUMPSEC tarafından.

Benzer bir tekniğin Rus ulus devlet aktörü APT29 (diğer adıyla Midnight Blizzard) tarafından Mayıs 2023’te dünya çapında yaklaşık 40 kuruluşu hedef alan saldırılarda benimsendiğini belirtmekte fayda var.

Şirket, tehdidi engellemek için çeşitli güvenlik geliştirmeleri yaptığını ve “gerçek olmayan veya hileli davranışlarla ilişkili tespit edilen hesapları ve kiracıları askıya aldığını” söyledi.

Microsoft, “Storm-0324, diğer tehdit aktörlerine erişimi devre dışı bıraktığından, Storm-0324 etkinliğini tespit etmek ve düzeltmek, fidye yazılımı gibi daha tehlikeli takip eden saldırıları önleyebilir” dedi.

Açıklama, Kaspersky’nin Küba olarak bilinen kötü şöhretli fidye yazılımı grubunun taktiklerini, tekniklerini ve prosedürlerini ayrıntılı olarak açıklamasıyla geldi. SOĞUK ÇEKİM ve Tropical Scorpius), bir alt grup veya bağlı kuruluş tarafından kullanıldığından şüphelenilen “V Is Vendetta” adlı yeni bir takma adın belirlenmesinin yanı sıra.

Grup, tıpkı RaaS programları gibi, dünya çapında çok sayıda şirkete saldırmak ve yasa dışı kar elde etmek için çifte şantaj iş modelini kullanıyor.

Kimlik Yeni Uç Noktadır: Modern Çağda SaaS Güvenliğinde Uzmanlaşmak

Adaptive Shield CEO’su Maor Bin ile SaaS güvenliğinin geleceğine derinlemesine dalın. Kimliğin neden yeni uç nokta olduğunu keşfedin. Hemen yerinizi ayırtın.

Giriş yolları, Cobalt Strike ve özel arka kapı BUGHATCH adı verilen bu dosya, daha sonra ana bilgisayarda çalışan güvenlik yazılımını sonlandırmak için BURNTCIGAR’ın güncellenmiş sürümlerini sunmak için kullanılır.

Kaspersky, “Küba siber suç çetesi, hem halka açık hem de özel yapım araçlardan oluşan ve güncelliğini koruyan geniş bir cephanelik ve BYOVD gibi oldukça tehlikeli olanlar da dahil olmak üzere çeşitli teknik ve yöntemler kullanıyor.” söz konusu.

Fidye yazılımı saldırıları şahit oldum A büyük artış 2023’te Birleşik Krallık Ulusal Siber Güvenlik Merkezi (NCSC) ve Ulusal Suç Ajansı (NCA), “karmaşık bir tedarik zincirine bağlı olduklarını” belirtti.

Ajanslar, “Belirli fidye yazılımı türlerine odaklanmak en iyi ihtimalle kafa karıştırıcı olabilir, en kötü ihtimalle ise yararsız olabilir.” söz konusu Bu hafta başında yayınlanan bir raporda. “Çoğu fidye yazılımı olayı karmaşık saldırı tekniklerinden kaynaklanmıyor; kurbanlara ilk erişimler fırsatçı bir şekilde sağlanıyor ve başarı genellikle zayıf siber hijyenin bir sonucu oluyor.”