Bir hafta önce bugün, birçok üniversite ve kolejdeki bilgi sistemi hizmetlerine yönelik sosyal medya hesapları, öğrencilere tavsiyelerde bulunmaya başladı: ikili, Cisco’nun popüler kimlik doğrulama hizmeti, hesaplarına giriş yapmalarını engelleyen performans sorunları yaşıyordu.

Georgetown Üniversitesi Bilgi Hizmetleri, “DUO, GU sistemlerinde oturum açma yeteneğini etkileyebilecek sistem çapında bir kesinti yaşıyor” dedi. X’te, eski adıyla Twitter. Okul, iki saat sonra öğrencilere şu bilgiyi verdi: “DUO performansı yavaş yavaş gelişiyor, ancak DUO hâlâ üniversitenin tüm Georgetown sistemleri için iki faktörlü kimlik doğrulamasını etkileyen sorunlar bildiriyor.”

Ülkenin diğer tarafında, San Francisco Eyalet Üniversitesi’nin Bilgi Teknolojileri Hizmetleri şunu yayınladı: benzer bir mesaj öğrenciler için: “ITS, DUO ile ilgili bir sorun tespit etti. ITS, bu sorunu mümkün olduğu kadar çabuk çözmek için satıcıyla işbirliği içinde bir çözüm üzerinde çalışıyor.”

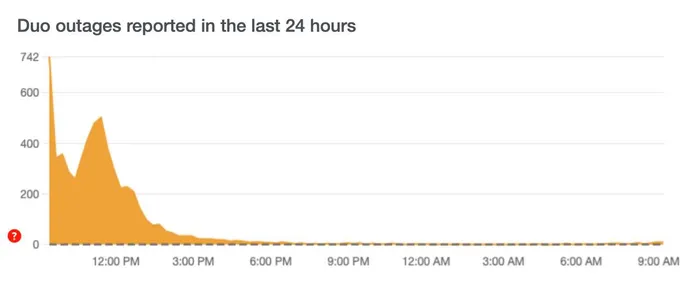

Kesinti, yaklaşık sabah 9’dan akşam 2’ye (ET) kadar sadece beş saat sürdü; buna göre “hizmeti etkileyen seviyelere yükselen” uygulama gecikmesi neden oldu. Duo’nun durum günlüğü — ancak bu, kuruluşların iki faktörlü kimlik doğrulama hizmetlerinin mevcut olmaması durumunda neden acil durum planları yapması gerektiğini vurgulayacak kadar uzundu. Daha yeni ve daha güçlü kimlik doğrulama yöntemlerini araştıran kuruluşlar, görüşmelere esneklik ve iş sürekliliğini de dahil etmelidir.

Forrester Research başkan yardımcısı ve baş analiz sorumlusu Andras Cser, kimlik doğrulama hizmetindeki bir arızanın operasyonları kesintiye uğratabileceğini söylüyor.

“İki faktörlü veya çok faktörlü kimlik doğrulamanın alternatif veya yedek oturum açma yöntemleri ve form faktörleri (biyometri, çevrimdışı tek seferlik şifre oluşturucular vb.) olmadığı her durumda, MFA, şirket içi veya bulutta barındırılan olmasına bakılmaksızın bir darboğaz haline gelebilir. Kimlik doğrulama olmadığında şirket esasen çalışmayı durdurur.”

Küçük Bir Kesintinin Büyük Kesintilere Sebep Olmasına İzin Vermeyin

Duo, gecikme sorunlarına ilişkin ilk bildirimi 21 Ağustos 09:03 ET’de aldı; sorun, artan gecikme süresi Duo’nun hizmeti tarafından korunan bazı müşteri uygulamalarında kimlik doğrulama hatalarına neden olana kadar arttı. Gecikme çeşitli kuruluşları etkiledi; Okulların BT grupları tarafından X’te yayınlanan yorumlara göre, en çok ses getirenler arasında daha önce adı geçen üniversitelerin yanı sıra Birleşik Krallık’taki Manchester Üniversitesi, Colorado Eyalet Üniversitesi ve Western Üniversitesi vardı.

Kesinti, işletmeler için bazı değerli dersler sunuyor; bunların başında şunlar geliyor: Kimlik doğrulama firması 1Password’ün baş ürün sorumlusu Steve Won, işletmelerin kimlik doğrulama altyapılarını gözden geçirmeleri ve tek bir hata noktasına sahip olmadıklarından emin olmaları gerektiğini söylüyor. Bir cihazın ve arka uç kimlik doğrulama hizmetinin bağlantılı olduğu push tabanlı modeller, arka uç kullanılamadığında kesintilere neden olabilir.

“Push tabanlı çözümler özeldir ve Duo, Okta gibi bir arka uç hizmete bağımlıdır. [or] Microsoft, ağ üzerinden istekleri alıyor ve politikaya dayalı olarak kimlik doğrulama kararları veriyor” diyor Won.

Zamana dayalı tek kullanımlık parola (TOTP) kimlik doğrulamasının tek bir hizmet noktası hatasına sahip olmadığını ve bir yük devretme mekanizması olarak kullanılabileceğini ekliyor.

“TOTP çözümleri geneldir çünkü [they’re] Won, standart bir teknoloji üzerine inşa edilmiş ve kimlik doğrulama hizmetinin açık ya da kapalı olmasına bakılmaksızın çalışabiliyor,” diyor Won. “Bunun nedeni, hem hizmet tarafında hem de yerel olarak bir algoritma ve bir zamanlayıcının bulunması.”

SMS metnine dayalı tek kullanımlık şifreler de kullanılabilirken, mevcut en iyi uygulamalar, başta SIM değiştirme saldırıları olmak üzere, teknolojiyi atlatmanın bilinen yolları nedeniyle mekanizmadan kaçınılmasını gerektirmektedir.

Duo, “İş Sürekliliği Hazırlık Kılavuzu”nda uygulamaların bir kesinti sırasında nasıl devredilmesi gerektiğini özetlemektedir: Kuruluşlar “güvenlik sağlamayı” ve alternatif erişim türlerine izin vermemeyi veya “güvenli çalışmayı” ve kullanıcıların daha küçük formlar kullanmasına izin vermeyi seçebilir kimlik doğrulama ve iki faktörlü kimlik doğrulamayı atlama. Rehber, hizmete ulaşılabilir ancak performansın düştüğü durumlarda kuruluşların kendi karşı önlemlerini alması gerektiğini belirtiyor.

Bir Duo sözcüsü Dark Reading’e “Süreklilik, bireysel olarak risk toleransı ve risk kabul etme faktörlerine dayalı olarak müşteriler için incelikli bir yapıya sahiptir” dedi.