Şirketlerdeki ve kamu idarelerindeki BT güvenlik yöneticileri Sıfır Güven kavramına güvenirken, APTS (Gelişmiş Kalıcı Tehditler) pratik etkinliğini teste tabi tutuyor. Öte yandan analistler, Sıfır Güven’in yalnızca kişinin kendi ağına ilişkin kapsamlı içgörü ile elde edilebileceğini anlıyor.

Kısa bir süre önce, Çinli bilgisayar korsanı grubu tarafından gerçekleştirildiğine inanılan bir saldırı Fırtına-0558 birkaç devlet kurumunu hedef aldı. Microsoft’un Outlook hizmetinde çalışan web posta hesaplarına erişmek için sahte dijital kimlik doğrulama belirteçleri kullandılar. Bu olayda, saldırganlar Microsoft’tan bir imzalama anahtarı çalarak Outlook Web Access (OWA) ve Outlook.com için işlevsel erişim belirteçleri vermelerini ve e-postaları ve ekleri indirmelerini sağladı. Bir olasılık kontrol hatası nedeniyle, yalnızca özel müşteri hesaplarına (MSA) yönelik olan dijital imza, iş müşterileri için Azure Active Directory’de de çalıştı.

Sıfır Güven Devrimini Kucaklamak

Satıcı Okta’nın (Sıfır Güven Güvenliği Durumu 2022) raporuna göre, yanıt verenlerin %97’si zaten bir sıfır güven stratejisi uyguluyor veya önümüzdeki 18 ay içinde bir sıfır güven stratejisi uygulamayı planlıyor. Bu, Sıfır Güven savunucularının yüzdesini %24’ten (2021) %55’e (2022) yükseltti. Sıfır Güven olarak bilinen güvenlik modeli, hem dahili hem de harici olarak kaynaklara erişimi sürekli olarak denetlemek ve doğrulamak için tasarlanmış kapsayıcı bir güvenlik stratejisidir. Pek çok kuruluş, otomatik olarak güvenilir olmadıkları için ağ cihazlarının ve kullanıcılarının sürekli olarak kimliklerini kanıtlamaları gerektiği ilkesine dayanan bu güvenlik stratejisini benimsiyor.

Sıfır Güven, uygulamalar, kullanıcılar ve cihazlar için sürekli izleme ve dinamik kontrole dayanır. Kaynaklara erişimi mutlak minimumda sınırlar ve platformdaki tüm kimlikler, ana bilgisayarlarla aynı kriterler kullanılarak değerlendirilir. Genel amaç, yalnızca kimliğini sürekli olarak kanıtlayan ve davranışları sürekli inceleme altında olan kişilere erişim sağlayarak güvenliği artırmaktır.

Çevrenin Ötesine Bakmak: Ağınızda Gerçekten Neler Oluyor?

Kimlik ve erişim yönetimi (IAM), Sıfır Güven’de şüphesiz temel bir rol oynamaktadır. Ne yazık ki, kullanıcıların kimliklerinin sürekli olarak doğrulanması, kimliğin çalınması durumunda etkisiz kalmaktadır. Ayrıca saldırganlar, sahte bir VPN adresi kullanarak potansiyel bir oturum açmanın coğrafi konumu gibi meta bilgileri manipüle ederek bu sistemleri atlayabilir. IDS/IPS sistemleri, şüpheli veya yetkisiz etkinlikleri, virüs bulaşmalarını, kötü amaçlı yazılımları ve fidye yazılımlarını, sıfırıncı gün saldırılarını, SQL enjeksiyonunu ve daha fazlasını tespit etmekle görevlidir. Ancak, IDS/IPS sistemleri genellikle yalnızca önceden tanımlanmış kötü amaçlı alanlar veya IP adresleri gibi bilinen imzaları algılar. Bir etki alanı önceden kötü amaçlı olarak işaretlenmemişse, geleneksel güvenlik çözümleri bunu gözden kaçırabilir ve saldırganların zincirdeki zayıf halkadan yararlanmalarına izin verebilir. Sonuç olarak, iş Sıfır Güveni eyleme geçirmeye geldiğinde geleneksel siber güvenlik sistemleri bazen bocalayabilir.

Bir Sıfır Güven güvenlik stratejisini etkili bir şekilde uygulamak için kuruluşlar, yakın zamanda analist firması Forrester tarafından tavsiye edildiği gibi (“Ağ Analizi ve Görünürlük Manzarası, Q1 2023”) ağ analizi araçlarına giderek daha fazla yöneliyor. Forrester raporuna göre, güvenlik ve risk uzmanları ağlarını izlemek, tehditleri aramak, uygulamaları ve varlıkları tespit etmek ve kötü amaçlı veri paketlerini yakalamak için Ağ Algılama ve Yanıt (NDR) araçlarını kullanmalıdır. Bu eylemler, BT altyapılarındaki tehditlerin etkili bir şekilde tespit edilmesine katkıda bulunur.

Ağ Tespiti ve Yanıtı (NDR): Sıfır Güven Güvenliğinin Bilinmeyen Kahramanı

NDR çözümleri, esnek ve etkili bir Sıfır Güven mimarisi oluşturmak için hayati öneme sahiptir. Ağ trafiğine gerçek zamanlı görünürlük sağlar, kullanıcı davranışını ve cihaz etkinliğini izler ve şüpheli ağ işlemlerinin veya anormal etkinliklerin hızlı bir şekilde tespit edilmesini ve bunlara yanıt verilmesini sağlar. Bu görünürlük, tüm işletim sistemlerine, uygulama sunucularına ve IoT cihazlarına kadar uzanır.

Forrester, kurumsal ağların siber saldırılardaki öneminin genellikle hafife alındığını vurguladı. Siber suçlular, kurumsal ağlara sızmak için sahte kimlikler veya sıfır gün istismarları kullanır, ardından hedef aramak, ayrıcalıklı sistemlere erişim elde etmek, fidye yazılımı veya diğer kötü amaçlı yazılımları yüklemek ve kurumsal verileri sızdırmak için ağ boyunca yanal olarak hareket eder. NDR, saldırganın potansiyel hedefleri araştırdığı dahili keşifleri veya saldırgan zaten ağdayken yanal hareket algılamayı kolaylaştırır. NDR sistemleri, tüm anahtarlardan veri toplar ve tamamen aracılar olmadan çalışır; bu, pek çok ortamda kurulamayabilir.

Makine Öğrenimi NDR: Anomali Tespitinde Yeni Standart

Makine Öğrenimi (ML) ile Ağ Tespiti ve Yanıtı (NDR) sistemleri, önceden depolanmış, bilinen “Uzlaşma Göstergelerine” (IoC’ler) dayanmadan trafik anormalliklerini tespit edebilir. Bu makine öğrenimi modelleri, yeni tehditleri ve saldırı tekniklerini tespit etmelerini sağlayacak şekilde sürekli olarak eğitilecek şekilde tasarlanmıştır. Bu yaklaşım, kötü amaçlı etkinliklerin tespitini önemli ölçüde hızlandırır ve erken saldırı azaltma sağlar. Ayrıca, bilinmeyen, şüpheli davranışları belirlemeye yardımcı olur ve saldırganların bir ağ içinde fark edilmeden kalabileceği süreyi en aza indirerek genel güvenliği artırır.

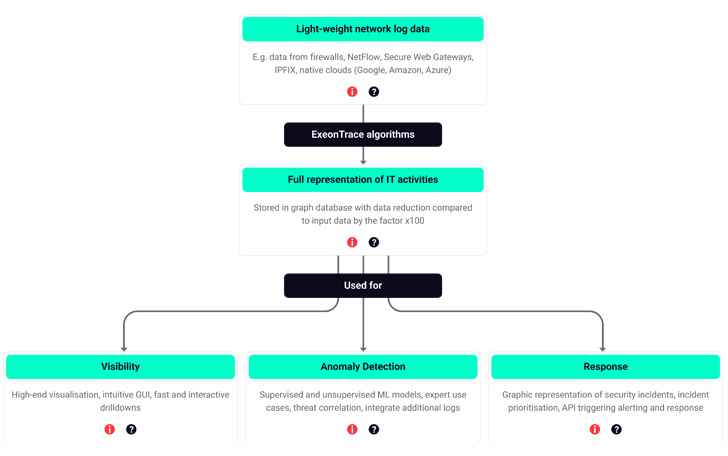

|

| Önde gelen makine öğrenimi tabanlı bir NDR olan ExeonTrace, ağ görünürlüğü, anormallik algılama ve olay yanıtı sağlamak için meta verileri nasıl analiz eder? |

Makine öğrenimi algoritmaları iletişim modellerinde ağ için neyin “normal” olduğunu öğrenmek için verileri ve algoritmaları analiz ederek normal ağ davranışının temelini oluşturun. Bu algoritmalar, ağ için “normal” aktiviteyi neyin oluşturduğunu öğrenmek üzere eğitilir ve böylece, bu yerleşik taban çizgisinden sapmaları tespit etmelerini sağlar. Bu tür sapmalara örnek olarak şüpheli bağlantılar, olağandışı veri aktarımları, yerleşik normların dışında kalan trafik modelleri, ağ içindeki yanal hareketler, veri hırsızlığı ve daha fazlası verilebilir.

Exeon, güçlü bir bilgi tabanına ve siber güvenlik uzmanlığına dayanan bir temele sahip, merkezi İsviçre’de bulunan lider bir NDR çözümleri sağlayıcısıdır. NDR platformu Exeon Trace, gelişmiş Makine Öğrenimi teknolojisiyle desteklenen kapsamlı ağ izleme sunar. Potansiyel siber tehditlerin otomatik olarak tespit edilmesini sağlayarak, kendisini sağlam bir Sıfır Güven güvenlik stratejisi uygulamaya ve sürdürmeye kararlı olan Güvenlik Operasyonları Merkezi (SOC) ekipleri ve Baş Bilgi Güvenliği Görevlileri (CISO’lar) için önemli bir araç haline getirir.

Exeon NDR’nin siber güvenliği nasıl güçlendirdiğini ve etkili Sıfır Güven uygulamalarını mümkün kıldığını görmek ister misiniz? Dikkate almak demo rezervasyonu Exeon ile Sıfır Güven ve siber esnekliğin nasıl eyleme geçirildiğine ilk elden tanık olun!