Çalışma şeklimizdeki değişikliklerin, özellikle ağ izlemede olmak üzere siber güvenlik üzerinde önemli etkileri oldu. Çalışanlar artık bir kurumsal ağda yan yana güvenli bir şekilde oturmuyor, geliştirme ekipleri sürekli olarak sistemleri kurup yıkıyor ve hizmetleri internete sunuyor. Bu kullanıcıları, değişiklikleri ve hizmetleri takip etmek zordur – internete yönelik saldırı yüzeyleri nadiren uzun süre aynı kalır.

Ancak güvenli bir çalışma ağı, her modern işletmenin belkemiğidir ve çok sayıda farklı saldırı vektörü ve giriş noktasıyla, güvenlik duvarlarına ve belirli bir noktada taramaya güvenmek artık yeterli değildir. Güvenlik duvarlarınızın nasıl yapılandırıldığına dair gerçek dünya doğrulaması ile gerçek zamanlı olarak nasıl değiştirildiğini anlamanız gerekir. Sürekli ağ izlemeye ihtiyacınız var.

Ağınızda neyin korunması gerekiyor?

Günümüzün uzaktan çalışma, bulut bilgi işlem ve üçüncü taraf entegrasyonları içeren kurumsal ağlarında o kadar çok yayılma var ki, artık korunması gereken sadece ofisinizdeki ve veri merkezinizdeki cihazlar veya sistemler değil.

Ağın kendisinin donanım ve yazılımından, IoT uç noktalarından dizüstü bilgisayarlara ve akıllı telefonlara kadar ona erişmek için kullanılan tüm cihazlara kadar, ağ güvenliğinin artık çevrenin ötesine, bulut kaynaklarınıza, uç cihazlarınıza, üçüncü taraflarca barındırılan içeriğe bakması gerekiyor. diğer donanım veya yazılımlarla entegrasyonlar ve dağınık ofislerde barındırılan varlıklar.

İşleri daha da karmaşık hale getirmek için, bu hizmetlerden bazıları, özellikle bulutta barındırılanlar, belirli projeler, etkinlikler, dağıtımlar için veya tasarım gereği yalnızca kısa bir süre için etkin olabilir. Böylesine dağınık bir ağda, ağ güvenliğinin kale ve hendek modeli artık amaca uygun değil.

Ağınızda ne ters gidebilir?

Güvenlik açıkları, yanlış yapılandırmalar, süresi dolan sertifikalar, bulut ortamlarına eklenen yeni varlıklar, eksik yamalar veya gereksiz yere internete açık hizmetler dahil olmak üzere çeşitli şekillerde ağınıza gelebilir. Ayrıca, kimlik avı, tedarik zinciri ihlalleri ve kimlik bilgilerinin açığa çıkması nedeniyle her zaman mevcut saldırı riski vardır.

Örneğin, dahili ağınızdaki bir Windows SMB hizmeti bir güvenlik açığı değildir, ancak birinin internette açığa çıkması tamamen farklı bir konudur – tüm dünyaya yayılan WannaCry fidye yazılımı saldırısına yol açan da budur. Benzer şekilde, Avustralyalı telekom şirketi Optus da bir 2022’de yıkıcı veri ihlali 11 milyon müşterinin ayrıntılarını ifşa eden. İhlal, kullanıcı kimlik doğrulaması gerektirmeyen, korumasız ve herkese açık bir API aracılığıyla gerçekleşti, bu nedenle, internette API’yi keşfeden herkes ona bir kullanıcı adı veya şifre olmadan bağlanabilir.

Ağınızı nasıl koruyabilirsiniz?

Düzenli taramayla desteklenen sürekli ağ izleme, bu güvenlik açıklarının ikisini de yakalayabilir ve bu ihlalleri önleyebilirdi. İzleme, cihazlarınızdaki, uygulama yazılımınızdaki ve işletim sistemlerinizdeki kusurları ve zayıf noktaları tespit etmek ve belirlemek için otomasyon kullanır. Bunu, açık bağlantı noktalarını ve hizmetleri aramak için incelemeler göndererek ve hizmet listesi keşfedildiğinde, her birini daha fazla bilgi, yapılandırma zayıflıkları veya bilinen güvenlik açıkları için araştırarak yapar.

Ağınızda, ofiste veya evde dizüstü bilgisayarlar ve iş istasyonlarından AWS, Azure ve Google Cloud gibi bulut platformlarındaki sistemlere kadar çeşitli sistemlerin olması yaygın bir durumdur. Ekibiniz de bir dizi işletim sistemi kullanabilir. Ağ taramanıza nelerin dahil edileceğine karar vermek zor olabilir, ancak bunun üstesinden gelmenin birden fazla yolu vardır: maruz kalmaya dayalı, duyarlılığa dayalı ve kapsamaya dayalı.

Neden sürekli izlemeniz gerekiyor?

Ağınız her zaman değişiyor. Yeni hizmetler hızlandırıldı, web uygulamaları güncellendi, izinler değiştirildi, cihazlar eklendi ve kaldırıldı. Bunların tümü potansiyel güvenlik açıklarını ortaya çıkarabilir. Sürekli izlemenin amacı, güvenlik açıklarını değerlendirip önceliklendirerek bu değişikliklerle ilgili neredeyse anında geri bildirim ve içgörü sağlamaktır, böylece tüm altyapınızdaki riski anlayabilirsiniz.

Saldırganların neleri görebildiğini ve internete dönük altyapınızda nelerin erişilebilir olduğunu gösteren bu net resimle, herhangi bir sorunu ortaya çıkar çıkmaz kolayca çözebilirsiniz. Sürekli izleme yalnızca BT ortamınızdaki ve uzak cihazlarınızdaki güvenlik açıklarına ilişkin görünürlük sağlamakla kalmaz, aynı zamanda bu güvenlik açıklarının nasıl iş riskine dönüştüğüne ve hangilerinin saldırganlar tarafından hedef alınacağına dair netlik sağlar.

Intruder ile sürekli ağ izleme

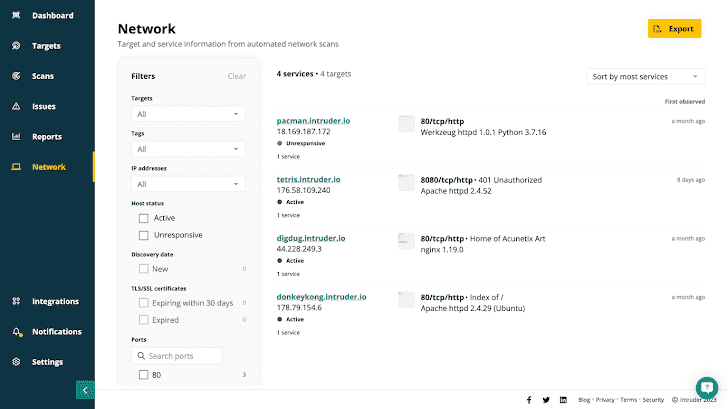

Gelişmiş ağ izleme Intruder gibi araçlar günlük ağ taramaları çalıştırır, böylece ağ görünümünüz her zaman doğru ve güncel olur – etkin ve yanıt vermeyen hedefleri, son taramanızdan bu yana yapılan değişiklikleri, süresi dolan sertifikaları ve beklediğiniz bağlantı noktaları ile hizmetleri gösterir – ve daha da önemlisi, beklemek – internete maruz kalmak.

|

| Intruder, sürekli ağ izleme, otomatik güvenlik açığı taraması ve proaktif tehdit yanıtını tek bir platformda birleştirerek size saldırı yüzeyinizin gerçek bir görünümünü sunar. |

Eklediğiniz tüm hedefler bir tarama başlatır. Bittiğinde, düzenli aralıklarla yeniden tarama için hedefi kuyruğa ekler. Herhangi bir değişiklik otomatik olarak bir güvenlik açığı taramasını başlatır ve sorunlar bağlama göre önceliklendirilir, böylece en önemli olanı düzeltebilirsiniz.

Kendi ağ aralığınıza sahip olacak kadar şanslıysanız, bunun ne kadar yararlı olabileceğini ancak yönetmenin ne kadar zor olduğunu bilirsiniz. Tüm aralığınızın kapsandığından emin olmak istiyorsunuz, ancak çok sayıda etkin olmayan IP’yi lisanslamak pahalı olabilir. Davetsiz misafir, aktif IP’ler için harici ağ aralıklarınızı izler – ancak yalnızca kullanımda olanlar için ödeme yaparsınız.

Bu sürekli izleme, ağ güvenliğinizi başka bir düzeye taşımak için tüm BT ortamınızda kapsamlı ve güncel görünürlük sağlar.

etkinleştirmek için Intruder’ı ziyaret edin. 14 günlük ücretsiz deneme ve kendiniz için sürekli ağ izleme deneyimi yaşayın.