bu NuGet depo, .NET geliştirici sistemlerine kripto para hırsızı kötü amaçlı yazılımı bulaştırmayı amaçlayan yeni bir “sofistike ve son derece kötü amaçlı saldırının” hedefidir.

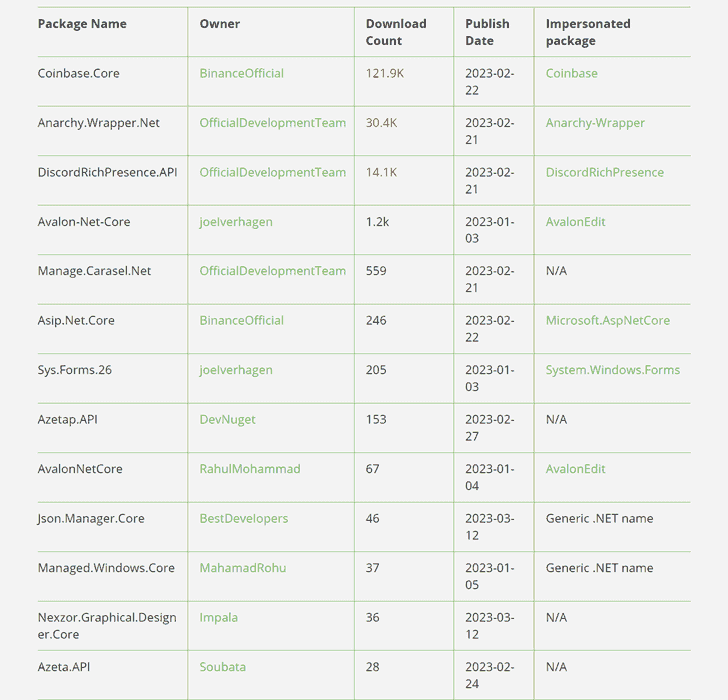

Geçen ay 160.000’den fazla indirilen 13 hileli paket o zamandan beri kaldırıldı.

JFrog araştırmacıları Natan Nehorai ve Brian Moussalli, “Paketler, kurulum sırasında yürütülecek ve ‘ikinci aşama’ bir yükün indirilmesini tetikleyecek bir PowerShell betiği içeriyordu.” söz konusu.

NuGet paketlerinin geçmişte güvenlik açıkları içerdiği ve kimlik avı bağlantılarını yaymak için kötüye kullanıldığı tespit edilmiş olsa da, geliştirme, kötü amaçlı kod içeren paketlerin ilk keşfini işaret ediyor.

En çok indirilen paketlerden üçü (Coinbase.Core, Anarchy.Wrapper.Net ve DiscordRichPresence.API) tek başına 166.000 indirmeye karşılık geldi, ancak tehdit aktörlerinin daha meşru görünmelerini sağlamak için botları kullanarak indirme sayılarını yapay olarak şişirmeleri de mümkündür.

Coinbase ve Discord’un kullanımı, geliştiricilerin onları indirmeleri için kandırmak amacıyla sahte paketlere yasal paketlere benzer adlar atanan yazım hatası belirleme tekniklerine olan sürekli güvenin altını çiziyor.

Yazılım paketlerine dahil edilen kötü amaçlı yazılım, bir damlalık komut dosyası işlevi görür ve sabit kodlu bir sunucudan bir sonraki ikili dosyayı alan bir PowerShell kodunu otomatik olarak çalıştırmak üzere tasarlanmıştır.

Ek bir karartma mekanizması olarak, bazı paketler kötü amaçlı bir yükü doğrudan gömmedi, bunun yerine başka bir bubi tuzaklı paket yoluyla bir bağımlılık olarak getirdi.

Daha da rahatsız edici bir şekilde, komuta ve kontrol (C2) sunucusuna bağlantı (HTTPS’nin aksine) HTTP üzerinden gerçekleşir ve bu da sunucuyu ortadaki düşman (AiTM) saldırısına karşı savunmasız hale getirir.

İkinci aşama kötü amaçlı yazılım, JFrog’un C2 sunucusundan alındığından beri istendiğinde dinamik olarak değiştirilebilen “tamamen özel yürütülebilir bir yük” olarak tanımladığı şeydir.

Üçüncü Taraf SaaS Uygulamalarının Gizli Tehlikelerini Keşfedin

Şirketinizin SaaS uygulamalarına üçüncü taraf uygulama erişimiyle ilişkili risklerin farkında mısınız? Verilen izin türleri ve riskin nasıl en aza indirileceği hakkında bilgi edinmek için web seminerimize katılın.

İkinci aşama, bir kripto hırsızı ve kötü amaçlı yazılımın güncellenmiş bir sürümü için C2 sunucusuna ping atan bir otomatik güncelleme modülü gibi çeşitli yetenekler sunar.

Bulgular, yazılım tedarik zincirinin, geliştiricilerin sistemlerini tehlikeye atmak ve arka kapıdaki kodu alt kullanıcılara gizlice yaymak için giderek daha kazançlı bir yol haline gelmesiyle ortaya çıktı.

The Hacker News ile paylaşılan bir açıklamada JFrog Security Research’ün kıdemli direktörü Shachar Menashe, “Bu, hiçbir açık kaynak deposunun kötü niyetli aktörlere karşı güvenli olmadığını kanıtlıyor” dedi.

“NuGet kullanan .NET geliştiricileri, ortamlarına kötü amaçlı kod bulaşması konusunda hâlâ yüksek risk altındadır ve yazılım tedarik zincirinin devam etmesini sağlamak için yapılarında – ve yazılım geliştirme yaşam döngüsünün her adımında – açık kaynak bileşenlerini seçerken dikkatli olmalıdırlar. güvenli.”