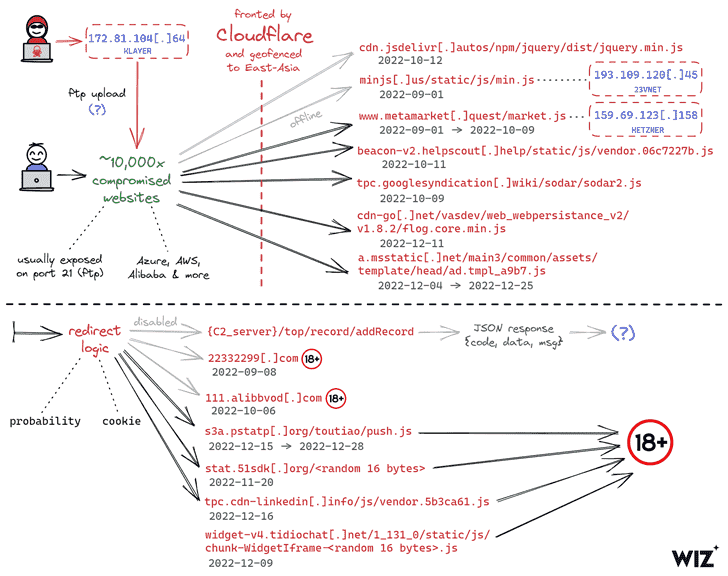

Yaygın bir kötü niyetli siber operasyon, Eylül 2022’nin başından bu yana Doğu Asyalı kitleleri hedefleyen binlerce web sitesini, ziyaretçileri yetişkin temalı içeriğe yönlendirmek için ele geçirdi.

Devam eden kampanya, saldırıya uğramış web sitelerine kötü amaçlı JavaScript kodunun enjekte edilmesini ve genellikle tehdit aktörünün daha önce bilinmeyen bir yöntemle elde ettiği meşru FTP kimlik bilgilerini kullanarak hedef web sunucusuna bağlanmayı içeriyor.

Wiz, “Birçok durumda bunlar, saldırganın bir şekilde elde edip web sitesini ele geçirmek için kullanabildiği, son derece güvenli, otomatik olarak oluşturulmuş FTP kimlik bilgileriydi.” söz konusu bu ay yayınlanan bir raporda.

Bulut güvenlik şirketi, hem küçük firmalara hem de çok uluslu şirketlere ait olan ihlal edilen web sitelerinin farklı teknoloji yığınları ve barındırma hizmeti sağlayıcıları kullanmasının ortak bir saldırı vektörünün izini sürmeyi zorlaştırdığını belirtti.

Bununla birlikte, web siteleri arasındaki ortak paydalardan biri, bunların çoğunluğunun Çin’de barındırılması veya farklı bir ülkede barındırılması, ancak Çinli kullanıcılar için hazırlanmış olmasıdır.

Dahası, sahte JavaScript kodunu barındıran URL’ler, belirli Doğu Asya ülkelerinde yürütülmesini sınırlamak için coğrafi olarak sınırlandırılmıştır.

Ayrıca, yönlendirme komut dosyasının ziyaretçileri bir uygulama (APK paket adı) yüklemeye teşvik eden kumar web sitelerine yönlendirmesiyle, kampanyanın gözünü Android’e diktiğine dair göstergeler de var.com.tyc9n1999co.coandroid“).

Tehdit aktörünün kimliği henüz bilinmiyor ve kesin amaçları henüz belirlenmemiş olsa da, amacın reklam dolandırıcılığı ve SEO manipülasyonu gerçekleştirmek veya alternatif olarak bu web sitelerine inorganik trafik çekmek olduğundan şüpheleniliyor.

Üçüncü Taraf SaaS Uygulamalarının Gizli Tehlikelerini Keşfedin

Şirketinizin SaaS uygulamalarına üçüncü taraf uygulama erişimiyle ilişkili risklerin farkında mısınız? Verilen izin türleri ve riskin nasıl en aza indirileceği hakkında bilgi edinmek için web seminerimize katılın.

Saldırıların bir diğer dikkate değer yönü, kimlik avı, web taraması veya kötü amaçlı yazılım bulaşmasının olmamasıdır.

Araştırmacılar Amitai Cohen ve Barak Sharoni, “Tehdit aktörünün bu kadar çok web sitesine ilk erişimi nasıl sağladığından emin değiliz ve etkilenen sunucular arasında FTP kullanımları dışında herhangi bir önemli ortak nokta tespit edemedik.”

“Saldırının görünüşte düşük karmaşıklığı göz önüne alındığında, tehdit aktörünün 0 günlük bir güvenlik açığı kullanması pek olası olmasa da, bunu bir seçenek olarak göz ardı edemeyiz.”