Apple, geçen ay yayınladığı güvenlik tavsiyelerini, Apple’ı etkileyen üç yeni güvenlik açığını içerecek şekilde revize etti. iOS, iPadOSVe Mac os işletim sistemi.

İlk kusur bir yarış kondisyonu Crash Reporter bileşeninde (CVE-2023-23520), kötü niyetli bir aktörün rasgele dosyaları kök olarak okumasını sağlayabilir. iPhone üreticisi, sorunu ek doğrulama ile ele aldığını söyledi.

Trellix araştırmacısı Austin Emmitt’e atfedilen diğer iki güvenlik açığı, Temel çerçeve (CVE-2023-23530 ve CVE-2023-23531) ve kod yürütmeyi gerçekleştirmek için silah haline getirilebilir.

Apple, “Bir uygulama, korumalı alanının dışında veya belirli yükseltilmiş ayrıcalıklarla rasgele kod çalıştırabilir,” dedi ve sorunları “geliştirilmiş bellek işleme” ile yamaladığını da sözlerine ekledi.

23 Ocak 2023’te piyasaya sürülen iOS 16.3, iPadOS 16.3 ve macOS Ventura 13.2’de orta ila yüksek düzeyde güvenlik açıkları yamalandı.

Trellix, Salı günkü kendi raporunda, sınıflandırılmış iki kusur, “birkaç platform uygulaması bağlamında rasgele kod yürütmek için kod imzalamayı atlamaya izin vererek, hem macOS hem de iOS’ta ayrıcalıkların artmasına ve sanal alan kaçışına yol açan yeni bir hata sınıfı” olarak.

Hatalar ayrıca Apple’ın, İsrail paralı casus yazılım satıcısı NSO Group tarafından Pegasus’u hedeflerin cihazlarına yerleştirmek için kullanılan FORCEDENTRY gibi sıfır tıklamalı açıkları ele almak için uyguladığı azaltmaları da atlıyor.

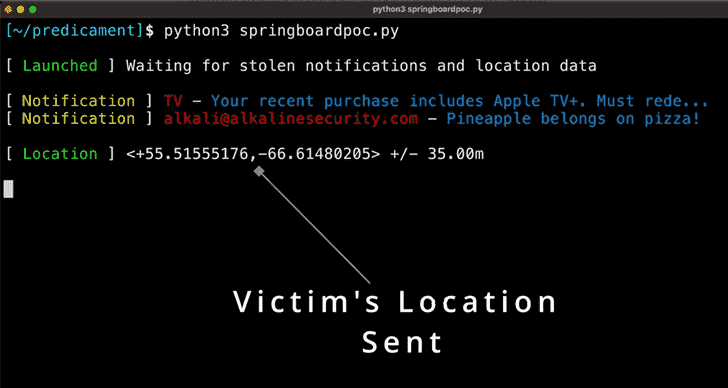

Sonuç olarak, bir tehdit aktörü, korumalı alandan çıkmak ve yükseltilmiş izinlerle kötü amaçlı kod yürütmek için bu güvenlik açıklarından yararlanabilir ve potansiyel olarak takvime, adres defterine, mesajlara, konum verilerine, çağrı geçmişine, kameraya, mikrofona ve fotoğraflara erişim izni verebilir.

Daha da rahatsız edici bir şekilde, güvenlik kusurları keyfi uygulamalar yüklemek ve hatta cihazı silmek için kötüye kullanılabilir. Bununla birlikte, kusurlardan yararlanmak için bir saldırganın zaten bir ilk dayanak noktası elde etmiş olması gerekir.

Emmitt, “Yukarıdaki güvenlik açıkları, ihtiyaç duydukları kaynakların alt kümesine ayrıntılı erişime sahip olan ve başka bir şey elde etmek için daha yüksek ayrıcalıklı hizmetleri sorgulayan bireysel uygulamalara dayanan macOS ve iOS güvenlik modelinde önemli bir ihlali temsil ediyor” dedi.