AMD en son Ocak güncellemesinde ortaya çıktı ki otuz bir yeni güvenlik açığı Ryzen ve EPYC CPU’ları kapsayan işlemcilerinde bulundu.

AMD, 2023’ü başlatmak için Ryzen ve EPYC CPU hatlarını etkileyen 31 yeni güvenlik açığıyla karşılaştı

Şirket, maruz kalan işlemcileri hafifletmek için çok sayıda hafifletme yöntemi oluşturdu ve ayrıca en iyi üç şirketten (Apple, Google ve Oracle) ekiplerle işbirliği içinde şirketten bir rapor yayınladı. Şirket ayrıca güncellemede listelenen birkaç AGESA varyantını da duyurdu (AGESA kodu, sistemin BIOS’u ve UEFI kodunu oluştururken bulunur).

Güvenlik açığının doğası gereği, AGESA değişiklikleri OEM’lere teslim edilmiştir ve herhangi bir düzeltme eki, her bir satıcının en kısa sürede yayımlamasına bağlı olacaktır. Tüketicilerin, şirketin daha sonra yayınlamasını beklemek yerine indirilmeyi bekleyen yeni bir güncelleme olup olmadığını öğrenmek için satıcının resmi web sitesini ziyaret etmesi akıllıca olacaktır.

Bu yeni saldırıya karşı savunmasız olan AMD İşlemciler, masaüstü bilgisayarlar için Ryzen modelleri, HEDT, Pro ve mobil CPU serilerini içerir. “Yüksek önem” olarak etiketlenmiş tek bir güvenlik açığı varken, diğer ikisi daha az aşırı ancak yama yapılması yine de önemli. Tüm ifşalar, BIOS ve ASP önyükleyici (AMD Güvenli İşlemci önyükleyici olarak da bilinir) aracılığıyla saldırıya uğrar.

Güvenlik açığı bulunan AMD CPU serileri şunlardır:

- Ryzen 2000 (Pinnacle Ridge) serisi işlemciler

- Ryzen 2000 APU’lar

- Ryzen 5000 APU’lar

- AMD Threadripper 2000 HEDT ve Pro sunucu işlemci serisi

- AMD Threadripper 3000 HEDT ve Pro sunucu işlemci serisi

- Ryzen 2000 serisi mobil işlemciler

- Ryzen 3000 serisi mobil işlemciler

- Ryzen 5000 serisi mobil işlemciler

- Ryzen 6000 serisi mobil işlemciler

- Athlon 3000 serisi mobil işlemciler

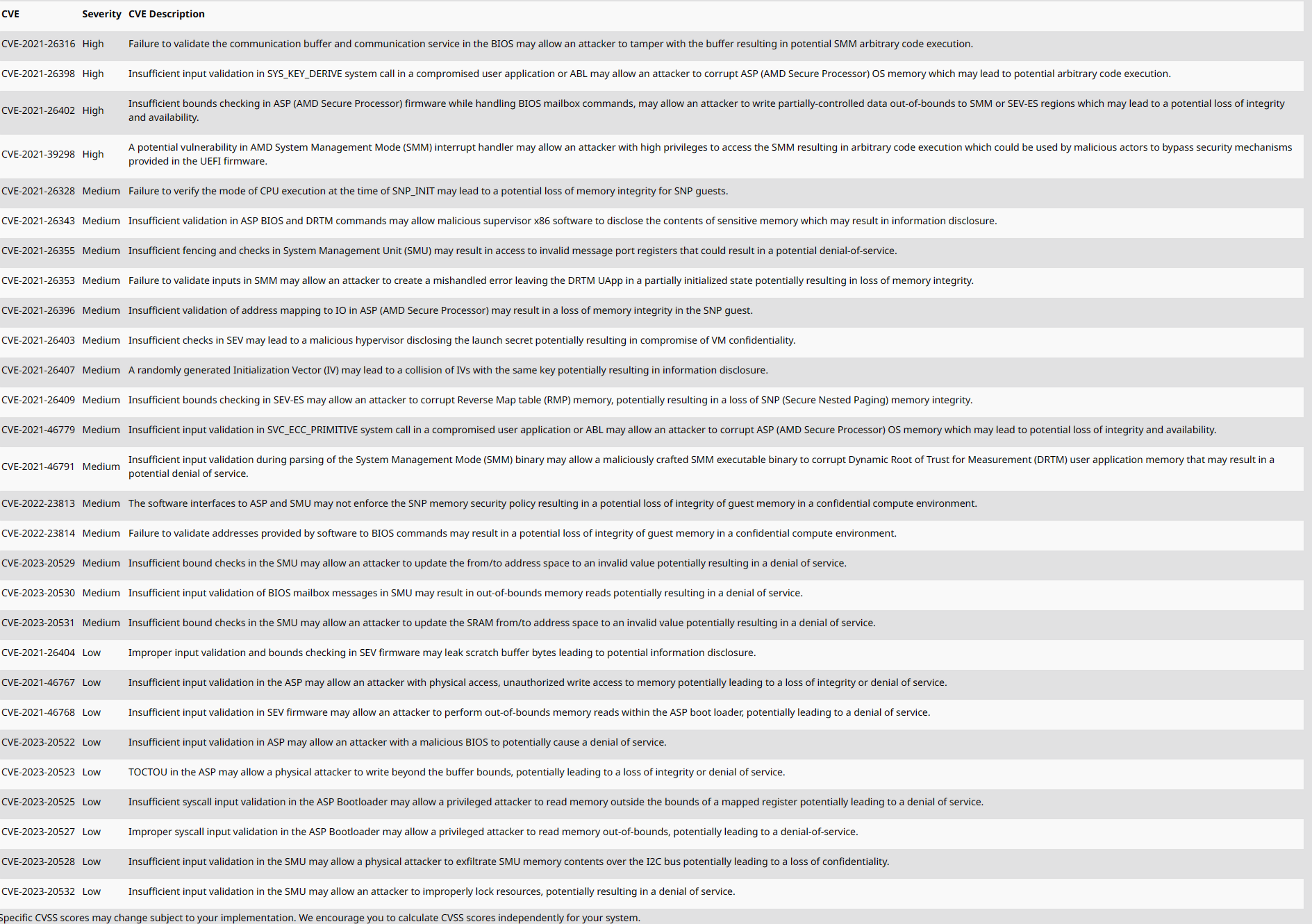

EPYC işlemcileri etkileyen yirmi sekiz AMD güvenlik açığı keşfedildi ve dört model şirket tarafından “yüksek önem” olarak etiketlendi. Yüksek önem dereceli üçü, çok sayıda alanda saldırı vektörleri aracılığıyla yürütülebilen keyfi koda sahip olabilir. Ayrıca, listelenen üçünden biri, veri kaybına yol açan belirli bölümlere veri yazılmasına izin veren ek bir istismara sahiptir. Diğer araştırma ekipleri, daha düşük önem derecesine sahip on beş ve daha az önem derecesine sahip dokuz güvenlik açığı daha buldu.

İstismar edilen çok sayıda etkilenen işlemci nedeniyle şirket, genellikle her yıl Mayıs ve Kasım aylarında yayınlanacak olan bu son güvenlik açığı listesini açıklamayı ve hafifletme önlemlerinin sürüm için hazırlandığından emin olmayı seçti. AMD ürünlerindeki diğer güvenlik açıkları arasında Hertzbleed’in bir türü, Meltdown istismarına benzer şekilde hareket eden bir başkası ve “Take A Way” adlı bir güvenlik açığı yer alır.

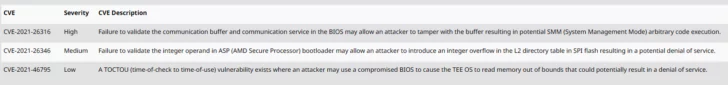

| özgeçmiş | önem derecesi | CVE Açıklaması |

| CVE‑2021‑26316 | Yüksek | BIOS’ta iletişim arabelleğinin ve iletişim hizmetinin doğrulanamaması, bir saldırganın arabelleği kurcalamasına izin vererek olası SMM (Sistem Yönetimi Modu) rasgele kod yürütmesine neden olabilir. |

| CVE‑2021‑26346 | Orta | ASP (AMD Güvenli İşlemci) önyükleyicisinde tamsayı işleneninin doğrulanamaması, bir saldırganın SPI flash’ta L2 dizin tablosunda bir tamsayı taşması sunarak olası bir hizmet reddine neden olabilir. |

| CVE‑2021‑46795 | Düşük | Bir saldırganın güvenliği ihlal edilmiş bir BIOS’u kullanarak TEE OS’nin belleği sınırların dışında okumasına neden olarak potansiyel olarak hizmet reddiyle sonuçlanabilecek bir TOCTOU (zamandan kontrolden kullanım süresine) güvenlik açığı mevcuttur. |

MASAÜSTÜ

| özgeçmiş | AMD Ryzen™ 2000 serisi Masaüstü İşlemciler Kuzgun Sırtı AM4 |

AMD Ryzen™ 2000 Serisi Masaüstü İşlemciler Doruk Sırtı |

AMD Ryzen™ 3000 Serisi Masaüstü İşlemciler “Matisse” AM4 |

AMD Ryzen™ 5000 Serisi Masaüstü İşlemciler Vermeer AM4 |

Radeon™ Grafikli AMD Ryzen™ 5000 Serisi Masaüstü İşlemci Cezanne AM4 |

| Listelenen tüm CVE’leri azaltmak için minimum sürüm | Kuzgun-FP5-AM4 1.1.0.D ComboAM4PI 1.0.0.8 ComboAM4v2 PI 1.2.0.4 PinnaclePI-AM4 1.0.0.C |

PinnaclePI-AM4 1.0.0.C ComboAM4PI 1.0.0.8 ComboAM4v2 PI 1.2.0.4 |

N / A | N / A | ComboAM4v2 PI 1.2.0.8 |

| CVE‑2021‑26316 | Kuzgun-FP5-AM4 1.1.0.D ComboAM4PI 1.0.0.8 ComboAM4v2 PI 1.2.0.4 PinnaclePI-AM4 1.0.0.C |

PinnaclePI-AM4 1.0.0.C ComboAM4PI 1.0.0.8 ComboAM4v2 PI 1.2.0.4 |

N / A | N / A | ComboAM4v2 PI 1.2.0.4 |

| CVE‑2021‑26346 | N / A | N / A | N / A | N / A | ComboAM4v2 PI 1.2.0.8 |

| CVE‑2021‑46795 | N / A | N / A | N / A | N / A | ComboAM4v2 PI 1.2.0.5 |

YÜKSEK SON MASAÜSTÜ

| özgeçmiş | 2. Nesil AMD Ryzen™ Threadripper™ İşlemciler “Kolfaks” |

3. Nesil AMD Ryzen™ Threadripper™ İşlemciler “Kale Zirvesi” HEDT |

| Listelenen tüm CVE’leri azaltmak için minimum sürüm | SummitPI-SP3r2 1.1.0.5 | CastlePeak PI-SP3r3 1.0.0.6 |

| CVE‑2021‑26316 | SummitPI-SP3r2 1.1.0.5 | CastlePeak PI-SP3r3 1.0.0.6 |

| CVE‑2021‑26346 | N / A | N / A |

| CVE‑2021‑46795 | N / A | N / A |

İŞ İSTASYONU

| özgeçmiş | AMD Ryzen™ Threadripper™ PRO İşlemciler “Kale Zirvesi” WS |

AMD Ryzen™ Threadripper™ PRO İşlemciler “Chagall” WS |

| Listelenen tüm CVE’leri azaltmak için minimum sürüm | CastlePeakWSPI-sWRX8 1.0.0.7 ChagallWSPI-sWRX8 0.0.9.0 |

N / A |

| CVE‑2021‑26316 | CastlePeakWSPI-sWRX8 1.0.0.7 ChagallWSPI-sWRX8 0.0.9.0 |

N / A |

| CVE‑2021‑26346 | N / A | N / A |

| CVE‑2021‑46795 | N / A | N / A |

MOBİL – AMD Athlon Serisi

| özgeçmiş | Radeon™ Grafikli AMD Athlon™ 3000 Serisi Mobil İşlemciler “Dali”/”Dali” ULP’si |

Radeon™ Grafikli AMD Athlon™ 3000 Serisi Mobil İşlemciler “Pollock” |

| Listelenen tüm CVE’leri azaltmak için minimum sürüm | PicassoPI-FP5 1.0.0.D | PollockPI-FT5 1.0.0.3 |

| CVE‑2021‑26316 | PicassoPI-FP5 1.0.0.D | PollockPI-FT5 1.0.0.3 |

| CVE‑2021‑26346 | N / A | N / A |

| CVE‑2021‑46795 | N / A | N / A |

MOBİL – AMD Ryzen Serisi

| özgeçmiş | AMD Ryzen™ 2000 Serisi Mobil İşlemciler Kuzgun Sırtı FP5 |

AMD Ryzen™ 3000 Serisi Mobil işlemci, Radeon™ Grafikli 2. Nesil AMD Ryzen™ Mobil İşlemciler picasso |

Radeon™ Grafikli AMD Ryzen™ 3000 Serisi Mobil İşlemciler “Renoir” FP6 |

Radeon™ Grafikli AMD Ryzen™ 5000 Serisi Mobil İşlemciler “Lucian” |

Radeon™ Grafikli AMD Ryzen™ 5000 Serisi Mobil İşlemciler “Cézanne” |

AMD Ryzen™ 6000 Serisi Mobil İşlemciler Rembrandt |

| Listelenen tüm CVE’leri azaltmak için minimum sürüm | N / A | PicassoPI-FP5 1.0.0.D BirleşikAM4PI 1.0.0.8 BirleşikAM4v2 PI 1.2.0.4 | RenoirPI-FP6 1.0.0.9 ComboAM4v2 PI 1.2.0.8 |

CezannePI-FP6 1.0.0.B | CezannePI-FP6 1.0.0.B | N / A |

| CVE‑2021‑26316 | N / A | PicassoPI-FP5 1.0.0.D BirleşikAM4PI 1.0.0.8 BirleşikAM4v2 PI 1.2.0.4 | RenoirPI-FP6 1.0.0.7 ComboAM4v2 PI 1.2.0.4 | Cezanne PI-FP6 1.0.0.6 | Cezanne PI-FP6 1.0.0.6 | N / A |

| CVE‑2021‑26346 | N / A | N / A | RenoirPI-FP6 1.0.0.9 ComboAM4v2 PI 1.2.0.8 |

CezannePI-FP6 1.0.0.B | CezannePI-FP6 1.0.0.B | N / A |

| CVE‑2021‑46795 | N / A | N / A | RenoirPI-FP6 1.0.0.7 ComboAM4v2 PI 1.2.0.5 | Cezanne PI-FP6 1.0.0.6 | Cezanne PI-FP6 1.0.0.6 | N / A |

Haber kaynakları: Tom’un Donanımı, AMD İstemci Güvenlik Açıkları – Ocak 2023, AMD Sunucu Güvenlik Açıkları – Ocak 2023