2022’nin sonuna yaklaşırken, diz çöküp gelecek yıl güvenlik sorunlarıyla yüzleşmeye hazırlanmak için bundan daha iyi bir zaman olamaz. Geçtiğimiz yıl, kurumları SaaS yığınlarını korumak için mücadele etmeye zorlayan ihlaller, saldırılar ve sızıntılardan adil bir pay aldı. Yalnızca Mart ayında Microsoft, Hubspot ve Okta’dan üç farklı ihlal görüldü.

Sürekli büyüyen ve daha karmaşık hale gelen SaaS yayılımı ile kuruluşlar, SaaS ortamlarında sağlamlaşmak ve güvenli hale gelmek için dört alana bakabilir.

SaaS yığın güvenliğinizi nasıl otomatikleştirebileceğinizi öğrenin

Yanlış Yapılandırmalar Çoktur

İşletmelerin sahip olabileceği 40 milyondan fazla çalışanlarının SaaS uygulamalarındaki düğmeler, onay kutuları ve geçişler. Güvenlik ekibi, sektör ve şirket politikasına uymalarını sağlamak için bu ayarların, kullanıcı rollerinin ve izinlerin her birinin güvenliğini sağlamaktan sorumludur.

Yalnızca bariz riskleri veya güvenlik politikalarıyla uyumsuzlukları nedeniyle değil, yanlış yapılandırmaların manuel olarak güvenliğini sağlamak ezici bir çoğunlukla zordur. Bu yapılandırmalar, her güncellemeyle değişebilir ve karmaşıklıkları, pek çok uyumluluk endüstrisi standardı ile daha da artar. Bu zorluğa ek olarak, SaaS uygulama sahipleri güvenlik ekibinin kapsamı dışındaki iş departmanlarında oturma eğilimindedir ve uygulamanın güvenliği konusunda eğitimli değildir veya odaklanmamıştır.

Güvenlik ekipleri, SaaS yığınındaki kritik bir SaaS uygulamaları kitlesinde tam görünürlük ve kontrol sağlayan Adaptive Shield gibi bir SaaS Güvenlik Duruşu Yönetimi (SSPM) çözümü kullanmalıdır. Çözüm, her uygulama içinde hem genel uygulama ayarlarını hem de platforma özgü yapılandırmaları tanımlamalıdır. Güvenlik ekipleri, çözümü güvenlik uyarılarına bağlam kazandırmak ve aşağıdaki gibi sorulara yanıt almak için kullanabilmelidir: Hangi kullanıcılar belirli bir yanlış yapılandırmaya tabidir? Onlar yönetici mi? MFA’ları etkin mi? Güvenlik ekipleri, bu yanıtları parmaklarının ucunda bulundurarak herhangi bir yanlış yapılandırmadan kaynaklanan olası riskleri gidermek için şirket ve sektör politikalarını uygulayabilir.

SaaS’tan SaaS’a Erişim

Artan bir diğer güvenlik sorunu, şirketin SaaS ortamına bağlı artan uygulama hacminden kaynaklanmaktadır. Ortalama olarak binlerce uygulama, güvenlik ekibinin onayı veya bilgisi olmadan bağlanır. Çalışanlar, genellikle üretkenliği artırmak, uzaktan çalışmayı etkinleştirmek ve şirketin iş süreçlerini daha iyi oluşturmak ve ölçeklendirmek için bu uygulamaları birbirine bağlar.

Ancak uygulamaları çalışma alanlarına bağlarken çalışanlardan uygulamaya erişim izni vermeleri istenir. Bu izinler, uygulamanın kendisinin kötü amaçlı olabileceği bir yana, kurumsal veya kişisel verileri okuma, oluşturma, güncelleme ve silme becerisini içerir. “Kabul et” seçeneğine tıklayarak, verdikleri izinler, tehdit aktörlerinin değerli şirket verilerine erişmesini sağlayabilir. Kullanıcılar genellikle bu 3. taraf uygulamalara verdikleri izinlerin öneminin farkında değildir.

Gölge BT alanına giren güvenlik ekipleri, 3. taraf uygulamaları keşfedebilmeli ve hangilerinin risk oluşturduğunu belirleyebilmelidir. Bu uygulamalar tarafından talep edilen erişim kapsamlarından, yetkili kullanıcılara ve çapraz referansa kadar, güvenlik ekibi, kuruluşun yığınındaki hassas verilere erişim düzeyini ölçebilmelidir. Adaptive Shield gibi bir SSPM çözümü, eyleme dönüştürülebilir önlemler almak için etkili ve doğru risk değerlendirmeleri için gelişmiş raporlama yetenekleri sağlamanın yanı sıra güvenlik ekibini bu tür bir keşif ve kontrolle donatabilir.

Cihazdan SaaS’a Kullanıcı Riski

Güvenlik ekipleri, SaaS uygulamalarına kişisel, güvenli olmayan cihazlardan erişen kullanıcılardan kaynaklanan tehditlerle ilgilenmelidir. Yönetilmeyen bir cihaz aracılığıyla bir SaaS uygulamasına erişmek, özellikle cihaz sahibi yüksek ayrıcalıklı bir kullanıcı olduğunda, bir kuruluş için yüksek düzeyde risk oluşturur. Kişisel cihazlar veri hırsızlığına açıktır ve yanlışlıkla kötü amaçlı yazılımı kuruluşun ortamına aktarabilir. Kayıp veya çalıntı cihazlar, suçluların ağa erişmesi için bir ağ geçidi de sağlayabilir.

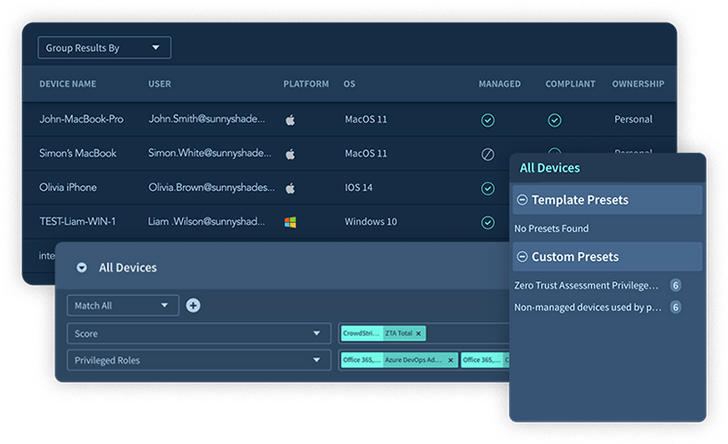

Güvenlik ekiplerinin güvenliği ihlal edilmiş cihazlardan kaynaklanan SaaS risklerini yönetmelerini sağlayan bir çözüme ihtiyacı var. Adaptive Shield gibi bir SSPM çözümü, yöneticiler ve üst düzey yöneticiler gibi ayrıcalıklı kullanıcıları tanımlayabilir, kullanıcı risk düzeylerini hesaplayabilir ve hangi uç nokta cihazlarının daha güvenli olması gerektiğini belirleyebilir.

|

| Şekil 1. Adaptive Shield’in Cihaz Envanteri |

Kimlik ve Erişim Yönetişimi

En son Uber MFA Yorgunluk saldırısında görüldüğü gibi, her SaaS uygulaması kullanıcısı bir tehdit aktörü için potansiyel bir ağ geçididir. Rol tabanlı erişim yönetiminin (bireysel tabanlı erişimin aksine) doğrulanması ve erişim yönetişimi anlayışının oluşturulmasına ek olarak, uygun kullanıcıların erişim kontrolü ve kimlik doğrulama ayarlarını sağlamaya yönelik süreçler zorunludur. Kimlik ve erişim yönetişimi, güvenlik ekiplerinin tüm etki alanlarında neler olup bittiğini tam olarak görebilmesine ve kontrol edebilmesine yardımcı olur.

Güvenlik ekiplerinin, kullanıcı etkinliğinin kuruluşlarının güvenlik kurallarına uygun olduğundan emin olmak için tüm kimlikleri izlemesi gerekir. IAM Yönetişimi, güvenlik ekibinin, şirketin SaaS Güvenlik duruşunun yanı sıra erişim kontrolü uygulamasının sürekli izlenmesini sağlayarak ortaya çıkan sorunlar üzerine harekete geçmesini sağlar.

Son düşünceler

Gartner, ” SaaS Güvenlik Duruş Yönetimi’ni (SSPM) aradı”Bulut Güvenliği için Gartner Coşku Döngüsünü Oluşturan Olması Gereken 4 Teknoloji, 2021” güvenlik riskini sürekli olarak değerlendiren ve SaaS uygulamalarının güvenlik duruşunu yöneten çözümler için. SSPM platformuAdaptive Shield gibi kuruluşlar, sorunları daha hızlı belirleyip gidermek ve gelecekteki saldırıları önlemek için SaaS güvenliklerini güçlendirebilir. Güvenlik ekipleri, SaaS’tan SaaS’a Erişimi, Cihazdan SaaS’a Kullanıcı Risk düzeylerini ve Kimlik ve Erişim Yönetimi Yönetimini kapsayacak şekilde Hatalı Yapılandırma Yönetiminin ötesine geçen SaaS güvenliği için en iyi uygulamaları sunabilir.