İran hükümetiyle bağlantılı bilgisayar korsanları, Orta Doğu’da çalışan insan hakları aktivistlerine, gazetecilere, araştırmacılara, akademisyenlere, diplomatlara ve politikacılara yönelik devam eden bir sosyal mühendislik ve kimlik bilgileri kimlik avı kampanyasıyla ilişkilendirildi.

İnsan Hakları İzleme Örgütü’nün (HRW) Pazartesi günü yayınladığı bir raporda en az 20 kişinin hedef alındığına inanılıyor. Fosfor).

Kampanya, üç hedefe ait e-posta ve diğer hassas verilerin ele geçirilmesiyle sonuçlandı. Bu, büyük bir ABD gazetesinin muhabiri, Körfez bölgesinde yerleşik bir kadın hakları savunucusu ve Refugees International için Lübnan merkezli bir savunuculuk danışmanı olan Nicholas Noe’yi içeriyordu.

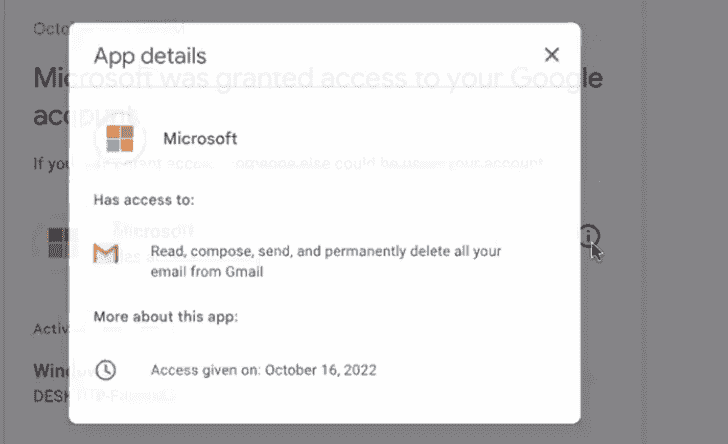

Dijital izinsiz giriş, e-postalarına, bulut depolamalarına, takvimlerine ve kişilerine erişim sağlamanın yanı sıra Google hesaplarıyla ilişkili tüm verileri arşiv dosyaları biçiminde dışarı sızdırmayı gerektiriyordu. Google Paket Servisi.

İnsan Hakları İzleme Örgütü’nün bilgi güvenliği direktörü Abir Ghattas, “İran’ın devlet destekli bilgisayar korsanları, Orta Doğu odaklı araştırmacılar ve sivil toplum grupları tarafından tutulan hassas bilgilere ve bağlantılara erişmek için agresif bir şekilde gelişmiş sosyal mühendislik ve kimlik bilgileri toplama taktikleri kullanıyor.” söz konusu.

Enfeksiyon zinciri, hedeflerin kendilerini bir konferansa davet etme bahanesiyle WhatsApp’ta şüpheli mesajlar alması ve kurbanları Microsoft, Google ve Yahoo! Giriş kimlik.

Bu kimlik avı sayfaları aynı zamanda ortadaki düşman (AiTM) saldırılarını düzenleyerek donanım güvenlik anahtarı dışında iki faktörlü kimlik doğrulama (2FA) ile güvenliği sağlanan hesapların ihlal edilmesini mümkün kılar.

Uluslararası sivil toplum kuruluşu, hedeflenen yüksek profilli kişilerden 15’inin 15 Eylül ile 25 Kasım 2022 tarihleri arasında aynı WhatsApp mesajlarını aldığını doğruladı.

HRW, Google’ın yetersizliklerine de dikkat çekti. güvenlik korumalarıçünkü kimlik avı saldırısının kurbanları, “kısmen Google’ın hesap etkinliği kapsamındaki güvenlik uyarılarının bir kullanıcının gelen kutusunda herhangi bir kalıcı bildirim göndermemesi veya görüntülememesi veya göndermemesi nedeniyle, Gmail hesaplarının ele geçirildiğini veya bir Google Paket Servisi başlatıldığını fark etmediler.” telefonlarındaki Gmail uygulamasına bir push mesajı.”

Google Paket Servisi’nden veri isteme seçeneği, ilk olarak bu Ağustos ayının başlarında Google’ın Tehdit Analizi Grubu (TAG) tarafından belgelenen HYPERSCRAPE adlı .NET tabanlı bir programla aynı çizgidedir, ancak HRW, aracın gerçekten bu alanda kullanılıp kullanılmadığını teyit edemediğini söyledi. belirli olay.

APT42’ye yapılan atıf, kimlik avı sayfasının kaynak kodundaki başka bir sahte kayıt sayfasının kaynak kodundaki çakışmalara dayanmaktadır ve bu sayfa, İran bağlantılı bir aktör (namı diğer TAG-56) tarafından bir kişiye karşı düzenlenen bir kimlik bilgisi hırsızlığı saldırısıyla ilişkilendirilmiştir. isimsiz ABD düşünce kuruluşu.

Recorded Future, “Tehdit etkinliği, kurbanları kimlik bilgilerinin çalındığı kötü niyetli sayfalara yönlendirmek için URL kısaltıcılardan yararlanan daha geniş bir kampanyanın büyük olasılıkla göstergesidir.” ifşa geçen ayın sonlarında “Bu ticaret aracı, APT42 ve Fosfor gibi İran-nexus gelişmiş kalıcı tehdit (APT) grupları arasında yaygındır.”

Dahası, aynı kod, Ekim 2021’de Charming Kitten grubuna atfedilen ve Google TAG tarafından kesintiye uğratılan bir sosyal mühendislik saldırısının parçası olarak kullanılan başka bir alana bağlandı.

Mandiant’a göre, APT35 ve APT42’nin İran’ın İslam Devrim Muhafızları Ordusu (IRGC) ile bağlantılarına rağmen, ikincisinin daha çok “iç siyaset, dış politika ve rejim istikrarı amaçları” için bireylere ve kuruluşlara yönelik olduğunu belirtmekte fayda var.

Ghattas, “Aktivistler için gözetleme tehditleriyle dolu bir Orta Doğu bölgesinde, dijital güvenlik araştırmacılarının yalnızca bulguları yayınlaması ve tanıtması değil, aynı zamanda bölgenin güç durumdaki aktivistlerinin, gazetecilerinin ve sivil toplum liderlerinin korunmasına da öncelik vermesi çok önemlidir.” dedi.