Salı günü Microsoft, bu yılın başlarında Hindistan elektrik şebekesi kuruluşlarını hedef alan izinsiz giriş faaliyetinin, muhtemelen şu anda durdurulan bir web sunucusundaki güvenlik açıklarından yararlanmayı içerdiğini açıkladı. boa.

Teknoloji devinin siber güvenlik bölümü söz konusu savunmasız bileşen, “milyonlarca kuruluşu ve cihazı etkileyebilecek bir tedarik zinciri riski” oluşturur.

Bulgular, Recorded Future tarafından Nisan 2022’de yayınlanan ve Çin bağlantılı olduğundan şüphelenilen düşmanlar tarafından Hindistan’daki kritik altyapı kuruluşlarını vurmak için düzenlenen sürekli bir kampanyayı inceleyen önceki bir rapora dayanıyor.

Siber güvenlik firması, saldırıları Tehdit Faaliyet Grubu 38 adlı daha önce belgelenmemiş bir tehdit kümesine bağladı. Hindistan hükümeti saldırıyı başarısız “soruşturma girişimleri” olarak tanımlarken, Çin kampanyanın arkasında onun olduğunu yalanladı.

Çin ile olan bağlantılar, ülke adına istihbarat toplama misyonları yürüten birkaç casusluk grubu arasında paylaşıldığı bilinen ShadowPad adlı modüler bir arka kapının kullanılmasından kaynaklanıyor.

Ağları aşmak için kullanılan kesin ilk enfeksiyon vektörü bilinmemekle birlikte, ShadowPad implantı, güvenliği ihlal edilmiş internete bakan DVR/IP kamera cihazlarından oluşan bir ağ kullanılarak kontrol edildi.

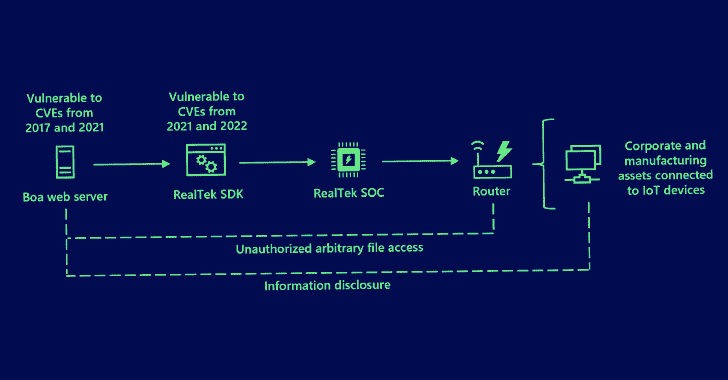

Microsoft, saldırı etkinliğine ilişkin kendi soruşturmasının Boa’yı ortak bir bağlantı olarak ortaya çıkardığını ve izinsiz girişlerin web sunucusunu çalıştıran açıktaki IoT cihazlarına yönelik olduğunu değerlendirdiğini söyledi.

Şirket, “2005 yılında durdurulmasına rağmen, Boa web sunucusu, çeşitli IoT cihazlarında ve popüler yazılım geliştirme kitlerinde (SDK’ler) farklı satıcılar tarafından uygulanmaya devam ediyor” dedi.

“Boa web sunucusunu yöneten geliştiriciler olmadan, bilinen güvenlik açıkları, saldırganların dosyalardan bilgi toplayarak sessizce ağlara erişmesine izin verebilir.”

En son bulgular, yaygın olarak kullanılan ağ bileşenlerindeki kusurlardan kaynaklanan tedarik zinciri riskinin altını bir kez daha çiziyor.

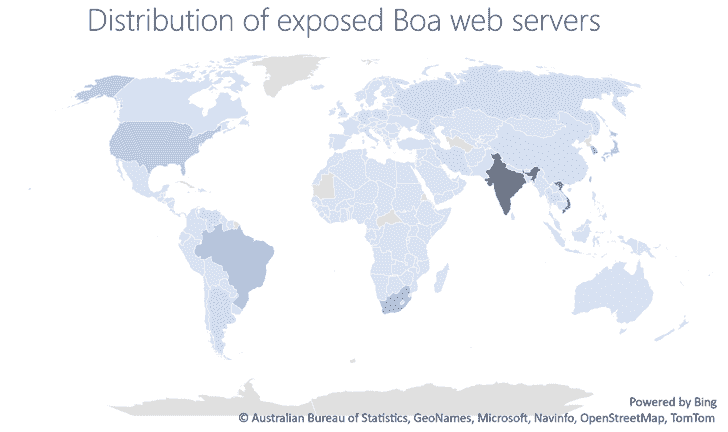

Microsoft ayrıca, Hindistan’da önemli konsantrasyonlarla, tek bir hafta içinde dünya çapında bir milyondan fazla internete maruz kalan Boa sunucu bileşeni tespit ettiğini söyledi.

Boa sunucularının yaygın doğası, daha sonra yönlendiriciler, erişim noktaları ve tekrarlayıcılar gibi cihazlarla paketlenen RealTek’tekiler gibi yaygın olarak kullanılan SDK’lara entegre olmalarına atfedilir.

Yazılım tedarik zincirinin karmaşık doğası, bir yukarı akış satıcısından gelen düzeltmelerin müşterilere damlamayabileceği ve çözülmemiş kusurların, alt üreticilerin ürün yazılımı güncellemelerine rağmen devam edebileceği anlamına gelir.

Boa’yı etkileyen yüksek önem dereceli hatalardan bazıları şunları içerir: CVE-2017-9833 ve CVE-2021-33558başarılı bir şekilde yararlanılırsa, kötü amaçlı bilgisayar korsanlığı gruplarının rastgele dosyaları okumasına, hassas bilgileri elde etmesine ve uzaktan kod yürütmesine olanak sağlayabilir.

Yama yapılmamış bu eksiklikleri silahlandırmak, tehdit aktörlerinin hedeflenen BT ortamları hakkında daha fazla bilgi toplamasını sağlayarak etkili bir şekilde yıkıcı saldırılara yol açabilir.

Microsoft, “Boa web sunucusunun popülaritesi, ağdaki cihazlara en iyi güvenlik uygulamaları uygulandığında bile, güvensiz bir tedarik zincirinin potansiyel maruz kalma riskini gösteriyor” dedi.

“Saldırganlar, giderek daha güvenli hale gelen cihazlara ve ağlara yeni yerler aradıkça, eski bileşenler gibi yazılım ve donanım tedarik zincirleri aracılığıyla dağıtılmış güvenlik risklerini belirleme ve önleme, kuruluşlar tarafından önceliklendirilmelidir.”