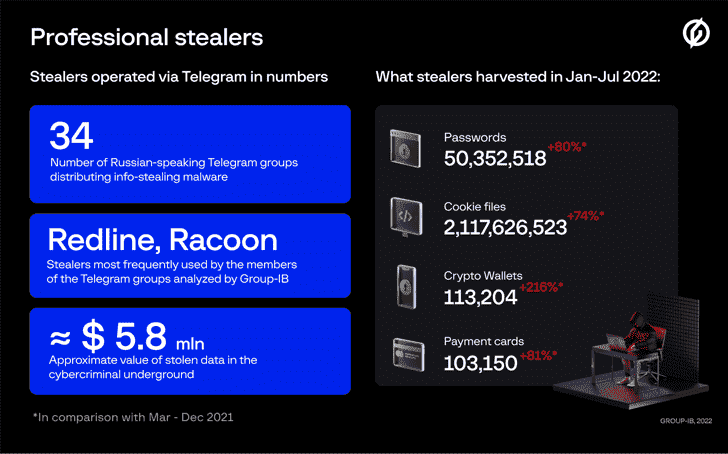

Hizmet olarak hırsızlık modeli kapsamında bilgi çalan kötü amaçlı yazılım dağıtan 34 kadar Rusça konuşan çete, 2022’nin ilk yedi ayında en az 50 milyon şifre çaldı.

Singapur merkezli Group-IB, “Çalıntı günlüklerin ve güvenliği ihlal edilmiş kart ayrıntılarının yeraltı piyasa değerinin yaklaşık 5,8 milyon dolar olduğu tahmin ediliyor.” söz konusu The Hacker News ile paylaşılan bir raporda.

Hırsızlar, şifreleri yağmalamanın yanı sıra 2.11 milyar çerez dosyası, 113.204 kripto cüzdanı ve 103.150 ödeme kartı da topladı.

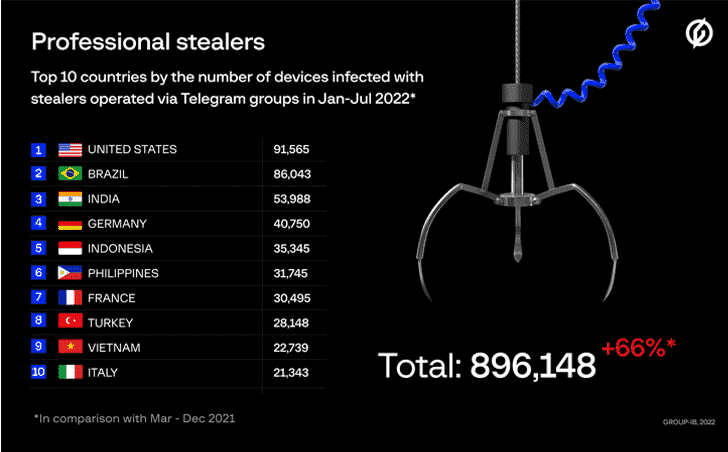

Kurbanların çoğu ABD’de bulunuyor ve bunu Brezilya, Hindistan, Almanya, Endonezya, Filipinler, Fransa, Türkiye, Vietnam ve İtalya izliyor. Zaman çerçevesi içinde 111 ülkede toplamda 890.000 cihaza virüs bulaştı.

Group-IB, bilgi hırsızlarını yayan birkaç dolandırıcılık grubunun üyelerinin daha önce Classiscam operasyonuna katıldığını söyledi.

Telegram’da aktif olan ve ortalama 200 civarında üyesi olan bu gruplar hiyerarşiktir, yöneticiler ve işçilerden (ya da traförlerden) oluşur ve bu gruplar, şüphelenmeyen kullanıcıları RedLine ve Raccoon gibi bilgi hırsızlarına yönlendirmekten sorumludur.

Bu, tanınmış şirketlerin kimliğine bürünen ve kurbanları kötü amaçlı dosyaları indirmeye çeken yem web siteleri kurarak elde edilir. Bu tür web sitelerine bağlantılar, sırayla, sosyal medyadaki popüler oyunlar ve piyangolar için YouTube video incelemelerine yerleştirilir veya doğrudan NFT sanatçılarıyla paylaşılır.

Şirket, “Yöneticiler genellikle işçilere çalınan verilerden veya paradan pay almaları karşılığında hem RedLine hem de Racoon veriyor” dedi. “Bazı gruplar aynı anda üç hırsız kullanırken, diğerlerinin cephaneliğinde yalnızca bir hırsız var.”

Başarılı bir uzlaşmanın ardından siber suçlular, çalınan bilgileri parasal kazanç için karanlık ağda satarlar.

Geliştirme, Telegram’ın ürün güncellemelerini duyurmak için bir merkez işlevi görmek, müşteri desteği sunmak ve güvenliği ihlal edilmiş cihazlardan veri sızdırmak da dahil olmak üzere bir dizi suç faaliyetini kolaylaştırmada oynadığı kritik rolü vurguluyor.

Bulgular aynı zamanda SEKOIA’nın yedi farklı trafer ekibinin Aurora olarak bilinen gelecek vaat eden bir bilgi hırsızını araç setlerine eklediğini ortaya koyan yeni bir raporu takip ediyor.

Group-IB, “Hırsızları içeren planların popülaritesi, giriş engelinin düşük olmasıyla açıklanabilir.” “Süreç tamamen otomatik olduğundan ve çalışanın tek görevi Telegram botunda hırsız içeren bir dosya oluşturmak ve trafiği ona yönlendirmek olduğundan, yeni başlayanların ileri düzeyde teknik bilgiye sahip olmasına gerek yok.”