Saldırganlar, Facebook Reklam Yöneticisi’nden geliyormuş gibi görünen e-postalar kullanarak Facebook markasının gücünden yararlanıyorlar. Buradaki fikir, kurbanları bir Facebook müşteri adayı oluşturma formunda kimlik bilgilerini ve kredi kartı bilgilerini vermeye ikna etmektir.

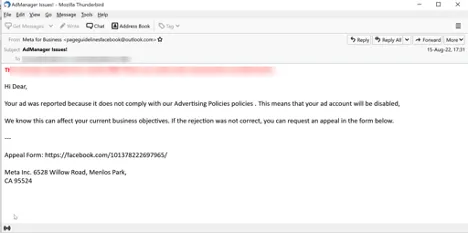

Salı gününe göre bildiri Avanan’daki güvenlik araştırma ekibi tarafından saldırganlar, Meta’nın “Facebook AdManager” ekibinden acil uyarılar gibi görünen kimlik avı mesajları gönderiyor. Mesajlar, mağdurun şirketin reklam politikalarına uymadığını ve hedef sahte ihlale itiraz etmezse reklam hesabının devre dışı bırakılacağını iddia ediyor.

“İtiraz formu” bağlantısı, parolaları ve kredi kartı bilgilerini toplamak için gerçek bir Facebook müşteri adayı oluşturma formunu kullanan bir kimlik bilgisi toplama sitesine yönlendirir.

Facebook Reklam Sistemini Kötüye Kullanmak

Kampanyanın ilginç bir yönü, saldırganların bir yerde kabataslak bir IP’de barındırılan bir hasat sitesi kullanmak yerine, Facebook reklam sistemiyle kötü niyetli potansiyel müşteri oluşturma formları oluşturmak için oyun oynamasıdır. Bunu yapmak bir taşla iki kuş vurur: Her şeyden önce, e-posta platformları tarafından kullanılan kötü amaçlı bağlantılar için birçok otomatik kontrolü kandırır. Yasal siteleri kullanmak, Avanan ekibinin Statik Otoyol olarak adlandırdığı şeydir.

Avanan’ın siber güvenlik araştırmacısı Jeremy Fuchs, raporda “Hackerlar, statik İzin Listelerinde görünen sitelerden yararlanıyor” dedi. “Bu, e-posta güvenlik hizmetlerinin bu sitelerin güvenilir olduğuna geniş çapta karar verdiği ve bu nedenle onlarla ilgili her şeyin gelen kutusuna geldiği anlamına geliyor.”

Ek olarak, Facebook Reklam formlarını kullanmak, Facebook’un birlikte çalıştığı, Reklam Yöneticisi platformuna ve onun ürettiği olası satış oluşturma formlarına zaten aşina olan sekiz milyar reklam kullanıcısından herhangi biri için yüksek derecede gerçekçilik sunar.

Fuchs, “Son kullanıcı için Facebook reklam hesabının askıya alındığını görmek endişe kaynağı” dedi. “Meşru bir Facebook bağlantısı olduğu için, kullanıcı devam ettiğinden emin olacaktır.”

‘Brandjacking’in Öyküleyici İşaretleri

Fuchs, bu kimlik bilgisi toplama kampanyasında kullanılan sitelerin meşru görünse de, ortaya çıkardıkları kimlik avı mesajlarında kırmızı bir bayrak olduğunu yazdı: Genellikle bunlar, aşağıdakiler gibi Outlook hesaplarından geliyor. [email protected]bak.com.

Ek olarak, e-postalardaki fiziksel adres altbilgisi yanlıştır. Ancak kullanıcılar bu ayrıntıları fark etmemişlerse, bu hile tarafından kolayca engellenebilirler.

Göre Araştırma Bu yılın başlarında piyasaya sürülen marka kimliğine bürünme veya marka hırsızlığı, saldırganlar güvenilir kaynaklardan geliyormuş gibi görünerek dolandırıcılıklarını sürdürmeye devam ettikçe geçen yıl %274 arttı. Facebook, kimliğine bürünmek için kimlik avcıları arasında özel bir favoridir. A bildiri Vade tarafından bu baharda yayımlanan, Facebook’un geçen yıl kimliğine bürünülen 1 numaralı marka olduğunu ve sürekli favori Microsoft’u en üst sıraya çıkardığını buldu.

Anormal Güvenliğe göre Araştırma 2022’nin ilk yarısına ait verileri detaylandıran e-posta saldırıları, bu zaman diliminde %48 arttı ve 10 saldırıdan 1’inden fazlası tanınmış markaların kimliğine büründü. Bazı 256 bireysel markanın kimliğine bürünüldü ve LinkedIn ve Microsoft, 2022’de şimdiye kadar favoriler gibi görünüyor.