Teknoloji şirketleri bilgisayar korsanlarına karşı: bir kedi ve fare oyunu. Hayır, bu yeni bir filmin adı değil. İçinde yaşadığımız gerçek bu. Her zaman aynı şey: teknoloji şirketleri yeni bir yazılım parçası piyasaya sürüyor ve bilgisayar korsanları güvenlik önlemlerini atlamanın yollarını buluyor. Bu kelimelerin en son teyidi, Hadoken adlı bir hacker grubunun, Android 13’ün yeni güvenlik özelliklerinden birini (aracılığıyla) atlayabilen yerleşik bir yöntemle yeni bir uygulama üzerinde çalıştığı gerçeğidir. Android Polisi).Android 13 ile, Google artık yandan yüklenen uygulamaların telefonunuzun erişilebilirlik hizmetlerine erişmesini engelliyor. Bu gerekli hale geldi çünkü Google’ın erişilebilirlik API’si, telefonunuzu kontrol etmek ve örneğin banka hesapları gibi önemli verileri çalmak için bilgisayar korsanları tarafından kullanılabilir.

Ancak araştırmacıların yaptığı gibi TehditKumaş Araştırmacıların BugDrop adını verdiği Hadoken uygulamasının, Google’ın oturum tabanlı paket yükleme API’sini kullanarak Android 13’ün yeni engellemesini atladığını öğrendim. Bu, Amazon App Store gibi uygulamaların telefonunuza diğer uygulamaları indirip yüklemesine izin veren bir API’dir. Hadoken’in durumunda, bunu yapan uygulama – veya ThreatFabric’in “damlalık” dediği gibi – başlatıldığında oturum tabanlı paket yükleme API’sini kullanarak bir yük indiren bir QR kod okuyucudur.

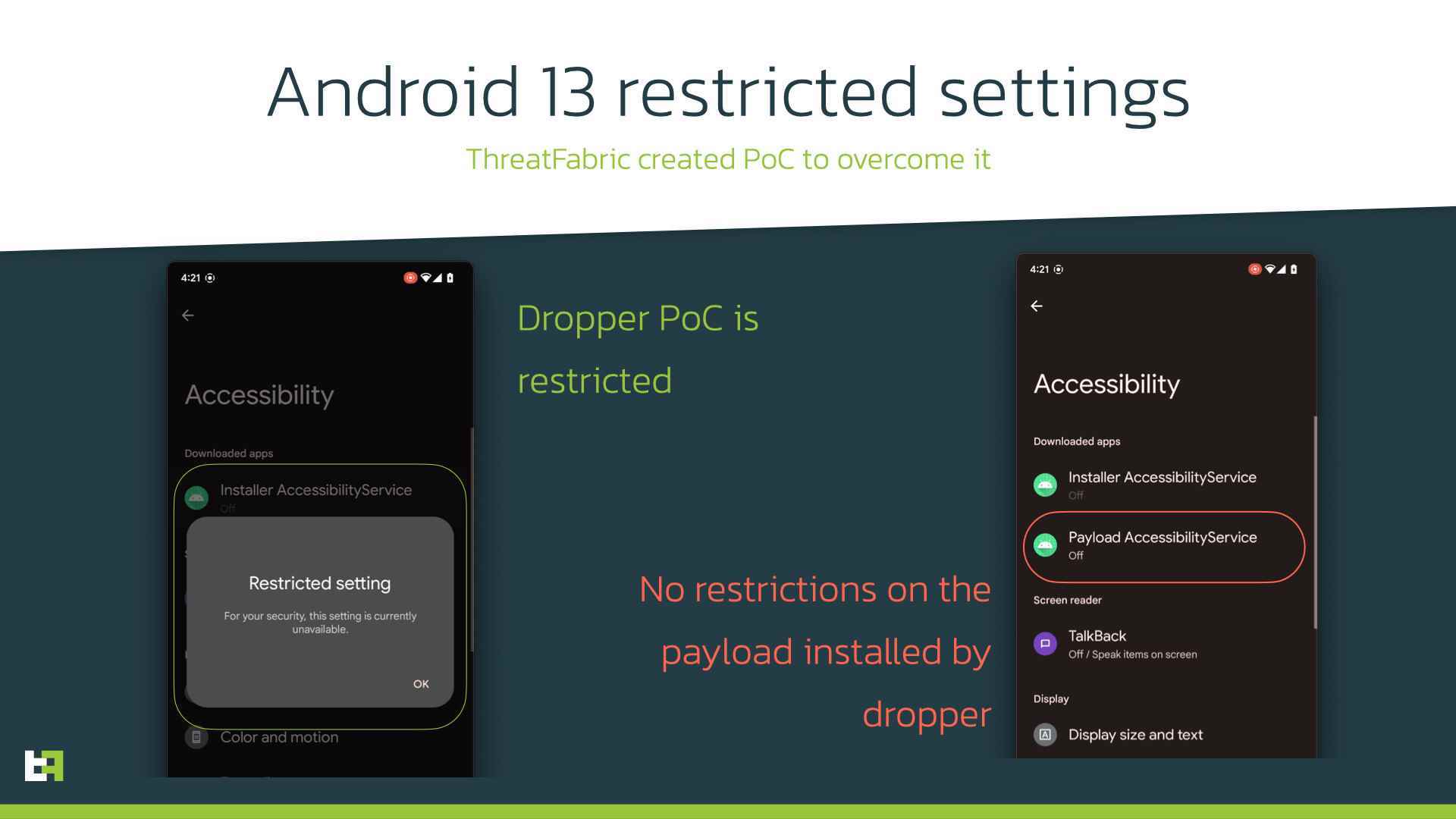

Aşağıdaki resimden de görebileceğimiz gibi, Android 13, uygulamanın telefonun erişilebilirlik hizmetlerine erişmesini kısıtlıyor, ancak indirilen yükü engellemiyor. Kötü amaçlı yazılım yine de erişilebilirlik API’sini etkinleştirebilir ve kullanabilir.

Şimdi, ThreatFabric ekibi, uygulamanın “REQUEST_INSTALL_PACKAGES” izni istemediğini ve bu olmadan telefonunuza hiçbir şey yükleyemeyeceğini öğrendiğinden BugDrop hala geliştirme aşamasında gibi görünüyor. Ancak, bu muhtemelen yakında değişecek, bu nedenle Google’ın, Hadoken’in kötüye kullanmaya çalıştığı boşluğu düzeltmenin bir yolunu bulacağını umuyoruz. Gerçekten bir kedi fare oyunu.