Microsoft’un güvenilmez Office makrolarına karşı eylemi iyi haberler ve kötü haberlerle geliyor. İyi haber şu ki, e-posta eklerinde veya bağlantılarında Office makrolarının kullanımı azaltıldı. Kötü haber şu ki, saldırganlar yön değiştiriyor ve Windows .LNK kısayol bağlantılarını daha çok kullanıyorlar.

Güvenlik firması Proofpoint’e göreMicrosoft Office makrolarını kısıtladığından, saldırganlar ISO, RAR ekleri ve Windows Kısayol (LNK) dosyaları gibi kapsayıcı dosyaları kullanır.

Bir dönüm noktası

Makroların kullanımında bir dönüm noktası, Microsoft’un Nisan ayından itibaren internetten gelen Visual Basics for Applications (VBA) makrolarının varsayılan engellemesini uygulayacağını duyurduğu Şubat ayında geldi. Bu dağıtım planı bu haftaya kadar ertelendi.

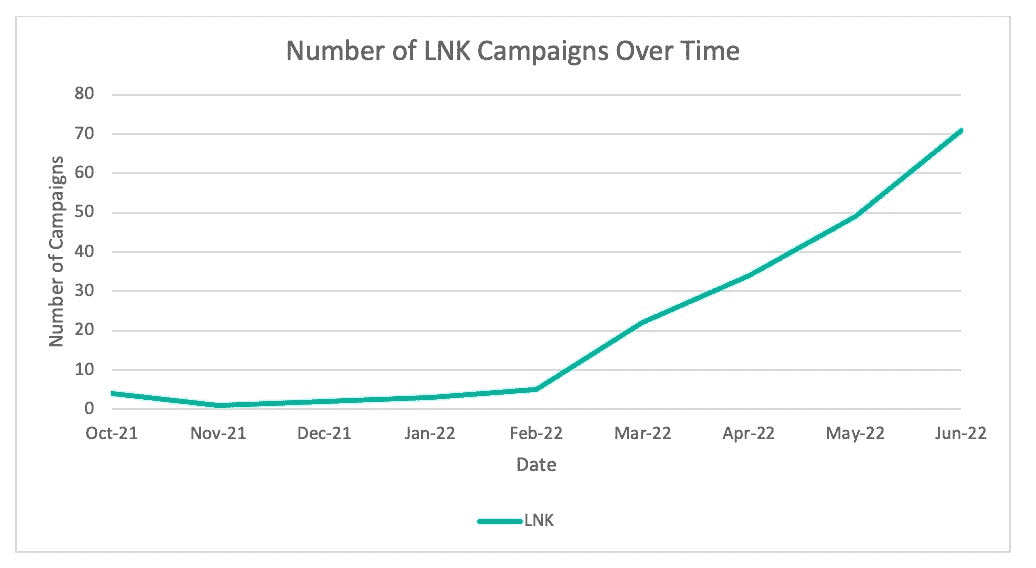

“En dikkate değer değişiklik, LNK dosyalarının ortaya çıkmasıdır; Şubat 2022’den bu yana izlenen en az 10 kötü niyetli aktör LNK dosyalarını kullanmaya başladı. LNK dosyalarını içeren kampanyaların sayısı Ekim 2021’den bu yana %1675 arttı” kanıt notu.

Proofpoint’e göre, kötü amaçlı makrolar içeren e-posta eklerinin sayısı Ekim 2021 ile Haziran 2022 arasında yaklaşık %66 oranında azaldı.

Makroları engelle

.LNK dosyalarının kötü niyetli kişiler tarafından benimsenmesi, Microsoft’un makro engelleme önlemleri yıllar önce başladığı için Şubat ayından önce gerçekleşti.

Word veya Excel dosyalarında tekrarlanan görevleri otomatikleştiren bir komut dosyası olan Office Makrolarının kötü niyetli kullanımı, saldırganlar için kullanışlı bir tekniktir. Aslında, kusur düzeltilemez ve taktik, çalışanları çoğu kişinin ihtiyaç duymadığı bir işlevi etkinleştirmeye teşvik etmektir.

Microsoft’un bu hafta uyguladığı en son önlem, Office uygulamalarını varsayılan olarak, alınan e-postalardaki tüm eklerde veya bağlantılarda VBA makrolarını engellemektir. Bu, yöneticilerin güvenilmeyen VBA makrolarını engellemek için etki alanlarını yapılandırma ihtiyacını ortadan kaldırır ve kullanıcıların arka kapıdan makroları etkinleştirmesini zorlaştırır.

2016’dan beri, Microsoft, makroların yürütülmesine kademeli olarak daha fazla kısıtlama getirdi. O sırada şirket, Office’i hedef alan tehditlerin %98’inin makro kullandığını iddia etti. Ocak ayında Microsoft ayrıca Excel 4.0 (XLM) makrolarını varsayılan olarak devre dışı bıraktı. XLM oldu 1992’de Excel’e eklendiancak VBA 1993’te yerini almasına rağmen hala kullanımda.

Hey, LNK, dikkat et!

2018’de Microsoft, virüsten koruma satıcılarına, dosyaları kötü amaçlı VBA makrolarına karşı denetlemek için Office ile tümleştirmenin bir yolunu verdi. Saldırganlar XLM kullanmaya başladığı için Mart ayında bu antivirüs arayüzüne XLM makrolarını ekledi.

“VBA’dan daha ilkel olmasına rağmen, XLM, işletim sistemiyle birlikte çalışabilirlik sağlayacak kadar güçlüdür ve birçok kuruluş ve kullanıcı, işlevselliğini meşru amaçlar için kullanmaya devam etmektedir.” Siber suçlular bunu biliyor ve Win32 API’lerini çağırmak ve kabuk komutlarını yürütmek için XLM makrolarını giderek daha fazla kötüye kullanıyorlar.

XL4 olarak da bilinen XLM, Emotet kötü amaçlı yazılımının arkasındaki siber suçlu grupları tarafından benimsendi. Yine, XLM kullanımı, Microsoft’un bu makroları engelleme ve antivirüs satıcılarının Office dosyalarını bu komut dosyaları için incelemesine izin verme kararıyla ilişkilidir.

Resim: Kanıt noktası.

“XL4 makrosunun kullanımı Mart 2022’de zirveye ulaştı. Bunun nedeni, Emotet kötü amaçlı yazılımını yayan aktör TA542’nin önceki aylara göre daha yüksek mesaj hacimli daha fazla kampanya yürütmesi olabilir. . Genel olarak TA542, VBA veya XL4 makroları içeren Microsoft Excel veya Word belgelerini kullanır. Emotet’in etkinliği daha sonra Nisan ayında azaldı ve sonraki kampanyalarda Excel Eklenti (XLL) dosyaları ve LNK sıkıştırılmış ekleri de dahil olmak üzere diğer dağıtım yöntemlerini kullanmaya başladı,” diye belirtiyor Proofpoint.

Kaynak : ZDNet.com